डिजिटल परिदृश्य अपरंपार गति से बदल रहा है, और इसके साथ ही खतरे का क्षेत्र दैनिक रूप से बढ़ रहा है। मुख्य सूचना अधिकारियों (सीआईओ) के लिए चुनौती अब केवल अपने ऑनलाइन रहने के लिए या प्रदर्शन को अनुकूलित करने के बारे में नहीं है। यह प्रगाढ़ दुश्मनों के खिलाफ पूरे एंटरप्राइज इकोसिस्टम की लचीलापन सुनिश्चित करने के बारे में है। सुरक्षा-प्रथम आर्किटेक्चर प्रतिक्रियात्मक ठीक करने से सक्रिय डिजाइन की ओर एक मूलभूत बदलाव का प्रतिनिधित्व करता है। इस दृष्टिकोण में सुरक्षा नियंत्रणों को एंटरप्राइज आर्किटेक्चर की मूल स्तरों में सीधे एम्बेड किया जाता है, जिससे जोखिम प्रबंधन को एक बाद में विचार करने वाला बात नहीं बल्कि व्यवसाय रणनीति का मूल सिद्धांत बनाया जाता है।

इस मॉडल को लागू करने के लिए आधुनिक खतरों की गहन समझ, रणनीतिक समन्वय के प्रति प्रतिबद्धता और पारंपरिक कार्यप्रणालियों के पुनर्गठन की इच्छा की आवश्यकता होती है। निम्नलिखित गाइड एक मजबूत सुरक्षा स्थिति बनाने के आवश्यक घटकों का विवरण देता है, जो संपत्ति की रक्षा करता है और नवाचार को सक्षम बनाता है।

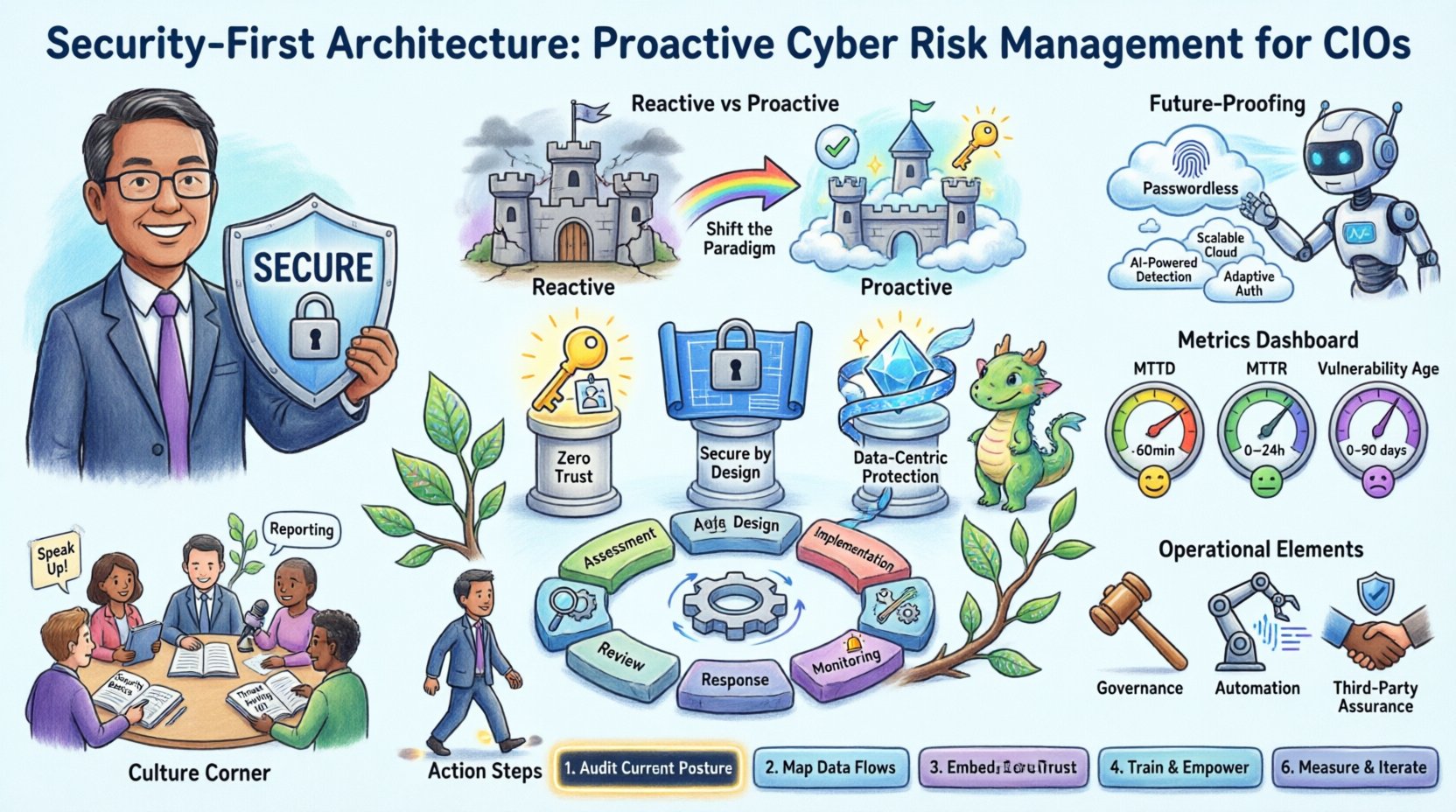

🔄 पैराडाइम शिफ्ट: प्रतिक्रियात्मक बनाम सक्रिय

पारंपरिक आईटी रणनीतियां अक्सर सुरक्षा को सीमा रक्षा के रूप में देखती हैं। फायरवॉल और पहुंच नियंत्रण को किनारे पर रखा जाता था, जिसमें यह माना जाता था कि अंदर की सभी चीजें विश्वसनीय हैं। इस मॉडल को क्लाउड के अपनाए जाने, दूरस्थ कार्य और जटिल आपूर्ति श्रृंखलाओं के बोझ के नीचे ढह गया है। अब हमलावरों को सीमा को तोड़ने की जरूरत नहीं है; वे केवल एक कमजोर एंडपॉइंट को अपने नियंत्रण में लेने के लिए एक बार भी पर्याप्त हैं ताकि उन्हें लैटरल मूवमेंट मिल सके।

सक्रिय साइबर जोखिम प्रबंधन इस समस्या का समाधान इस बात को मानकर करता है कि नियंत्रण का उल्लंघन अनिवार्य है। ध्यान निरीक्षण, नियंत्रण और त्वरित पुनर्स्थापन पर बदल जाता है। इसके लिए संगठन के सभी स्तरों पर मानसिकता में बदलाव की आवश्यकता होती है, जिससे सुरक्षा को एक बाधा लगाने वाले कार्य से एक सक्षम बनाने वाले कार्य में बदला जाता है।

दृष्टिकोण में मुख्य अंतर

-

पुराना मॉडल:सीमा की रक्षा करें, आंतरिक ट्रैफिक पर भरोसा करें, दोष के उजागर होने के बाद ठीक करें।

-

सुरक्षा-प्रथम मॉडल:हर लेनदेन की पुष्टि करें, आंतरिक खतरों को मान लें, दोष के उजागर होने से पहले ठीक करें।

-

पुराना मॉडल:सुरक्षा एक लागत केंद्र और संपादन का बोझ है।

-

सुरक्षा-प्रथम मॉडल:सुरक्षा एक प्रतिस्पर्धी लाभ और व्यवसाय सक्षम बनाने वाला है।

-

पुराना मॉडल:अलग-अलग जिम्मेदारियों वाली अलग-अलग टीमें।

-

सुरक्षा-प्रथम मॉडल:आर्किटेक्ट्स, डेवलपर्स और ऑपरेशन्स के बीच एकाधिक कार्य सहयोग।

🏗️ सुरक्षा-प्रथम आर्किटेक्चर के मूल स्तंभ

लचीला आर्किटेक्चर बनाने के लिए विशिष्ट सिद्धांतों का पालन करना आवश्यक है। इन सिद्धांतों का उपयोग एंटरप्राइज जीवनचक्र के हर चरण में निर्णय लेने में किया जाता है, जिसमें प्रारंभिक डिजाइन से लेकर अपनाए जाने के बाद बंद करने तक शामिल है।

1. जीरो ट्रस्ट नेटवर्क एक्सेस

जीरो ट्रस्ट मॉडल के अनुसार ‘कभी भरोसा नहीं, हमेशा पुष्टि करें’ के सिद्धांत पर काम करता है। पहचान और उपकरण की स्वास्थ्य स्थिति नए सीमा बन जाती है। प्रत्येक पहुंच अनुरोध, उत्पत्ति के बावजूद, को प्रमाणित, अनुमोदित और एन्क्रिप्ट किया जाना चाहिए।

-

न्यूनतम अधिकार:उपयोगकर्ता और प्रणालियों को केवल उनके कार्यों को करने के लिए आवश्यक पहुंच ही मिलती है।

-

माइक्रो-सेगमेंटेशन:नेटवर्क ट्रैफिक को विशिष्ट क्षेत्रों तक सीमित किया जाता है, जिससे लैटरल मूवमेंट सीमित होती है।

-

निरंतर पुष्टि:भरोसा एक बार नहीं दिया जाता है; यह व्यवहार के आधार पर निरंतर पुनर्मूल्यांकन किया जाता है।

2. डिजाइन के साथ सुरक्षित

हर प्रोजेक्ट के डिजाइन चरण में सुरक्षा आवश्यकताओं को शामिल किया जाना चाहिए। डेप्लॉयमेंट चरण तक सुरक्षा नियंत्रण जोड़ने का इंतजार करने से अक्सर तकनीकी देनदारी और कमजोर कार्यक्षमता का नतीजा निकलता है।

-

धमकी मॉडलिंग: योजना चरण के दौरान संभावित हमले के मार्गों की पहचान करें।

-

सुरक्षित कोडिंग मानकों: आम कमजोरियों जैसे इंजेक्शन त्रुटियों को रोकने वाले दिशानिर्देशों को लागू करें।

-

आपूर्ति श्रृंखला सत्यापन: एकीकरण से पहले तीसरे पक्ष के घटकों की पुष्टि करें।

3. डेटा-केंद्रित सुरक्षा

डेटा किसी भी संगठन का रत्न है। डेटा के स्थान या गति के बावजूद उसकी रक्षा करना आवश्यक है।

-

वर्गीकरण: संवेदनशीलता और नियामक आवश्यकताओं के आधार पर डेटा को टैग करें।

-

एन्क्रिप्शन: डेटा को आराम के समय और प्रवाह में एन्क्रिप्ट करें।

-

DLP: अनधिकृत निकासी को रोकने के लिए नियंत्रण लागू करें।

📊 जोखिम प्रबंधन के लिए रणनीतिक ढांचा

सीआईओ को तकनीकी सिद्धांतों को एक रणनीतिक ढांचे में बदलना होगा। यह ढांचा सुरक्षा निवेश को व्यवसाय लक्ष्यों के साथ मिलाता है। नीचे दी गई तालिका इस ढांचे के मुख्य चरणों और उनके संबंधित क्रियाकलापों को बताती है।

|

चरण |

उद्देश्य |

मुख्य गतिविधियाँ |

हितधारक |

|---|---|---|---|

|

मूल्यांकन |

संपत्तियों और खतरों की पहचान करें |

संपत्ति सूची, दुर्लभता स्कैनिंग, जोखिम मैपिंग |

आर्किटेक्ट्स, सुरक्षा विश्लेषक |

|

डिजाइन |

नियंत्रणों को एम्बेड करें |

धमकी मॉडलिंग, आर्किटेक्चर समीक्षा, नीति निर्माण |

एंटरप्राइज आर्किटेक्ट्स, डेवोप्स |

|

कार्यान्वयन |

सुरक्षित रूप से डेप्लॉय करें |

कॉन्फ़िगरेशन प्रबंधन, स्वचालित परीक्षण, पहुँच प्रदान करना |

आईटी संचालन, विकासकर्ता |

|

मॉनिटरिंग |

असामान्यताओं का पता लगाएं |

लॉग संग्रहीकरण, SIEM विश्लेषण, व्यवहार विश्लेषण |

एसओसी टीम, सीआईएसओ |

|

प्रतिक्रिया |

नियंत्रित करें और पुनर्स्थापित करें |

घटना खेलपुस्तिकाएँ, बैकअप पुनर्स्थापन, अपराध विज्ञान |

घटना प्रतिक्रिया, कानूनी |

|

समीक्षा |

सुधारें और अनुकूलित करें |

घटना के बाद विश्लेषण, नीति अद्यतन, प्रशिक्षण |

प्रबंधन, एचआर, सुरक्षा |

🔍 सुरक्षा रणनीति को संचालित करना

क्रियान्वयन के बिना रणनीति सिर्फ एक बयान है। सीआईओ को सुरक्षा सिद्धांतों के निरंतर अनुप्रयोग सुनिश्चित करने वाली संचालन प्रक्रियाओं की स्थापना करनी चाहिए।

1. शासन और नीति

स्पष्ट शासन संरचनाएँ यह निर्धारित करती हैं कि किसके लिए क्या ज़िम्मेदारी है। नीतियाँ क्रियान्वयन योग्य होनी चाहिए और सिर्फ सैद्धांतिक दस्तावेज़ नहीं। इनमें डेटा प्रबंधन, पहुँच प्रबंधन और घटना प्रतिक्रिया शामिल होनी चाहिए।

-

भूमिकाएँ और ज़िम्मेदारियाँ: डेटा मालिकों, रखरखाव कर्ताओं और प्रोसेसर्स के लिए विशिष्ट कर्तव्यों को परिभाषित करें।

-

संगति समायोजन: सुनिश्चित करें कि नीतियाँ जीडीपीआर, एचआईपीएआई या एसओसी 2 जैसे नियामक मानकों को पूरा करें।

-

ऑडिट ट्रेल्स: नीति के अनुपालन और अपवादों के लॉग बनाए रखें।

2. स्वचालन और निर्देशन

मैनुअल सुरक्षा प्रक्रियाएँ धीमी होती हैं और त्रुटियों के लिए अधिक संवेदनशील होती हैं। स्वचालन खतरों के त्वरित प्रतिक्रिया की अनुमति देता है और नीतियों के स्थिर अनुपालन को सुनिश्चित करता है।

-

इंफ्रास्ट्रक्चर एज कोड (आईएसी): सुरक्षा कॉन्फ़िगरेशन को स्वतः अनुलक्षित करने के लिए कोड का उपयोग करके इंफ्रास्ट्रक्चर को परिभाषित करें।

-

निरंतर एकीकरण/निरंतर डेप्लॉयमेंट (सीआई/सीडी): बिल्ड पाइपलाइन में सुरक्षा स्कैन को एकीकृत करें ताकि समस्याओं को जल्दी पकड़ा जा सके।

-

SOAR: घटना प्रबंधन को सुगम बनाने के लिए सुरक्षा ऑर्केस्ट्रेशन, स्वचालन और प्रतिक्रिया प्लेटफॉर्म का उपयोग करें।

3. तृतीय पक्ष जोखिम प्रबंधन

आधुनिक उद्यम विक्रेताओं और साझेदारों पर बहुत निर्भर होते हैं। आपूर्ति श्रृंखला में कोई तोड़ना पूरे संगठन को खतरे में डाल सकता है।

-

वेटिंग: शामिल होने से पहले विक्रेता की सुरक्षा स्थिति का मूल्यांकन करें।

-

संवैधानिक बाध्यताएं: सेवा स्तर समझौतों में सुरक्षा प्रावधान शामिल करें।

-

निगरानी: विक्रेता के पहुंच और गतिविधि को लगातार निगरानी करें।

👥 नेतृत्व और संस्कृति

तकनीक अकेले एक उद्यम को सुरक्षित नहीं कर सकती है। मानव तत्व अक्सर सबसे कमजोर कड़ी होता है। CIO को एक संस्कृति विकसित करनी चाहिए जहां सुरक्षा हर किसी की जिम्मेदारी हो।

1. सुरक्षा जागरूकता प्रशिक्षण

नियमित प्रशिक्षण कर्मचारियों को वर्तमान खतरों के बारे में अपडेट रखता है। प्रशिक्षण को आकर्षक और विशिष्ट भूमिकाओं के अनुरूप होना चाहिए।

-

फिशिंग सिमुलेशन: कर्मचारियों की सामाजिक इंजीनियरिंग के खिलाफ जागरूकता का परीक्षण करें।

-

भूमिका-आधारित प्रशिक्षण: विकासकर्मियों, एचआर और वित्त टीमों के लिए विशिष्ट मार्गदर्शन प्रदान करें।

-

रिपोर्टिंग तंत्र: संदिग्ध गतिविधि की रिपोर्ट करने के लिए आसान चैनल बनाएं।

2. प्रोत्साहन और जिम्मेदारी

सुरक्षा एक साझा लक्ष्य होनी चाहिए। प्रदर्शन समीक्षा में सुरक्षा मापदंडों को शामिल करके जिम्मेदारी को प्रोत्साहित करें।

-

KPIs: पैच लेटेंसी, घटना प्रतिक्रिया समय और प्रशिक्षण पूर्णता जैसे मापदंडों को ट्रैक करें।

-

सम्मान: ऐसी टीमों को स्वीकृति दें जो मजबूत सुरक्षा अभ्यास दिखाती हैं।

-

दोषरहित रिपोर्टिंग: दोषों की रिपोर्ट करने को प्रोत्साहित करें ताकि सीखने को बढ़ावा मिले बजाय सजा।

📈 सफलता का मापन

जोखिम को प्रभावी ढंग से प्रबंधित करने के लिए, आपको इसका मापन करना होगा। मुख्य प्रदर्शन सूचकांक (KPIs) सुरक्षा स्थिति के स्वास्थ्य के बारे में दृश्यता प्रदान करते हैं।

मूल्यवान मापदंड

-

पाए जाने में औसत समय (MTTD): खतरे को पहचानने में कितना समय लगता है।

-

प्रतिक्रिया करने में औसत समय (MTTR): खतरे को कम करने में कितना समय लगता है।

-

दुर्लभता की उम्र: एक दुर्लभता के अप्रतिकार्य रहने का औसत समय।

-

सुरक्षा मानकों के अनुपालन की स्थिति: सुरक्षा मानकों को पूरा करने वाले प्रणालियों का प्रतिशत।

-

घटना की लागत: सुरक्षा घटनाओं का वित्तीय प्रभाव।

🔮 आर्किटेक्चर को भविष्य के लिए तैयार करना

खतरे का दृश्य गतिशील है। क्वांटम कंप्यूटिंग और एआई जैसी नई तकनीकें नए क्षमताओं और नए जोखिमों को लाती हैं। सुरक्षा-प्रथम आर्किटेक्चर को अनुकूलित होना चाहिए।

उभरते हुए मामले

-

एआई सुरक्षा: मॉडलों को प्रदूषण से बचाएं और सुनिश्चित करें कि वे संवेदनशील डेटा को लीक न करें।

-

बादल का विकास: सर्वरलेस और मल्टी-क्लाउड परिस्थितियों के अनुकूल हों।

-

पहचान का विकास: पासवर्ड-मुक्त प्रमाणीकरण और जैविक विश्वासनीयता की ओर बढ़ें।

-

गोपनीयता इंजीनियरिंग: सिस्टम में गोपनीयता विशेषताओं को डिफ़ॉल्ट रूप से बनाएं।

🚀 आगे बढ़ना: सीआईओ के लिए कार्यान्वयन योग्य चरण

इस आर्किटेक्चर को लागू करना एक यात्रा है, एक गंतव्य नहीं। सीआईओ इस संक्रमण को तुरंत शुरू करने के लिए निम्नलिखित चरण अपना सकते हैं।

-

अंतर विश्लेषण करें: वर्तमान आर्किटेक्चर की सुरक्षा-प्रथम सिद्धांतों के बारे में तुलना करें।

-

एक उत्कृष्टता केंद्र स्थापित करें: सुरक्षा रणनीति को आगे बढ़ाने के लिए एक समर्पित टीम बनाएं।

-

तालीम में निवेश करें: आधुनिक सुरक्षा अभ्यासों में कर्मचारियों की नियुक्ति और प्रशिक्षण करें।

-

ऋण कम करने को प्राथमिकता दें: महत्वपूर्ण पुराने दोषों को ठीक करने के लिए संसाधन आवंटित करें।

-

बोर्ड को शामिल करें: सुनिश्चित करें कि निष्पादक नेतृत्व जोखिम रणनीति को समझता है और उसका समर्थन करता है।

सुरक्षित संगठन की ओर बढ़ने के लिए अनुशासन, निवेश और निरंतर ध्यान की आवश्यकता होती है। सुरक्षा को संगठन के डीएनए में एम्बेड करके, सीआईओ अपनी संपत्ति की रक्षा कर सकते हैं जबकि नवाचार को बढ़ावा देते हैं। लक्ष्य केवल ब्रेकथ्रू को रोकना नहीं है, बल्कि ऐसे प्रणालियों का निर्माण करना है जो हमले के दौरान भी कार्यात्मक और विश्वसनीय बने रहें।

सक्रिय साइबर जोखिम प्रबंधन आधुनिक संगठनों के लिए एकमात्र व्यवहार्य रणनीति है। यह सुरक्षा को एक लागत से एक रणनीतिक संपत्ति में बदल देता है, जिससे बढ़ते हुए दुश्मन डिजिटल परिवेश में दीर्घकालिक टिकाऊपन सुनिश्चित होता है।