數位環境正以前所未有的速度演變,伴隨而來的是威脅面每日擴大。對於資深資訊長(CIO)而言,挑戰已不僅僅是維持系統穩定或優化效能,更在於確保整個企業生態系統能抵禦複雜的敵對勢力。以安全為首的架構代表著從被動修補到主動設計的根本轉變。此方法將安全控制直接嵌入企業架構的基礎層級,確保風險管理不是事後補救,而是企業戰略的核心原則。

實施此模式需要對現代威脅有深入理解,對戰略一致性有堅定承諾,並願意重新調整傳統工作流程。以下指南詳述了建立穩固安全防護體系的關鍵組成要素,既能保護資產,又能促進創新。

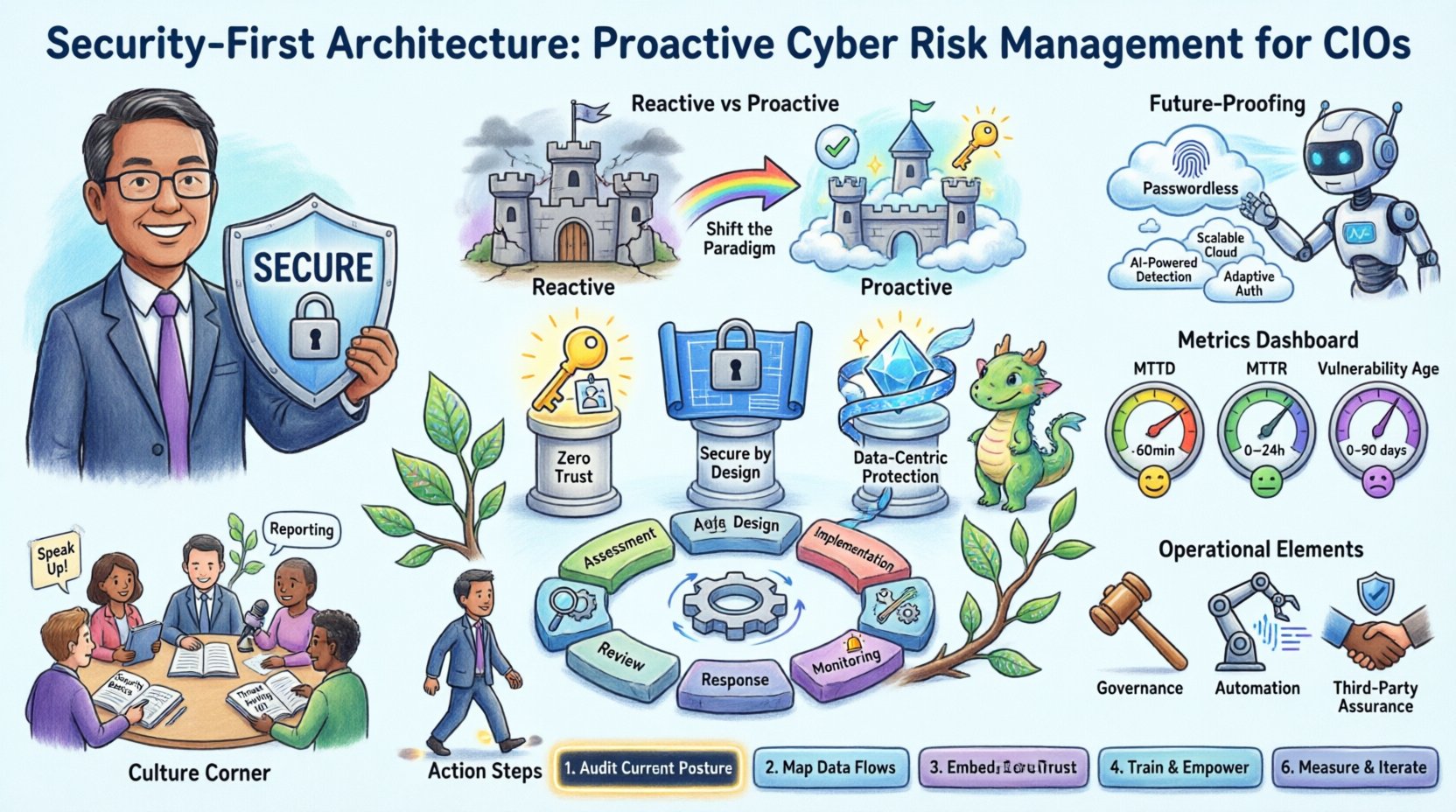

🔄 理念轉變:被動對主動

傳統的IT策略常將安全視為邊界防禦。防火牆與存取控制被置於邊界,假設內部所有內容皆可信任。然而,隨著雲端應用普及、遠端工作興起以及供應鏈日益複雜,此模式已不堪重負。攻擊者不再需要突破邊界,僅需攻破一個端點,即可實現橫向移動。

主動式網絡風險管理透過假設入侵不可避免來應對此問題。重點轉向偵測、遏制與快速復原。這需要組織內各層面的思維轉變,將安全從守門角色轉變為推動業務的助力。

方法上的關鍵差異

-

傳統模式: 保護邊界,信任內部流量,漏洞公開後才進行修補。

-

以安全為首的模式: 驗證每一筆交易,假設內部存在威脅,漏洞公開前即進行修補。

-

傳統模式: 安全是成本中心與合規負擔。

-

以安全為首的模式: 安全是競爭優勢與業務推動者。

-

傳統模式: 各團隊各自為政,職責分明。

-

以安全為首的模式: 架構師、開發人員與運營團隊之間的跨功能協作。

🏗️ 以安全為首的架構的基礎支柱

打造具韌性的架構,需要遵循特定原則。這些原則指導企業生命週期中每一階段的決策,從最初的設計到系統停用。

1. 零信任網路存取

零信任模型的基礎是「從不信任,永遠驗證」。身分與裝置健康狀態成為新的邊界。無論來源為何,每一筆存取請求都必須經過驗證、授權與加密。

-

最小權限: 使用者與系統僅獲得執行任務所需的存取權限。

-

微分段: 網路流量被限制在特定區域內,以限制橫向移動。

-

持續驗證: 權限不會一次授予就終身有效;信任會根據行為持續重新評估。

2. 設計即安全

安全需求必须融入每个项目的設計階段。等到部署階段才添加安全控制,通常會導致技術負債和功能受損。

-

威脅建模:在規劃階段識別潛在的攻擊途徑。

-

安全編碼標準:強制執行防止常見漏洞(如注入缺陷)的指導原則。

-

供應鏈驗證:在整合前驗證第三方元件。

3. 數據中心保護

數據是任何企業的珍寶。無論數據位於何處或如何移動,保護數據都至關重要。

-

分類:根據敏感性和法規要求對數據進行標記。

-

加密:對靜態和傳輸中的數據進行加密。

-

DLP:實施控制措施以防止未經授權的數據外泄。

📊 風險管理的戰略框架

CIO 必須將技術原則轉化為戰略框架。該框架將安全投資與業務目標對齊。下表概述了此框架的核心階段及其相應行動。

|

階段 |

目標 |

關鍵活動 |

利益相關者 |

|---|---|---|---|

|

評估 |

識別資產與威脅 |

資產清單、漏洞掃描、風險映射 |

架構師、安全分析師 |

|

設計 |

嵌入控制措施 |

威脅建模、架構審查、政策定義 |

企業架構師、DevOps |

|

實施 |

安全部署 |

設定管理、自動化測試、存取權限配置 |

IT運營、開發人員 |

|

監控 |

偵測異常 |

日誌聚合、SIEM分析、行為分析 |

SOC團隊、資安長 |

|

回應 |

控制與恢復 |

事件應變手冊、備份還原、數位鑑識 |

事件回應、法律部門 |

|

審查 |

改善與適應 |

事件後分析、政策更新、培訓 |

管理層、人力資源、資安 |

🔍 實施安全策略

沒有執行的策略僅僅是一句宣言。資深資訊長必須建立運營流程,確保安全原則得到一致應用。

1. 治理與政策

明確的治理結構定義了誰對何事負責。政策必須具有可執行性,而不僅僅是理論文件。它們應涵蓋資料處理、存取管理與事件回應。

-

角色與職責:明確資料所有者、保管者與處理者的具體職責。

-

合規對齊:確保政策符合GDPR、HIPAA或SOC 2等法規標準。

-

審計追蹤:維護政策執行與例外情況的日誌。

2. 自動化與編排

手動安全流程緩慢且容易出錯。自動化可實現對威脅的快速回應,並確保政策的一致執行。

-

基礎設施即程式碼(IaC):使用程式碼定義基礎設施,以確保安全設定能自動複製。

-

持續整合/持續部署(CI/CD): 將安全掃描整合到建構流程中,以早期發現問題。

-

SOAR: 使用安全編排、自動化與回應平台,以簡化事件處理流程。

3. 第三方風險管理

現代企業高度依賴供應商與合作夥伴。供應鏈中的任何漏洞都可能危及整個組織。

-

審查: 在引入合作夥伴前評估其安全狀況。

-

合約義務: 在服務水準協議中包含安全條款。

-

監控: 持續監控供應商的存取權限與活動。

👥 領導與文化

單靠技術無法保障企業安全。人為因素往往是最薄弱的環節。CIO 必須營造一種安全是每個人責任的文化。

1. 安全意識培訓

定期培訓可讓員工了解當前的威脅。培訓內容應具吸引力,並與特定職位相關。

-

釣魚模擬: 測試員工對社會工程攻擊的警覺性。

-

角色導向培訓: 為開發人員、人力資源與財務團隊提供具體指導。

-

申報機制: 建立簡單的管道,讓員工申報可疑活動。

2. 勵獎與責任制

安全應是共同目標。將安全指標納入績效評估,以促進責任感。

-

KPI: 追蹤修補延遲時間、事件回應時間與培訓完成率等指標。

-

認可: 表揚展現優秀安全實務的團隊。

-

無責申報: 鼓勵申報錯誤,以促進學習而非懲罰。

📈 衡量成功

要有效管理風險,您必須進行衡量。關鍵績效指標(KPI)可提供對安全態勢健康的可見性。

關鍵指標

-

平均檢測時間(MTTD): 識別威脅所需花費的時間。

-

平均回應時間(MTTR): 消除威脅所需花費的時間。

-

漏洞年齡: 漏洞未修補的平均時間。

-

合規狀態: 符合安全標準的系統比例。

-

事件成本: 安全事件的財務影響。

🔮 為未來做好準備的架構

威脅環境不斷變化。量子計算和人工智慧等新技術既帶來新能力,也帶來新風險。以安全為先的架構必須具備適應性。

新興考量

-

人工智慧安全: 防止模型遭受投毒,並確保它們不會洩露敏感資料。

-

雲端演進: 適應無伺服器和多雲環境。

-

身份演進: 向無密碼驗證和生物辨識驗證發展。

-

隱私工程: 默認將隱私功能內建於系統中。

🚀 前進之路:CIO可執行的具體步驟

實施此架構是一段旅程,而非終點。CIO可採取以下步驟,立即開始轉型。

-

進行差距分析: 將現有架構與以安全為先的原則進行對比。

-

建立卓越中心: 成立專責團隊,推動安全策略。

-

投資人才: 聘用並培訓員工掌握現代安全實務。

-

优先考虑債務減輕: 配置資源以修復關鍵的舊有漏洞。

-

與董事會合作: 確保高階領導團隊理解並支持風險策略。

建立安全企業的道路需要紀律、投入和持續關注。透過將安全融入組織的DNA,CIO可以保護其資產,同時推動創新。目標不僅是防止入侵,更要建立即使在遭受攻擊時仍能保持功能與可信度的系統。

主動式網路風險管理是現代企業唯一可行的策略。它將安全從成本轉化為戰略資產,確保在日益敵對的數位環境中具備長期生存能力。