Świat cyfrowy zmienia się z niezwykłą szybkością, a wraz z nim powierzchnia zagrożeń rośnie każdego dnia. Dla dyrektorów informatycznych (CIO) wyzwanie nie polega już tylko na utrzymaniu dostępności systemów ani optymalizacji wydajności. Chodzi o zapewnienie odporności całego ekosystemu przedsiębiorstwa na zaawansowanych przeciwników. Architektura zorientowana na bezpieczeństwo oznacza podstawową zmianę od reaktywnej naprawy do proaktywnego projektowania. Ten podejście wplata kontrole bezpieczeństwa bezpośrednio w podstawowe warstwy architektury przedsiębiorstwa, zapewniając, że zarządzanie ryzykiem nie jest dodatkowym rozważaniem, ale kluczowym elementem strategii biznesowej.

Wdrożenie tego modelu wymaga głębokiego zrozumienia nowoczesnych zagrożeń, zaangażowania w zgodność strategiczną oraz gotowości do przebudowy tradycyjnych procesów pracy. Poniższy przewodnik szczegółowo opisuje kluczowe elementy budowy solidnej postawy bezpieczeństwa, która chroni aktywa, jednocześnie wspierając innowacje.

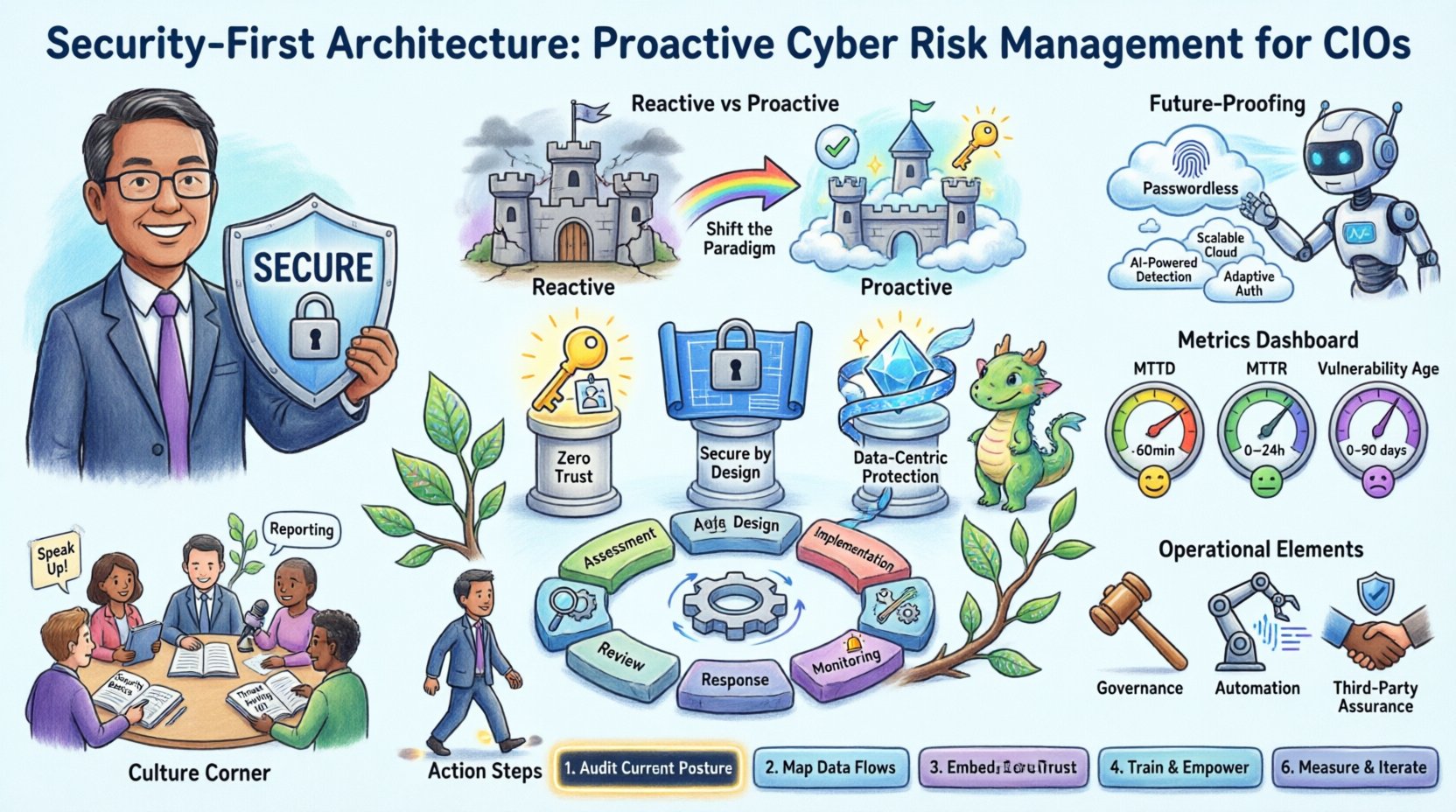

🔄 Przesunięcie paradigma: reaktywne vs. proaktywne

Tradycyjne strategie IT często traktowały bezpieczeństwo jako obronę na granicy. Zapory ogniowe i kontrole dostępu umieszczano na krawędzi, zakładając, że wszystko wewnątrz jest zaufane. Ten model zawalił się pod ciężarem przyjęcia chmury obliczeniowej, pracy zdalnej i złożonych łańcuchów dostaw. Atakujący nie muszą już przebijać granicy – wystarczy, że jeden punkt końcowy zostanie skompromitowany, aby uzyskać ruch poziomy.

Proaktywne zarządzanie ryzykiem cybernetycznym rozwiązuje ten problem, zakładając, że naruszenie jest nieuniknione. Skupienie przesuwa się na wykrywanie, ograniczanie i szybkie odzyskiwanie. Wymaga to zmiany nastawienia na całym przedsiębiorstwie, przekształcając bezpieczeństwo z funkcji kontrolującej w funkcję umożliwiającą.

Kluczowe różnice w podejściu

-

Model dziedziczony: Obrona granicy, zaufanie do ruchu wewnętrznego, aktualizacja po ujawnieniu luki.

-

Model zorientowany na bezpieczeństwo: Weryfikacja każdej transakcji, zakładanie zagrożeń wewnętrznych, aktualizacja przed ujawnieniem luki.

-

Model dziedziczony: Bezpieczeństwo to centrum kosztów i obciążenie zgodnością.

-

Model zorientowany na bezpieczeństwo: Bezpieczeństwo to przewaga konkurencyjna i czynnik umożliwiający rozwój biznesu.

-

Model dziedziczony: Izolowane zespoły z odrębnymi obowiązkami.

-

Model zorientowany na bezpieczeństwo: Współpraca między funkcjonalna między architektami, programistami i działem operacyjnym.

🏗️ Podstawowe filary architektury zorientowanej na bezpieczeństwo

Budowanie odpornych architektur wymaga przestrzegania określonych zasad. Te zasady kierują podejmowaniem decyzji na każdym etapie cyklu życia przedsiębiorstwa – od początkowego projektowania po wycofanie z użytkowania.

1. Dostęp do sieci Zero Trust

Model Zero Trust opiera się na założeniu „nigdy nie ufaj, zawsze weryfikuj”. Tożsamość i stan urządzenia stają się nową granicą. Każda próba dostępu, niezależnie od źródła, musi zostać uwierzytelniona, uprawniona i zaszyfrowana.

-

Najmniejsze uprawnienia: Użytkownicy i systemy otrzymują tylko dostęp niezbędny do wykonywania swoich zadań.

-

Mikro-segmentacja: Ruch sieciowy jest ograniczany do określonych stref, ograniczając ruch poziomy.

-

Nieprzerwana weryfikacja: Zaufanie nie jest udzielane raz na zawsze; jest stale ponownie oceniane na podstawie zachowania.

2. Bezpieczeństwo od samego początku

Wymagania dotyczące bezpieczeństwa muszą być zintegrowane z fazą projektowania każdego projektu. Czekanie aż do fazy wdrażania, by dodać kontrole bezpieczeństwa, często prowadzi do zadłużenia technicznego i ograniczonej funkcjonalności.

-

Modelowanie zagrożeń: Zidentyfikuj potencjalne wektory ataków w trakcie etapu planowania.

-

Zasady programowania bezpiecznego: Wprowadzaj zasady zapobiegające powszechnym lukom bezpieczeństwa, takim jak wady wstrzykiwania.

-

Weryfikacja łańcucha dostaw: Weryfikuj komponenty pochodzące od stron trzecich przed ich zintegrowaniem.

3. Ochrona skupiona wokół danych

Dane to korona każdego przedsiębiorstwa. Ochrona danych niezależnie od tego, gdzie się znajdują, czy jak się poruszają, jest kluczowa.

-

Klasyfikacja: Oznacz dane w oparciu o ich wrażliwość i wymagania regulacyjne.

-

Szyfrowanie: Szyfruj dane przechowywane i w tranzycji.

-

DLP: Wprowadź kontrole zapobiegające nieautoryzowanemu wydostawaniu danych.

📊 Strategiczny framework zarządzania ryzykiem

CIO muszą przekształcać zasady techniczne w strategiczny framework. Ten framework dopasowuje inwestycje w bezpieczeństwo do celów biznesowych. Poniższa tabela przedstawia podstawowe fazy tego frameworku oraz odpowiadające im działania.

|

Faza |

Cel |

Kluczowe działania |

Zainteresowane strony |

|---|---|---|---|

|

Ocena |

Zidentyfikuj zasoby i zagrożenia |

Inwentaryzacja zasobów, skanowanie luk, mapowanie ryzyka |

Architekci, analitycy bezpieczeństwa |

|

Projektowanie |

Zintegruj kontrole |

Modelowanie zagrożeń, przeglądarka architektury, definiowanie polityk |

Architekci przedsiębiorstw, DevOps |

|

Wdrożenie |

Wdrażaj bezpiecznie |

Zarządzanie konfiguracją, testy automatyczne, przydzielanie dostępu |

Operacje IT, deweloperzy |

|

Monitorowanie |

Wykrywanie anomalii |

Agregacja dzienników, analiza SIEM, analiza zachowań |

Zespół SOC, CISO |

|

Odpowiedź |

Zawężenie i odzyskanie |

Plan działania w przypadku incydentu, odzyskiwanie kopii zapasowych, kryminalistyka |

Reakcja na incydenty, prawo |

|

Przegląd |

Ulepsz i dostosuj |

Analiza po incydencie, aktualizacje polityk, szkolenia |

Zarządzanie, HR, bezpieczeństwo |

🔍 Wdrażanie strategii bezpieczeństwa

Strategia bez realizacji to tylko stwierdzenie. CIO muszą stworzyć procesy operacyjne zapewniające spójne stosowanie zasad bezpieczeństwa.

1. Zarządzanie i polityka

Jasne struktury zarządzania określają, kto jest odpowiedzialny za co. Polityki muszą być wykonalne, a nie tylko teoretycznymi dokumentami. Powinny obejmować zarządzanie danymi, zarządzanie dostępem i reakcję na incydenty.

-

Role i odpowiedzialności: Zdefiniuj konkretne obowiązki dla właścicieli danych, opiekunów danych i przetwarzających.

-

Zgodność z wymogami: Upewnij się, że polityki spełniają wymogi regulacyjne, takie jak RODO, HIPAA lub SOC 2.

-

Ślady audytu: Przechowuj dzienniki wykonania polityk i wyjątków.

2. Automatyzacja i koordynacja

Ręczne procesy bezpieczeństwa są wolne i podatne na błędy. Automatyzacja pozwala na szybką odpowiedź na zagrożenia i spójne stosowanie polityk.

-

Infrastruktura jako kod (IaC): Zdefiniuj infrastrukturę za pomocą kodu, aby zapewnić automatyczne replikowanie konfiguracji bezpieczeństwa.

-

Integracja ciągła / Wdrażanie ciągłe (CI/CD): Zintegruj skany zabezpieczeń do potoku budowy, aby wykrywać problemy na wczesnym etapie.

-

SOAR: Wykorzystaj platformy do koordynacji zabezpieczeń, automatyzacji i reakcji na incydenty, aby uprościć zarządzanie incydentami.

3. Zarządzanie ryzykiem zewnętrznych partnerów

Nowoczesne przedsiębiorstwa mocno polegają na dostawcach i partnerach. Naruszenie bezpieczeństwa w łańcuchu dostaw może zagrozić całemu organizmowi.

-

Weryfikacja: Ocenić stan zabezpieczeń dostawcy przed włączeniem do współpracy.

-

Obowiązki kontraktowe: Wprowadzić klauzule dotyczące zabezpieczeń do umów o poziomie usług.

-

Monitorowanie: Bezprzerwanie monitoruj dostęp i aktywność dostawcy.

👥 Liderzy i kultura

Technologia sama w sobie nie może zabezpieczyć przedsiębiorstwa. Element ludzki często stanowi najbardziej wrażliwy punkt. CIO muszą tworzyć kulturę, w której bezpieczeństwo jest odpowiedzialnością każdego.

1. Szkolenia z zakresu świadomości bezpieczeństwa

Regularne szkolenia utrzymują pracowników na bieżąco z aktualnymi zagrożeniami. Szkolenia powinny być angażujące i odpowiednie dla konkretnych stanowisk.

-

Symulacje phishingu: Testuj czujność pracowników wobec inżynierii społecznej.

-

Szkolenia dostosowane do stanowisk: Zapewnij szczegółowe wskazówki dla zespołów programistów, HR i finansów.

-

Mechanizmy zgłaszania: Utwórz łatwe kanały zgłaszania podejrzanych działań.

2. Stymulowanie i odpowiedzialność

Bezpieczeństwo powinno być wspólnym celem. Włącz metryki bezpieczeństwa do ocen wydajności, aby zachęcić do odpowiedzialności.

-

Wskaźniki KPI: Monitoruj metryki takie jak opóźnienie stosowania poprawek, czas reakcji na incydent i ukończenie szkoleń.

-

Uznania: Uznaj zespoły, które wykazują silne praktyki bezpieczeństwa.

-

Zgłoszenia bez przypisywania winy: Zachęcaj do zgłaszania błędów, aby wspierać naukę, a nie karę.

📈 Mierzenie sukcesu

Aby skutecznie zarządzać ryzykiem, musisz je mierzyć. Kluczowe wskaźniki wydajności (KPI) zapewniają widoczność stanu bezpieczeństwa.

Kluczowe metryki

-

Średni czas wykrycia (MTTD): Ile czasu zajmuje wykrycie zagrożenia.

-

Średni czas reakcji (MTTR): Ile czasu zajmuje ograniczenie zagrożenia.

-

Wiek wadliwego elementu: Średni czas, przez który wada pozostaje nieusunięta.

-

Status zgodności: Procent systemów spełniających standardy bezpieczeństwa.

-

Koszt incydentu:Skutki finansowe zdarzeń bezpieczeństwa.

🔮 Przyszłościowe zabezpieczenie architektury

Środowisko zagrożeń jest dynamiczne. Nowe technologie, takie jak obliczenia kwantowe i sztuczna inteligencja, wprowadzają zarówno nowe możliwości, jak i nowe ryzyka. Architektura zorientowana na bezpieczeństwo musi być elastyczna.

Wzrastające kwestie

-

Bezpieczeństwo sztucznej inteligencji: Ochrona modeli przed zatruwaniem i zapewnienie, że nie ujawniają wrażliwych danych.

-

Ewolucja chmury: Dostosowanie się do środowisk bezserwerowych i wielochmurnych.

-

Ewolucja tożsamości: Przejście do uwierzytelniania bez hasła i weryfikacji biometrycznej.

-

Inżynieria prywatności: Wbudowywanie funkcji prywatności do systemów domyślnie.

🚀 Postępowanie dalej: Działania dla CIO

Wprowadzenie tej architektury to podróż, a nie cel. CIO mogą podjąć następujące kroki, aby rozpocząć przejście natychmiast.

-

Przeprowadź analizę luk: Porównaj obecną architekturę z zasadami zorientowanymi na bezpieczeństwo.

-

Utwórz Ośrodek Doskonałości: Utwórz dedykowany zespół, który będzie kierował strategią bezpieczeństwa.

-

Inwestuj w ludzi: Zatrudnij i szkoleni pracowników w zakresie nowoczesnych praktyk bezpieczeństwa.

-

Priorytetem ma być redukcja długu: Przydziel zasoby w celu usunięcia krytycznych wad w starszych systemach.

-

Zajmij się Radą: Upewnij się, że kierownictwo wykonawcze rozumie i wspiera strategię zarządzania ryzykiem.

Droga do bezpiecznej organizacji wymaga dyscypliny, inwestycji i ciągłej uwagi. Wbudowując bezpieczeństwo w DNA organizacji, CIO mogą chronić swoje aktywa, jednocześnie wspierając innowacje. Celem nie jest tylko zapobieganie naruszeniom, ale budowanie systemów, które pozostają funkcjonalne i wiarygodne nawet pod atakiem.

Proaktywne zarządzanie ryzykiem cybernetycznym to jedyna realna strategia dla nowoczesnych przedsiębiorstw. Przekształca bezpieczeństwo z kosztu w aktyw strategiczny, zapewniając długoterminową przetrwanie w coraz bardziej nieprzyjaznym środowisku cyfrowym.