O cenário digital está evoluindo a uma velocidade sem precedentes, e com ele, a superfície de ameaças aumenta diariamente. Para os Diretores de Informação (CIOs), o desafio já não se limita apenas a manter a disponibilidade ou otimizar o desempenho. Trata-se de garantir a resiliência de todo o ecossistema empresarial diante de adversários sofisticados. A arquitetura com foco em segurança representa uma mudança fundamental em relação à correção reativa de vulnerabilidades para um design proativo. Essa abordagem incorpora controles de segurança diretamente nas camadas fundamentais da arquitetura empresarial, garantindo que a gestão de riscos não seja uma consideração posterior, mas um princípio central da estratégia empresarial.

Implementar esse modelo exige um profundo entendimento das ameaças modernas, um compromisso com a alinhamento estratégico e uma disposição para reestruturar fluxos de trabalho tradicionais. O guia a seguir detalha os componentes essenciais para construir uma postura de segurança robusta que proteja os ativos ao mesmo tempo em que habilita a inovação.

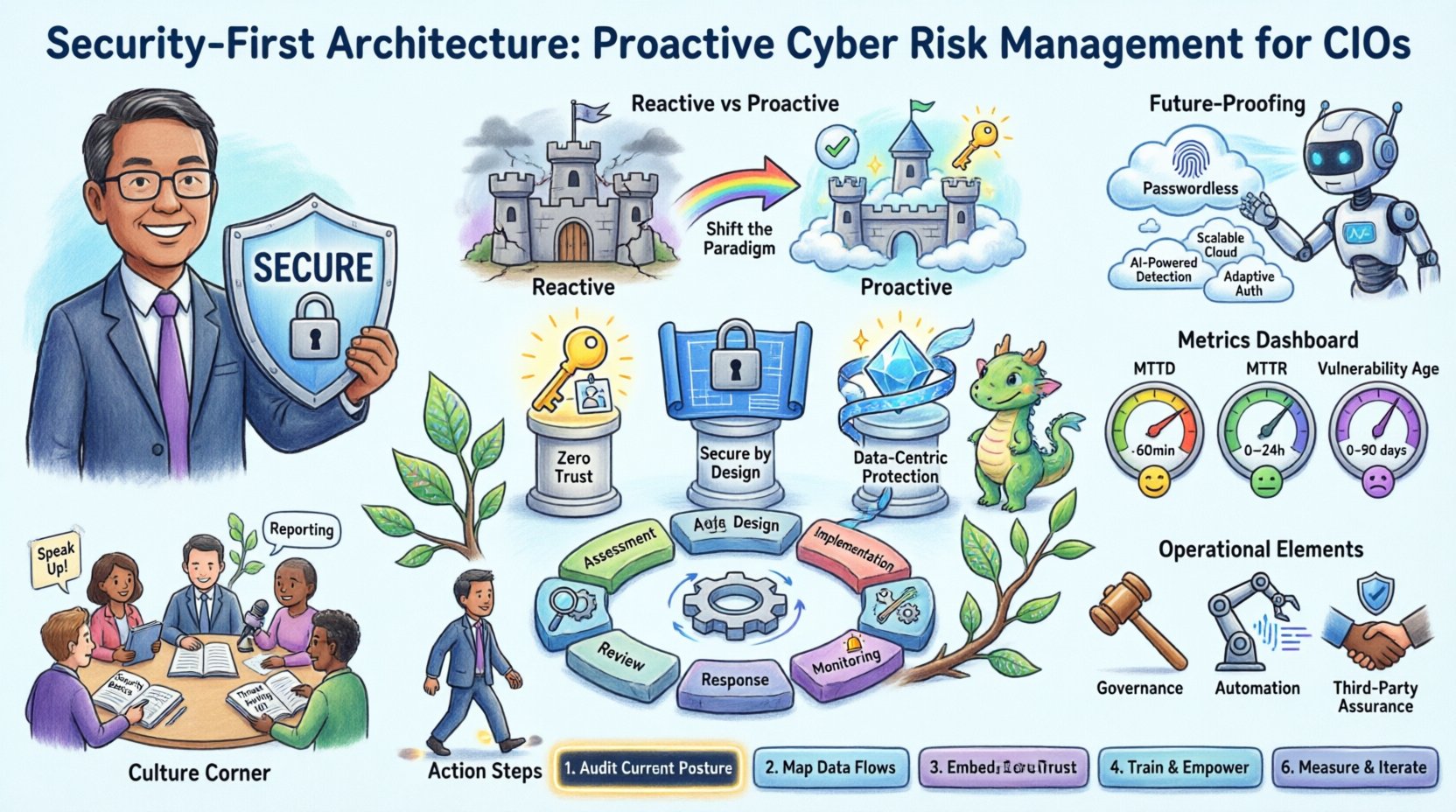

🔄 A Mudança de Paradigma: Reativo vs. Proativo

Estratégias tradicionais de TI costumavam tratar a segurança como uma defesa de perímetro. Firewalls e controles de acesso eram colocados na borda, com a suposição de que tudo dentro era confiável. Esse modelo colapsou sob o peso da adoção em nuvem, do trabalho remoto e das cadeias de suprimento complexas. Os atacantes já não precisam violar o perímetro; basta um único ponto comprometido para obter movimentação lateral.

A gestão proativa de riscos cibernéticos enfrenta isso assumindo que uma violação é inevitável. O foco muda para detecção, contenção e recuperação rápida. Isso exige uma mudança de mentalidade em toda a organização, movendo a segurança de uma função de controle para uma função habilitadora.

Principais Diferenças na Abordagem

-

Modelo Legado: Defenda o perímetro, confie no tráfego interno, aplique correções após a divulgação de vulnerabilidades.

-

Modelo com Foco em Segurança: Verifique todas as transações, assuma ameaças internas, aplique correções antes da divulgação de vulnerabilidades.

-

Modelo Legado: A segurança é um centro de custo e uma carga de conformidade.

-

Modelo com Foco em Segurança: A segurança é uma vantagem competitiva e um habilitador de negócios.

-

Modelo Legado: Equipes isoladas com responsabilidades distintas.

-

Modelo com Foco em Segurança: Colaboração entre funções diversas entre arquitetos, desenvolvedores e operações.

🏗️ Pilares Fundamentais da Arquitetura com Foco em Segurança

Construir uma arquitetura resiliente exige aderência a princípios específicos. Esses princípios orientam a tomada de decisões em cada etapa do ciclo de vida empresarial, desde o projeto inicial até a desativação.

1. Acesso à Rede Zero Trust

O modelo Zero Trust opera com a premissa de ‘nunca confie, sempre verifique’. Identidade e saúde do dispositivo tornam-se o novo perímetro. Cada solicitação de acesso, independentemente da origem, deve ser autenticada, autorizada e criptografada.

-

Menor Privilégio: Usuários e sistemas recebem apenas o acesso necessário para realizar suas tarefas.

-

Microsegmentação: O tráfego de rede é restrito a zonas específicas, limitando a movimentação lateral.

-

Validação Contínua: A confiança não é concedida uma vez; é reavaliada continuamente com base no comportamento.

2. Seguro por Design

Os requisitos de segurança devem ser integrados à fase de design de cada projeto. Esperar até a fase de implantação para adicionar controles de segurança frequentemente leva a dívida técnica e funcionalidades comprometidas.

-

Modelagem de ameaças: Identifique vetores de ataque potenciais durante a fase de planejamento.

-

Padrões de codificação segura: Impor diretrizes que evitem vulnerabilidades comuns, como falhas de injeção.

-

Verificação da cadeia de suprimentos: Valide componentes de terceiros antes da integração.

3. Proteção centrada em dados

Os dados são a joia da coroa de qualquer empresa. Proteger os dados, independentemente de onde residem ou como se movem, é essencial.

-

Classificação: Marque os dados com base na sensibilidade e nos requisitos regulatórios.

-

Criptografia: Criptografe os dados em repouso e em trânsito.

-

DLP: Implemente controles para impedir a exfiltração não autorizada.

📊 Estrutura Estratégica para Gestão de Riscos

Os CIOs devem traduzir princípios técnicos em uma estrutura estratégica. Essa estrutura alinha os investimentos em segurança com os objetivos do negócio. A tabela abaixo descreve as fases principais dessa estrutura e suas ações correspondentes.

|

Fase |

Objetivo |

Atividades-chave |

Stakeholders |

|---|---|---|---|

|

Avaliação |

Identificar Ativos e Ameaças |

Inventário de ativos, varredura de vulnerabilidades, mapeamento de riscos |

Arquitetos, Analistas de Segurança |

|

Design |

Incorporar controles |

Modelagem de ameaças, revisão de arquitetura, definição de políticas |

Arquitetos de empresas, DevOps |

|

Implementação |

Implante com Segurança |

Gerenciamento de configuração, testes automatizados, provisionamento de acesso |

Operações de TI, Desenvolvedores |

|

Monitoramento |

Detectar Anomalias |

Agregação de logs, análise de SIEM, análise comportamental |

Equipe de SOC, CISO |

|

Resposta |

Contenção e Recuperação |

Planos de incidente, restauração de backup, forense |

Resposta a Incidentes, Jurídico |

|

Revisão |

Melhore e Adapte |

Análise pós-incidente, atualizações de políticas, treinamento |

Gestão, RH, Segurança |

🔍 Operacionalização da Estratégia de Segurança

Estratégia sem execução é meramente uma declaração. Os CIOs devem estabelecer processos operacionais que garantam que os princípios de segurança sejam aplicados de forma consistente.

1. Governança e Políticas

Estruturas claras de governança definem quem é responsável por quê. As políticas devem ser acionáveis e não apenas documentos teóricos. Elas devem abranger o manuseio de dados, gerenciamento de acesso e resposta a incidentes.

-

Funções e Responsabilidades: Defina deveres específicos para proprietários de dados, custodiadores e processadores.

-

Alinhamento com Conformidade: Garanta que as políticas atendam aos padrões regulatórios, como GDPR, HIPAA ou SOC 2.

-

Trilhas de Auditoria: Mantenha registros das execuções de políticas e das exceções.

2. Automação e Orquestração

Processos manuais de segurança são lentos e propensos a erros. A automação permite uma resposta rápida a ameaças e a aplicação consistente de políticas.

-

Infraestrutura como Código (IaC): Defina a infraestrutura usando código para garantir que as configurações de segurança sejam replicadas automaticamente.

-

Integração Contínua/Implantação Contínua (CI/CD): Integre varreduras de segurança na pipeline de construção para detectar problemas cedo.

-

SOAR: Use plataformas de Orquestração, Automação e Resposta à Segurança para agilizar o tratamento de incidentes.

3. Gestão de Riscos de Terceiros

Empresas modernas dependem fortemente de fornecedores e parceiros. Uma violação na cadeia de suprimentos pode comprometer toda a organização.

-

Vetagem: Avalie a postura de segurança do fornecedor antes da incorporação.

-

Obrigações Contratuais: Inclua cláusulas de segurança em acordos de nível de serviço.

-

Monitoramento: Monitore continuamente o acesso e a atividade do fornecedor.

👥 Liderança e Cultura

A tecnologia sozinha não pode garantir uma empresa. O elemento humano é frequentemente o ponto mais fraco. Os CIOs devem fomentar uma cultura em que a segurança é responsabilidade de todos.

1. Treinamento em Consciência de Segurança

Treinamentos regulares mantêm os funcionários informados sobre ameaças atuais. Os treinamentos devem ser envolventes e relevantes para funções específicas.

-

Simulações de Phishing: Teste a vigilância dos funcionários contra engenharia social.

-

Treinamento Baseado em Função: Forneça orientações específicas para desenvolvedores, equipes de RH e financeiras.

-

Mecanismos de Relato: Crie canais fáceis para relatar atividades suspeitas.

2. Incentivos e Responsabilidade

A segurança deve ser uma meta compartilhada. Inclua métricas de segurança nas avaliações de desempenho para incentivar a responsabilidade.

-

KPIs: Monitore métricas como latência de patches, tempo de resposta a incidentes e conclusão de treinamentos.

-

Reconhecimento: Reconheça equipes que demonstram boas práticas de segurança.

-

Relato Sem Culpa: Encoraje o relato de erros para facilitar o aprendizado em vez de punição.

📈 Medindo o Sucesso

Para gerenciar o risco de forma eficaz, você deve medi-lo. Indicadores-chave de desempenho (KPIs) fornecem visibilidade sobre o estado da postura de segurança.

Métricas Essenciais

-

Tempo Médio para Detectar (MTTD): Quanto tempo leva para identificar uma ameaça.

-

Tempo Médio para Responder (MTTR): Quanto tempo leva para mitigar uma ameaça.

-

Idade da Vulnerabilidade: O tempo médio em que uma vulnerabilidade permanece sem correção.

-

Status de Conformidade: Porcentagem de sistemas que atendem aos padrões de segurança.

-

Custo do Incidente: Impacto financeiro dos eventos de segurança.

🔮 Futurizando a Arquitetura

O cenário de ameaças é dinâmico. Novas tecnologias, como computação quântica e IA, introduzem tanto novas capacidades quanto novos riscos. Uma arquitetura com foco em segurança deve ser adaptável.

Considerações Emergentes

-

Segurança da IA: Proteja os modelos contra envenenamento e garanta que eles não vazem dados sensíveis.

-

Evolução da Nuvem: Adapte-se a ambientes serverless e multi-nuvem.

-

Evolução da Identidade: Mova-se em direção à autenticação sem senha e verificação biométrica.

-

Engenharia de Privacidade: Construa recursos de privacidade nos sistemas por padrão.

🚀 Avançando: Passos Práticos para CIOs

Implementar esta arquitetura é uma jornada, não um destino. Os CIOs podem tomar os seguintes passos para iniciar a transição imediatamente.

-

Realize uma Análise de Lacunas: Compare a arquitetura atual com os princípios de segurança como prioridade.

-

Estabeleça um Centro de Excelência: Crie uma equipe dedicada para impulsionar a estratégia de segurança.

-

Invista em Talentos: Contrate e treine funcionários nas práticas modernas de segurança.

-

Priorize a Redução da Dívida: Alocar recursos para corrigir vulnerabilidades críticas herdados.

-

Envolver o Conselho: Garanta que a liderança executiva compreenda e apoie a estratégia de risco.

O caminho para uma empresa segura exige disciplina, investimento e atenção contínua. Ao incorporar a segurança na essência da organização, os CIOs podem proteger seus ativos enquanto impulsionam a inovação. O objetivo não é apenas prevenir violações, mas construir sistemas que permaneçam funcionais e confiáveis, mesmo sob ataque.

A gestão proativa de riscos cibernéticos é a única estratégia viável para as empresas modernas. Ela transforma a segurança de um custo em um ativo estratégico, garantindo viabilidade de longo prazo em um ambiente digital cada vez mais hostil.