Le passage d’une infrastructure traditionnelle sur site à des environnements natifs du cloud représente un changement fondamental dans la manière dont les organisations opèrent. Ce n’est pas simplement un transfert technologique ; c’est une évolution stratégique. L’architecture d’entreprise (EA) sert de plan directeur pour cette transformation, en garantissant que chaque investissement s’aligne sur les objectifs commerciaux à long terme tout en maintenant l’agilité nécessaire pour concurrencer dans une économie numérique.

Adopter une mentalité cloud-first exige un équilibre délicat. D’un côté se trouve la demande en innovation rapide et en évolutivité. De l’autre, la nécessité d’un contrôle rigoureux, de la sécurité et de la gestion des coûts. Ce guide explore les composants structurels et opérationnels nécessaires pour construire une architecture d’entreprise cloud-first solide.

Définition de l’architecture d’entreprise cloud-first 🧭

L’architecture d’entreprise cloud-first désigne une approche stratégique selon laquelle les solutions basées sur le cloud sont le choix par défaut pour toutes les nouvelles initiatives numériques. Cela ne signifie pas que chaque charge de travail doit immédiatement migrer vers le cloud public, mais plutôt que le cloud est l’environnement principal pris en compte lors de la phase de conception.

Les caractéristiques clés incluent :

- Résilience par conception :Les systèmes sont conçus pour tolérer les défaillances sans intervention humaine.

- Services déconnectés :Les applications sont modulaires, permettant un dimensionnement et des mises à jour indépendants.

- Automatisation :L’infrastructure et les processus sont gérés par du code afin de réduire les erreurs humaines.

- Orientation données :Les données sont traitées comme un actif central, accessibles de manière sécurisée à travers les frontières.

Contrairement aux architectures héritées qui reposent souvent sur des structures monolithiques, les conceptions cloud-first privilégient les microservices et les interactions pilotées par des API. Ce changement permet aux équipes de déployer des modifications plus rapidement tout en isolant les risques aux composants spécifiques plutôt que sur l’ensemble du système.

Principes architecturaux fondamentaux 🛠️

Pour maintenir la flexibilité sans sacrifier la stabilité, les architectes doivent s’attacher à un ensemble de principes fondamentaux. Ces principes guident la prise de décision lors du choix des technologies et de la conception des flux de travail.

1. Évolutivité et élasticité

L’infrastructure doit pouvoir évoluer dynamiquement pour répondre à la demande. Cela implique à la fois le dimensionnement vertical (augmentation de la capacité d’un nœud unique) et le dimensionnement horizontal (ajout de nœuds supplémentaires). Les systèmes natifs du cloud utilisent des groupes d’autoscalabilité pour gérer automatiquement les pics de trafic, garantissant que les performances restent constantes pendant les périodes de forte utilisation.

2. Interopérabilité et portabilité

La dépendance à un seul fournisseur crée des risques. Une architecture stratégique évite le verrouillage propriétaire en utilisant des normes ouvertes et la conteneurisation. Cela garantit que les charges de travail peuvent être déplacées entre différents environnements cloud ou ramenées vers des systèmes locaux si les exigences métiers évoluent.

3. Sécurité comme fondation

La sécurité n’est pas une couche additionnelle, mais une composante intégrale de l’architecture. La gestion des identités et des accès (IAM) doit être centralisée, et le chiffrement des données doit être appliqué au repos et en transit. Les principes Zero Trust garantissent qu’aucun utilisateur ou système n’est automatiquement fait confiance, même s’il se trouve à l’intérieur du périmètre réseau.

4. Observabilité

La surveillance traditionnelle est souvent insuffisante pour les environnements cloud complexes. L’observabilité fournit des insights approfondis sur le comportement du système grâce aux journaux, aux métriques et aux traces. Elle permet aux équipes de comprendre non seulement qu’une défaillance s’est produite, mais aussi pourquoi elle s’est produite et comment l’éviter.

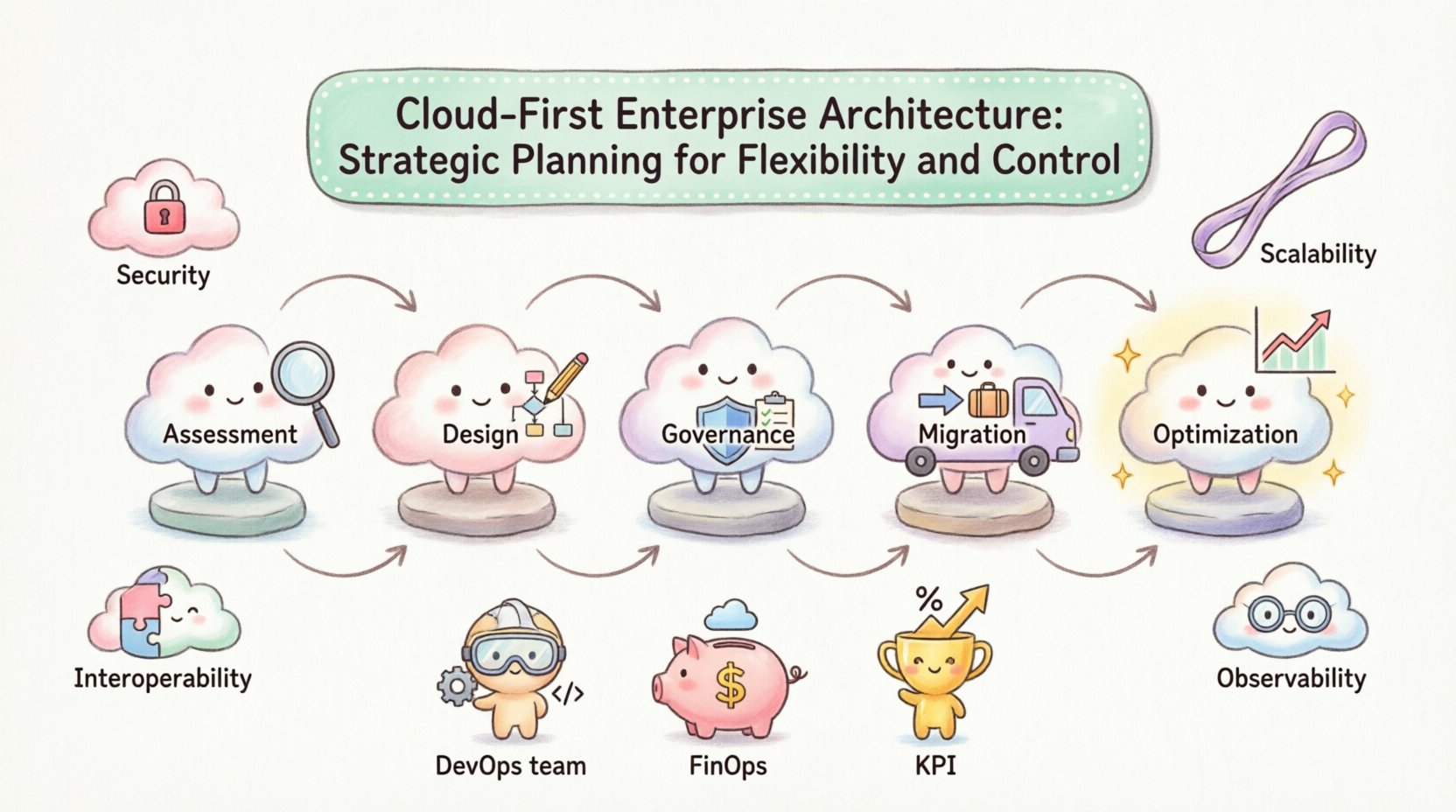

Cadre de planification stratégique 📋

Une mise en œuvre réussie exige une approche par phases. Se précipiter vers le cloud sans plan directeur conduit souvent à des dettes techniques et à des dépassements budgétaires. Le cadre suivant décrit les étapes critiques de la planification.

Phase 1 : Évaluation et découverte

Avant de déplacer les charges de travail, les organisations doivent comprendre leur état actuel. Cela implique d’inventorier les applications existantes, les flux de données et les dépendances.

- Analyse du portefeuille d’applications : Catégorisez les applications en fonction de leur adéquation au transfert vers le cloud (par exemple, relocalisation, refonte, remplacement).

- Cartographie des dépendances : Identifiez la manière dont les applications interagissent entre elles afin d’éviter de rompre des liens critiques pendant le transfert.

- Examen de conformité : Déterminez les exigences réglementaires concernant le résidence des données et la vie privée.

Phase 2 : Conception de l’architecture cible

Une fois l’état actuel compris, l’état futur est défini. Cela implique de choisir les modèles cloud appropriés (public, privé ou hybride) et de concevoir la topologie du réseau.

- Segmentation du réseau : Concevez des Clouds privés virtuels (VPC) pour isoler les charges de travail par fonction ou par sensibilité.

- Fédération d’identité : Mettez en place un mécanisme de connexion unique qui s’intègre aux services de répertoire existants.

- Stratégie des données : Définissez où les données sont stockées, comment elles sont sauvegardées et les objectifs de récupération.

Phase 3 : Définition de la gouvernance et des politiques

Des mécanismes de contrôle doivent être mis en place avant le début du déploiement. Les politiques définissent ce qui est autorisé et ce qui est interdit dans l’environnement.

- Normes d’étiquetage des ressources : Appliquez des noms et des étiquettes cohérents pour la répartition et la gestion des coûts.

- Gestion des modifications : Définissez des flux de validation pour les modifications de l’infrastructure.

- Contraintes : Mettez en œuvre des vérifications automatisées qui empêchent la création de ressources non conformes.

Phase 4 : Mise en œuvre et migration

Cette phase implique le déplacement réel des charges de travail. Elle doit suivre une approche itérative, en commençant par des applications à faible risque afin de valider les processus.

- Migration pilote : Déplacez une charge de travail non critique pour tester le pipeline.

- Connectivité hybride : Établissez des connexions sécurisées (telles que des liens dédiés) entre les centres de données locaux et les environnements cloud.

- Synchronisation des données : Assurez la cohérence des données pendant la période de transition.

Phase 5 : Optimisation et opérations

Après le migration, l’accent se déplace vers la gestion continue et l’optimisation. Cela inclut le suivi des performances, la gestion des coûts et l’ajustement de l’architecture en fonction des modèles d’utilisation.

| Étape de planification | Objectif principal | Livraison principale |

|---|---|---|

| Évaluation | Comprendre les capacités actuelles | Rapport d’inventaire et analyse des risques |

| Conception | Définir l’état cible | Schéma d’architecture et normes |

| Migration | Exécuter le transfert | Charge de travail migrée et journaux de validation |

| Optimisation | Améliorer l’efficacité | Rapports de coûts et indicateurs de performance |

Mécanismes de gouvernance et de contrôle ⚖️

La flexibilité peut mener au chaos si elle n’est pas contrôlée. Une gouvernance efficace garantit que l’environnement cloud reste sécurisé, conforme et rentable. Cela exige un passage de la surveillance manuelle à une application automatisée des règles.

Politique en tant que code

Les politiques traditionnelles stockées dans des documents sont souvent ignorées ou mal comprises. La politique en tant que code traduit les règles en scripts exécutables qui fonctionnent en continu. Si un développeur tente de créer un volume de stockage non chiffré, le système bloque automatiquement l’action.

- Vérifications automatisées de conformité : Scanner régulièrement les environnements pour détecter les écarts par rapport aux bases de sécurité.

- Détection des écarts : Identifier les moments où l’infrastructure en production diffère de la configuration définie.

- Modes d’application : Choisir entre le blocage (prévention) ou l’audit (journalisation) en fonction de la criticité de la ressource.

Gestion des identités et des accès (IAM)

Le contrôle d’accès est la première ligne de défense. Le principe du moindre privilège garantit que les utilisateurs et les services n’ont que les autorisations nécessaires pour accomplir leurs tâches.

- Contrôle d’accès basé sur les rôles (RBAC) : Attribuer les autorisations en fonction des fonctions professionnelles plutôt que des identités individuelles.

- Authentification multifacteur (MFA) : Exiger des étapes de vérification supplémentaires pour les actions sensibles.

- Comptes de service : Utiliser des identités dédiées pour les applications afin d’éviter le partage des identifiants humains.

Gouvernance financière

Les coûts du cloud peuvent exploser sans visibilité. La gouvernance financière consiste à suivre les dépenses par rapport aux budgets et à optimiser l’utilisation des ressources.

- Alertes de budget : Définir des seuils qui déclenchent des notifications lorsque les dépenses approchent les limites.

- Planification des ressources : Automatiser l’arrêt des environnements de développement pendant les heures non ouvrables.

- Capacité réservée : Acheter des plans d’utilisation engagée pour les charges de travail prévisibles afin de réduire les tarifs.

Intégration de la sécurité et de la conformité 🔒

La sécurité dans le cloud diffère des centres de données traditionnels. La responsabilité est partagée entre le fournisseur et le consommateur. L’architecture doit délimiter clairement où commencent et se terminent ces responsabilités.

Stratégies de protection des données

Les données sont l’actif le plus précieux. Les stratégies de protection doivent couvrir l’ensemble du cycle de vie, de la création à la suppression.

- Normes de chiffrement : Utiliser des algorithmes standards de l’industrie pour les données au repos et en transit.

- Gestion des clés : Centraliser la gestion des clés de chiffrement, permettant leur rotation et leur révocation.

- Classification des données : Étiqueter les données en fonction de leur sensibilité afin d’appliquer des niveaux de protection appropriés.

Détection et réponse aux menaces

Se défendre contre les menaces exige une visibilité continue. Les centres de gestion de la sécurité (SOC) doivent s’intégrer aux journaux du cloud pour détecter les anomalies.

- Regroupement des journaux : Collecter les journaux de toutes les services dans un magasin central et immuable.

- Détection des anomalies : Utiliser l’apprentissage automatique pour identifier des modèles inhabituels dans le trafic ou l’accès.

- Scénarios de réponse aux incidents : Préparer des scripts automatisés pour isoler immédiatement les ressources compromises.

Cartographie de conformité

Les exigences réglementaires telles que le RGPD, la HIPAA ou le SOC2 imposent des contrôles spécifiques. L’architecture doit supporter ces exigences dès le départ.

- Sélection de région :Héberger les données dans des emplacements géographiques spécifiques pour respecter les lois sur la résidence des données.

- Traçabilité des audits :Maintenir des journaux immuables de toutes les actions administratives.

- Validation par un tiers :Engager des auditeurs pour vérifier les contrôles de conformité chaque année.

Gestion et optimisation des coûts 💰

L’économie du cloud diffère fortement des modèles de dépenses d’équipement (CapEx). Les modèles de dépenses opérationnelles (OpEx) exigent une attention continue pour garantir la valeur.

L’approche FinOps

Les opérations financières (FinOps) apportent une responsabilité financière au modèle de dépenses variables du cloud. Cela exige une collaboration entre les équipes finance, ingénierie et métier.

- Changement culturel :Donner aux ingénieurs les moyens de comprendre le coût des ressources qu’ils provisionnent.

- Visibilité en temps réel :Fournir des tableaux de bord qui affichent les coûts par projet, équipe ou application.

- Responsabilité :Attribuer la responsabilité des coûts à des équipes spécifiques plutôt qu’à un budget informatique central.

Techniques d’optimisation

L’optimisation est un processus continu, et non un événement ponctuel.

- Adéquation des ressources :Ajuster les tailles des instances pour correspondre aux besoins réels de charge de travail.

- Niveaux de stockage :Déplacer les données peu fréquemment accessibles vers des classes de stockage moins coûteuses.

- Mise à l’échelle automatique :Assurer que la capacité correspond dynamiquement à la demande afin d’éviter le surdimensionnement.

Préparation organisationnelle et culture 🤝

La technologie seule ne garantit pas le succès. L’organisation doit être prête à fonctionner de manière nativement cloud. Cela implique de modifier les flux de travail, les outils et les mentalités.

Pratiques DevOps et agiles

Les architectures cloud permettent des cycles de livraison plus rapides. Les équipes doivent adopter des pratiques DevOps pour automatiser le pipeline de livraison logicielle.

- Intégration continue/déploiement continu (CI/CD) : Automatisez les tests et le déploiement pour réduire les friction.

- Infrastructure comme code (IaC) : Gérez l’infrastructure à l’aide de code contrôlé par version pour assurer la cohérence.

- Collaboration : Abattez les silos entre les équipes développement et opérations.

Développement des compétences

Les compétences anciennes sont insuffisantes pour les environnements cloud. Des programmes de formation doivent être mis en place pour former les collaborateurs.

- Certifications cloud : Encouragez les collaborateurs à obtenir des certifications techniques pertinentes.

- Ateliers internes : Partagez les connaissances grâce à des présentations techniques internes et des sessions informelles.

- Partenariats externes : Profitez des consultants ou des fournisseurs de services gérés pour des expertises spécialisées.

Mesurer le succès et les indicateurs clés de performance 📈

Pour garantir que la stratégie apporte de la valeur, des indicateurs clés de performance (KPI) doivent être définis et suivis. Ces indicateurs doivent refléter les résultats commerciaux, et non seulement l’état technique.

Indicateurs opérationnels

- Disponibilité : Pourcentage de temps pendant lequel les services sont opérationnels (par exemple, 99,99 %).

- Objectif de temps de récupération (RTO) : Temps cible pour restaurer les services après une panne.

- Taux d’échec des modifications : Pourcentage des déploiements qui entraînent une dégradation du service.

Indicateurs commerciaux

- Délai de mise sur le marché : Vitesse à laquelle les nouvelles fonctionnalités atteignent les clients.

- Coût par transaction : Efficacité de l’infrastructure par rapport au volume d’activité commerciale.

- Satisfaction des utilisateurs : Notes de retour liées à la performance des applications.

Tableau de réduction des risques

| Domaine de risque | Stratégie de réduction des risques | Mécanisme de contrôle |

|---|---|---|

| Verrouillage fournisseur | Utiliser des normes ouvertes et des couches d’abstraction | Tests de portabilité |

| Dépassements de budget | Mettre en place des alertes budgétaires et des politiques d’étiquetage | Scripts d’arrêt automatique |

| Violation de sécurité | Architecture Zero Trust et chiffrement | Analyse continue de conformité |

| Panne de service | Déploiement multirégion et sauvegardes | Exercices de récupération après sinistre |

Conclusion et étapes suivantes 🚀

Construire une architecture d’entreprise centrée sur le cloud est un parcours qui exige de la patience, de la discipline et une amélioration continue. Il s’agit d’aligner la technologie sur la stratégie commerciale, de renforcer la gouvernance par l’automatisation, et de favoriser une culture de l’innovation.

Les organisations qui réussissent dans ce domaine ne se contentent pas de migrer vers le cloud ; elles transforment la manière dont elles créent de la valeur. En se concentrant sur la flexibilité, le contrôle et l’excellence opérationnelle, les entreprises peuvent construire des systèmes résilients face aux changements et capables de soutenir une croissance future.

Commencez par évaluer votre situation actuelle, définissez des principes clairs, et investissez dans les personnes qui construiront et entreteniront votre infrastructure future. Le chemin à suivre est clair, mais il exige un engagement à tous les niveaux de l’organisation.