従来のオンプレミスインフラからクラウドネイティブ環境への移行は、組織の運営方法に根本的な変化をもたらすものである。これは単なる技術移行ではなく、戦略的な進化である。企業アーキテクチャ(EA)はこの変革のための設計図として機能し、すべての投資が長期的なビジネス目標と整合していることを保証するとともに、デジタル経済において競争力を維持するために必要な機動性を維持する。

クラウドファーストのマインドセットを採用するには、繊細なバランスが必要である。一方では、急速なイノベーションとスケーラビリティへの要求がある。他方では、厳格なコントロール、セキュリティ、コスト管理の必要性が存在する。本書は、堅牢なクラウドファースト企業アーキテクチャを構築するために必要な構造的・運用的要素を検討する。

クラウドファースト企業アーキテクチャの定義 🧭

クラウドファースト企業アーキテクチャとは、すべての新しいデジタルイニシアチブにおいてクラウドベースのソリューションを標準的な選択肢とする戦略的アプローチを指す。すべてのワークロードが即座にパブリッククラウドに移行しなければならないという意味ではない。むしろ、設計フェーズにおいてクラウドが主な検討対象となるということである。

主な特徴には以下が含まれる:

- 設計によるレジリエンス:システムは人間の介入なしに障害を耐えられるように設計されている。

- サービスの分離:アプリケーションはモジュール化されており、独立したスケーリングと更新が可能である。

- 自動化:インフラとプロセスはコードによって管理され、人的ミスを削減する。

- データ中心性:データはコア資産として扱われ、境界を越えて安全にアクセス可能である。

従来のモノリシック構造に依存しがちなレガシーなアーキテクチャとは異なり、クラウドファーストの設計はマイクロサービスとAPI駆動型の相互作用を優先する。この変化により、チームは変更をより迅速にデプロイ可能となり、リスクをシステム全体ではなく特定のコンポーネントに限定できる。

核心的なアーキテクチャ原則 🛠️

安定性を損なうことなく柔軟性を維持するため、アーキテクトは一連の基盤原則に従わなければならない。これらの原則は、技術選定やワークフロー設計における意思決定を導く。

1. スケーラビリティとエラスティシティ

インフラは需要に応じて動的にスケーリングしなければならない。これには垂直スケーリング(単一ノードの容量を増加)と水平スケーリング(ノードを追加)の両方が含まれる。クラウドネイティブシステムは、トラフィックの急増を自動的に処理するためにオートスケーリンググループを活用し、ピーク時の使用状況でもパフォーマンスが一貫して維持されるようにする。

2. 互換性とポータビリティ

一つのベンダーに依存することはリスクを生む。戦略的なアーキテクチャは、オープンスタンダードとコンテナ化を用いることで、独自仕様によるロックインを回避する。これにより、ビジネス要件の変化に応じてワークロードを異なるクラウド環境間、またはオンプレミスシステムに戻すことが保証される。

3. セキュリティを基盤とする

セキュリティは追加のレイヤーではなく、アーキテクチャの不可欠な一部である。アイデンティティとアクセス管理(IAM)は中央集約化され、データの静的および送信中における暗号化が適用されるべきである。ゼロトラスト原則により、ネットワーク境界内にいる場合でも、ユーザーまたはシステムがデフォルトで信頼されるわけではないことが保証される。

4. 観測性

従来のモニタリングは、複雑なクラウド環境ではしばしば不十分である。観測性は、ログ、メトリクス、トレースを通じてシステムの挙動に関する深い洞察を提供する。これにより、チームは障害が発生したという事実だけでなく、その原因と再発防止策を理解できる。

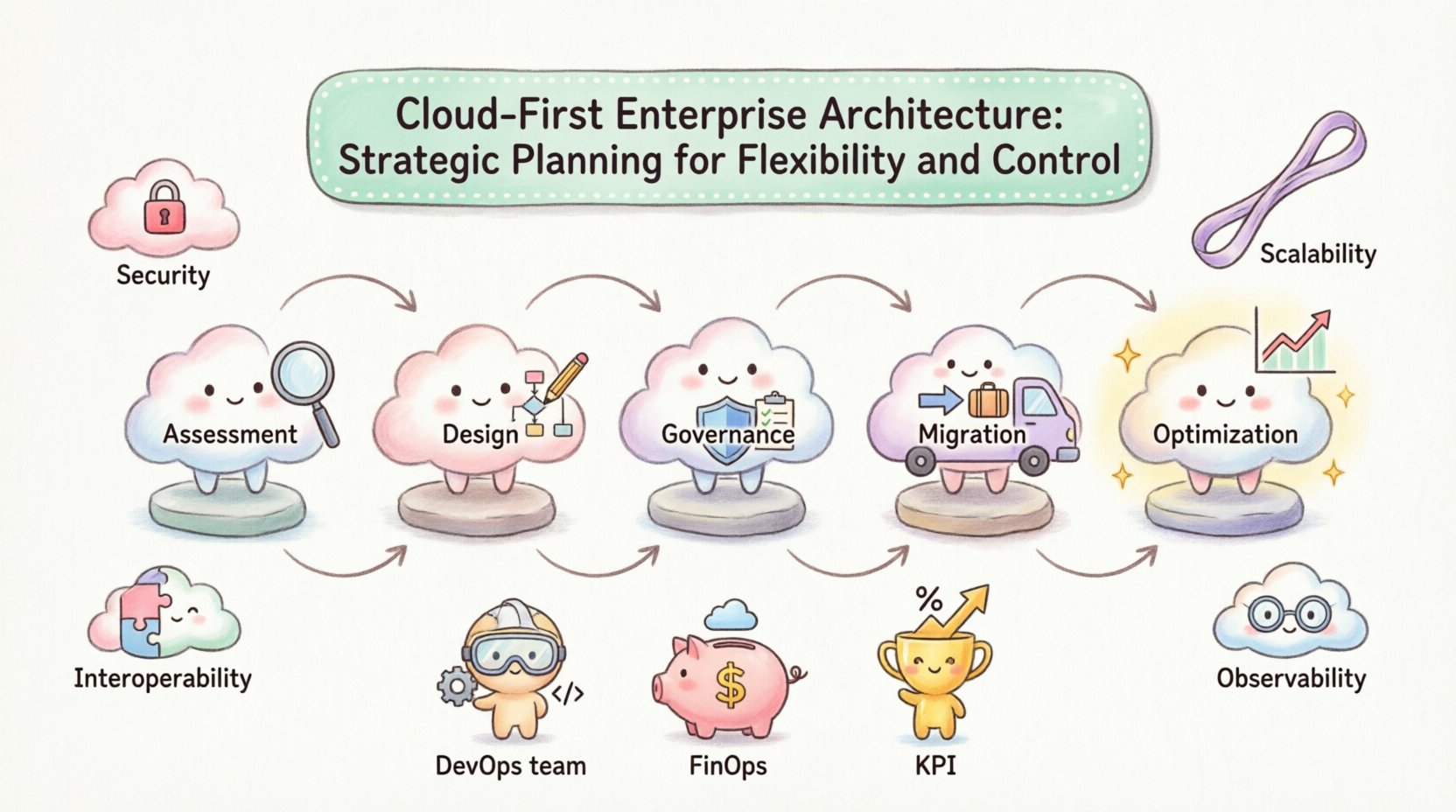

戦略的計画フレームワーク 📋

成功した実装には段階的なアプローチが必要である。ロードマップなしにクラウドに急ぐと、技術的負債や予算超過につながることが多い。以下のフレームワークは、計画における重要な段階を概説している。

フェーズ1:評価と発見

ワークロードを移行する前に、組織は現在の状態を理解しなければならない。これには、既存のアプリケーション、データフロー、依存関係の把握が含まれる。

- アプリケーションポートフォリオ分析: クラウド移行の適合性に基づいてアプリケーションを分類する(例:リホスト、リファクタリング、置き換え)

- 依存関係マッピング: 移行中に重要なリンクが断たれないように、アプリケーション同士がどのように相互に作用するかを特定する

- コンプライアンスレビュー:データの所在およびプライバシーに関する規制要件を決定する

フェーズ2:ターゲットアーキテクチャ設計

現在の状態が理解されたら、将来の状態を定義する。これには、適切なクラウドモデル(パブリック、プライベート、またはハイブリッド)を選択し、ネットワークトポロジーを設計する作業が含まれる

- ネットワークセグメンテーション:機能または感度別にワークロードを分離するために、仮想プライベートクラウド(VPC)を設計する

- アイデンティティフェデレーション:既存のディレクトリサービスと統合できるシングルサインオンメカニズムを構築する

- データ戦略:データがどこに保管されるか、どのようにバックアップされるか、および回復目標を定義する

フェーズ3:ガバナンスおよびポリシー定義

展開を開始する前に、制御メカニズムを確立しなければならない。ポリシーは、環境内で許可される事項と禁止される事項を定義する

- リソースタグ付け基準:コスト配分および管理のために、一貫した名前付けとタグ付けを強制する

- 変更管理:インフラ構成の変更に対する承認ワークフローを定義する

- ガードレール:準拠しないリソースの作成を防ぐための自動チェックを実装する

フェーズ4:実装および移行

このフェーズでは、ワークロードの実際の移動が行われる。プロセスの検証のために、低リスクのアプリケーションから始め、反復的なアプローチを取るべきである

- パイロット移行:パイプラインのテストのために、非重要なワークロードを移行する

- ハイブリッド接続:オンプレミスのデータセンターとクラウド環境の間で、セキュアな接続(専用回線など)を確立する

- データ同期:移行期間中にデータの一貫性を確保する

フェーズ5:最適化および運用

移行後は、継続的な管理と最適化に注力します。これにはパフォーマンスの監視、コストの管理、利用パターンに基づいたアーキテクチャの見直しが含まれます。

| 計画段階 | 主要な目的 | 主要な納品物 |

|---|---|---|

| 評価 | 現在の能力を理解する | 資産リストレポートおよびリスク分析 |

| 設計 | 目標状態を定義する | アーキテクチャ図および標準 |

| 移行 | 移行を実行する | 移行済みワークロードおよび検証ログ |

| 最適化 | 効率を向上させる | コストレポートおよびパフォーマンスメトリクス |

ガバナンスおよび制御メカニズム ⚖️

柔軟性が制御されなければ混沌に陥る可能性があります。効果的なガバナンスにより、クラウド環境が安全で、コンプライアンスを満たし、コスト効率が保たれます。これには、手動による監視から自動化された実行への移行が必要です。

ポリシーをコードで表現する

文書に保存される従来のポリシーは、しばしば無視されたり誤解されたりします。ポリシーをコードで表現する方法では、ルールを継続的に実行されるスクリプトに変換します。開発者が暗号化されていないストレージボリュームを作成しようとした場合、システムは自動的にその操作をブロックします。

- 自動化されたコンプライアンスチェック:セキュリティベースラインからの逸脱を、定期的に環境スキャンして検出する。

- ドリフト検出:ライブインフラが定義された構成と異なるタイミングを特定する。

- 強制モード:リソースの重要度に基づいて、ブロッキング(予防)または監査(ログ記録)のどちらかを選択する。

アイデンティティおよびアクセス管理(IAM)

アクセス制御は第一の防御線です。最小権限の原則により、ユーザーおよびサービスはタスクを実行するために必要な最小限の権限しか持たないことが保証されます。

- ロールベースのアクセス制御(RBAC):個々のアイデンティティではなく、職務機能に基づいて権限を割り当てる。

- 多要素認証 (MFA):機密な操作に対して、追加の検証手順を要求する。

- サービスアカウント:アプリケーションに専用のIDを使用して、人間の資格情報を共有しないようにする。

財務ガバナンス

可視性がなければクラウドコストは急増する。財務ガバナンスは、予算に対して支出を追跡し、リソースの使用を最適化することを含む。

- 予算アラート:支出が上限に近づいたときに通知を発信するしきい値を設定する。

- リソーススケジューリング:業務時間外に開発環境のシャットダウンを自動化する。

- 予約容量:予測可能なワークロードに対して、コミットされた使用プランを購入して料金を削減する。

セキュリティおよびコンプライアンスの統合 🔒

クラウドにおけるセキュリティは、従来のデータセンターとは異なる。責任はプロバイダーとコンシューマーの間で共有される。アーキテクチャは、これらの責任がどこから始まり、どこで終わるかを明確に区別しなければならない。

データ保護戦略

データは最も価値のある資産である。保護戦略は、作成から削除まで、ライフサイクル全体をカバーしなければならない。

- 暗号化基準:静止中および送信中のデータに対して、業界標準のアルゴリズムを使用する。

- 鍵管理:暗号化鍵の管理を中央集約し、ローテーションや無効化を可能にする。

- データ分類:データの機密性に基づいてラベルを付与し、適切な保護レベルを適用する。

脅威検出と対応

脅威への対抗には継続的な可視性が必要である。セキュリティ運用センター(SOC)は、クラウドログと統合して異常を検出しなければならない。

- ログ集約:すべてのサービスからのログを、中央の改ざん不可能なストアに集約する。

- 異常検出:機械学習を用いて、トラフィックやアクセスにおける異常なパターンを特定する。

- インシデント対応プレイブック:侵害されたリソースを即座に隔離するための自動スクリプトを準備する。

コンプライアンスマッピング

GDPR、HIPAA、またはSOC2などの規制要件は、特定の制御を規定しています。アーキテクチャは、これらの要件を標準でサポートしなければなりません。

- リージョン選択:データを特定の地理的位置にホストして、居住法を満たす。

- 監査トレール:すべての管理操作の変更不能なログを維持する。

- 第三者検証:年次に監査担当者を雇い、コンプライアンス制御の検証を行う。

コスト管理と最適化 💰

クラウド経済は、資本支出(CapEx)モデルとは大きく異なります。運用支出(OpEx)モデルでは、価値を確保するために継続的な注意が必要です。

FinOpsアプローチ

財務運用(FinOps)は、クラウドの変動支出モデルに財務の責任をもたらします。財務、エンジニアリング、ビジネスチーム間の協力が求められます。

- 文化の変化:エンジニアが、彼らがプロビジョニングするリソースのコストを理解できるように支援する。

- リアルタイム可視性:プロジェクト、チーム、またはアプリケーションごとのコストを表示するダッシュボードを提供する。

- 責任の所在:コストの所有権を中央のIT予算ではなく、特定のチームに割り当てる。

最適化技術

最適化は一度きりのイベントではなく、継続的なプロセスである。

- 適正サイズ化:インスタンスのサイズを、実際のワークロード要件に合わせて調整する。

- ストレージティアリング:頻繁にアクセスされないデータを、より安価なストレージクラスに移動する。

- 自動スケーリング:容量が需要に動的に一致するようにし、過剰プロビジョニングを回避する。

組織の準備状態と文化 🤝

技術だけでは成功を保証できません。組織はクラウドネイティブな方法で運用できるよう準備しなければなりません。これには、ワークフロー、ツール、そしてマインドセットの変更が含まれます。

DevOpsおよびアジャイル手法

クラウドアーキテクチャは、より速いリリースサイクルを可能にします。チームはソフトウェアデリバリーのパイプラインを自動化するために、DevOps手法を採用すべきです。

- 継続的インテグレーション/継続的デプロイメント(CI/CD): テストとデプロイを自動化して、障害を軽減する。

- インフラストラクチャをコードとして(IaC): バージョン管理されたコードを使用してインフラストラクチャを管理し、一貫性を確保する。

- 連携: 開発チームと運用チームの間の情報の壁を解体する。

スキル開発

従来のスキルではクラウド環境に対応できない。従業員のスキルアップのための研修プログラムを設ける必要がある。

- クラウド資格: 従業員が関連する技術資格を取得するよう促す。

- 社内ワークショップ: 社内での技術講演やブラウンバッグセッションを通じて知識を共有する。

- 外部パートナーシップ: 専門的な知識を得るためにコンサルタントやマネージドサービスプロバイダーを活用する。

成功の測定とKPI 📈

戦略が価値を提供していることを確認するため、重要なパフォーマンス指標(KPI)を定義し、追跡する必要がある。これらの指標は技術的な状態だけでなく、ビジネス成果を反映すべきである。

運用指標

- 可用性: サービスが稼働している時間の割合(例:99.99%)。

- リカバリータイムオブジェクティブ(RTO): 故障後のサービス復旧を目標とする時間。

- 変更失敗率: サービスの品質低下を引き起こすデプロイの割合。

ビジネス指標

- 市場投入までの時間: 新機能が顧客に届くまでのスピード。

- 取引あたりのコスト: 業務量に比してインフラストラクチャの効率性。

- ユーザー満足度: アプリケーションのパフォーマンスに関連するフィードバックスコア。

リスク低減表

| リスク領域 | 低減戦略 | 制御メカニズム |

|---|---|---|

| ベンダー・ロックイン | オープン標準と抽象化レイヤーを使用する | ポータビリティテスト |

| コスト超過 | 予算アラートとタグポリシーを導入する | 自動シャットダウンスクリプト |

| セキュリティ侵害 | ゼロトラストアーキテクチャと暗号化 | 継続的なコンプライアンススキャン |

| サービス障害 | マルチリージョン展開とバックアップ | ディザスタリカバリ訓練 |

結論と次なるステップ 🚀

クラウド最優先のエンタープライズアーキテクチャを構築することは、忍耐、規律、継続的な改善を要する旅である。技術をビジネス戦略と一致させ、自動化を通じてガバナンスを強化し、イノベーションの文化を育成することが含まれる。

この分野で成功する組織は、単にクラウドに移行するだけでなく、価値創造の仕方を変革する。柔軟性、コントロール、運用の優秀性に注力することで、変化に耐えうるシステムを構築し、将来の成長を支えることができる。

まず現在の状態を評価し、明確な原則を定め、将来のインフラを構築・維持する人材に投資する。前進する道は明確であるが、組織のすべてのレベルでコミットメントが求められる。