現代のデジタル環境において、安定性は贅沢ではなく、基本的な要件である。組織は、サイバー脅威やインフラ構造の障害から地政学的変動、サプライチェーンの中断に至るまで、絶え間ない混乱に直面している。レジリエントなエンタープライズアーキテクチャこれらの不確実性を乗り越えるための設計図として存在する。システムが衝撃に耐えるだけでなく、悪化した状況下でも、その前後において効果的に機能し続けるように設計する実践である。

このガイドは、ビジネス運用を継続できるアーキテクチャを構築するための核心的な要素を探求する。単なる冗長性の超え、戦略的整合性、リスク管理、継続計画を技術設計の本質に組み込むことについて議論する。目標は、堅牢で適応性があり、長期的な組織目標と整合したシステムを構築することである。

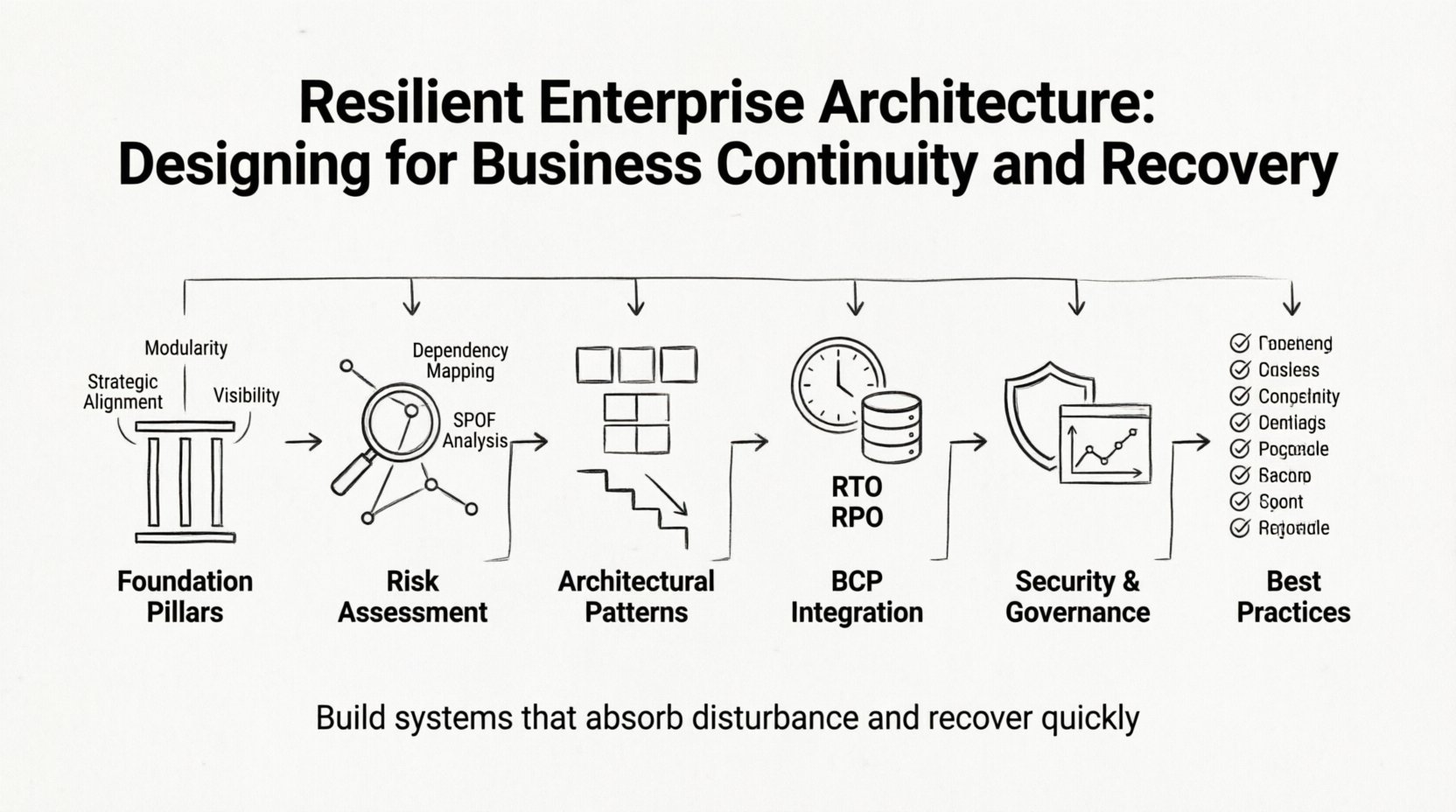

🧱 レジリエントアーキテクチャの基盤

レジリエンスは信頼性とは異なる。信頼性は、システムが予定通りに動作することを保証する。レジリエンスは、何がうまくいかなくてもシステムが動作することを保証する。それは、混乱を吸収し、迅速に回復する能力である。これを達成するためには、アーキテクトは組織を孤立したスイロの集まりではなく、包括的なエコシステムとして捉える必要がある。

レジリエンスの核となる柱

レジリエントなフレームワークを構築するには、3つの異なるが相互に関連する領域に注意を払う必要がある:

- 戦略的整合性:技術的決定は、ビジネス目標を支援しなければならない。ビジネスが顧客信頼を最優先とする場合、アーキテクチャはデータのセキュリティと可用性を最優先しなければならない。

- モジュラリティ:システムは独立したコンポーネントに分割されるべきである。これにより、1つのモジュールでの障害が全体の環境に連鎖的に波及するのを防ぐことができる。

- 可視性:見えないものには管理できない。異常を早期に検出するためには、包括的なモニタリングとログ記録が不可欠である。

リスク許容度の理解

すべての組織は、リスクに対する異なる許容度を持っている。一部の業界では、ダウンタイムをほぼゼロに近づける必要があるが、他の業界では短時間の中断を許容できる。このリスク許容度を定義することが、アーキテクチャ設計の第一歩である。これは、冗長性、バックアップ戦略、および復旧時間目標に必要な投資を決定する。

| リスクカテゴリ | 影響度 | アーキテクチャ的対応 |

|---|---|---|

| 重要なインフラ構造の障害 | 高 | 地理的に分散したActive-Activeの冗長性 |

| データ破損 | 中 | バージョン管理付きの不変バックアップ |

| ネットワーク遅延 | 低 | ロードバランシングおよびキャッシュ戦略 |

| 人的ミス | 中程度 | 自動化されたガードレールと承認ワークフロー |

📊脆弱性の特定と評価

防御策を設計する前に、脅威を理解する必要があります。包括的な評価により、弱点がどこにあるかが明らかになります。このプロセスでは、依存関係のマッピングと、データが組織内でどのように流れているかを理解することが含まれます。

依存関係マッピング

複雑なシステムは、すぐに明らかにならない基盤サービスに依存することが多いです。サードパーティAPI、特定のデータベースインスタンス、またはレガシーな統合ポイントの障害は、運用を停止する可能性があります。アーキテクトは、これらの関係を詳細にマッピングする必要があります。

- 上流の依存関係: システムに何が供給されていますか?(例:データソース、認証プロバイダー)

- 下流の依存関係: システムに依存しているものは何ですか?(例:レポートツール、顧客向けアプリ)

- 水平方向の依存関係: 同じ環境内の他のサービスで、リソースを共有しているもの。

単一障害点(SPOF)分析

単一障害点とは、そのコンポーネントの障害によって全体のプロセスが停止するものである。SPOFの特定は、レジリエンス工学において重要な作業である。よく問題となる領域には以下が含まれる:

- レプリケーションのない集中型データベース。

- 独立してスケーリングできないモノリシックなアプリケーション。

- 人的ミスを引き起こす手動介入ポイント。

- 帯域幅やアクセスを制限するネットワークの狭所。

特定された後は、冗長性、自動化、またはアーキテクチャの再設計を通じて対処しなければならない。目的は、リスクを分散させ、単一の障害が深刻な障害を引き起こさないようにすることである。

🛡️ 持続性のためのアーキテクチャパターン

特定の設計パターンは、障害発生時における可用性の維持に効果的であることが証明されています。これらのパターンは、アーキテクチャが本質的にレジリエントであることを保証するために、計画段階で検討すべきです。

サービスの非結合化

密結合は脆弱性を生む。コンポーネントが互いの内部実装詳細に強く依存していると、変更や障害が急速に伝搬する。非結合化により、サービスは独立して動作できるようになる。これは通常、以下のような手段で達成される:

- メッセージキュー: 非同期通信により、コンシューマーがダウンしている場合でも、メッセージはキューに待機し、失われるのを防ぐことができる。

- APIゲートウェイ: これらは仲介者として機能し、バックエンドロジックを公開せずに、トラフィックルーティング、レート制限、認証を処理する。

- イベント駆動型アーキテクチャ: システムはリクエストを待つ代わりに状態の変化に反応するため、より柔軟な処理が可能になる。

冗長性とフェイルオーバー

冗長性とはバックアップを持つことを意味する。フェイルオーバーとは、それらのバックアップに自動的に切り替えるプロセスである。これを行うための戦略はいくつかある。

- アクティブ・パッシブ:1つのシステムがトラフィックを処理している間に、もう1つのシステムが待機状態にある。これはコスト効率が良いが、切り替え時に若干の遅延が生じる。

- アクティブ・アクティブ:複数のシステムが同時にトラフィックを処理する。1つが障害した場合、他のシステムが負荷を引き受ける。これにより可用性が向上するが、より多くのリソースを必要とする。

- ジオ・リダンダンシー:異なる物理的な場所にインフラを展開することで、自然災害や電力網の障害などの地域的災害から保護される。

スムーズな劣化

システムがフル容量で動作できなくなった場合、クラッシュするのではなく、スムーズに劣化するべきである。これは、コア機能を維持するために不要な機能を無効化することを意味する。たとえば、おすすめエンジンが障害した場合でも、ユーザーは個人化された提案が表示されなくても、製品を閲覧できるようにするべきである。

📋 ビジネス継続計画(BCP)の統合

ビジネス継続計画はしばしば別々の文書として扱われるが、アーキテクチャに統合されなければならない。技術的制御は、BCPで定義されたビジネスルールを強制すべきである。

RTOとRPOの定義

継続性の取り組みを導く2つの重要な指標:

- 回復時間目標(RTO):許容可能な最大ダウンタイム。このシステムがなければ、ビジネスはどれくらいの期間、存続可能か?

- 回復ポイント目標(RPO):許容可能な最大データ損失。運用に影響が出る前に、どれくらいのデータを失ってもよいのか?

| システムの重要度 | 目標RTO | 目標RPO | 戦略 |

|---|---|---|---|

| 顧客向け取引 | 5分未満 | 1分未満 | リアルタイムレプリケーション、アクティブ・アクティブ |

| 内部レポート | 24時間未満 | 24時間未満 | オフサイトバックアップ、スケジュールされた復旧 |

| 開発環境 | < 1週間 | < 1週間 | スナップショット復旧、手動介入 |

復旧の自動化

手動での復旧プロセスは遅く、誤りの原因になりやすい。危機時にはストレスが高まり、手順を迅速に実行しなければならない。復旧手順を自動化することで、一貫性とスピードが確保される。これには以下が含まれる:

- 健全性チェックに基づく自動フェイルオーバーのトリガー

- 新しいリソースのスクリプトによるプロビジョニング

- 環境の同一性を確保するための構成管理

🔄 復旧戦略と実行

計画があるだけでは不十分である。その計画を実行できるかどうかがレジリエンスを定義する。復旧戦略は、意図した通りに機能することを確認するために定期的にテストされなければならない。

テストプロトコル

定期的なテストにより、アーキテクチャが障害に耐えうる能力が検証される。異なる種類のテストはそれぞれ異なる目的を持つ:

- テーブルトップ演習:チームメンバーがシナリオを議論し、技術的な変更を加えずに対応手順を確認する。

- シミュレーション:本番環境以外で障害をシミュレートし、プロセスの検証を行う。

- チャオスエンジニアリング:生産システムに意図的に障害を注入し、その反応を観察し、脆弱性を特定する。

通信チャネル

インシデント発生時、情報の流れは極めて重要である。アーキテクトは、主要な通信チャネルが障害を起こした場合でも通信をサポートできるシステムを設計しなければならない。これには以下が含まれる:

- 帯外通信ツール(例:SMS、専用アラートチャネル)

- 事前に定義されたインシデント担当役割と責任

- ステークホルダーおよび顧客に透明性を提供するステータスページ

🔒 セキュリティはレジリエンスの柱

セキュリティとレジリエンスは分離できない。サイバー攻撃は障害の主な原因の一つである。したがって、セキュリティ制御は継続性を支援するように設計されなければならない。

ゼロトラストアーキテクチャ

従来の境界ベースのセキュリティモデルは、現代の環境には不十分である。ゼロトラストは、脅威がネットワークの内外の両方に存在すると仮定する。アクセス要求は、発信元に関係なくすべて検証される。これにより、マルウェアの拡散や不正アクセスの範囲が制限される。

- アイデンティティ検証:すべてのユーザーおよびサービスに対する多要素認証。

- 最小権限:ユーザーおよびサービスは、必要な特定のリソースにのみアクセスできる。

- マイクロセグメンテーション:侵害を制限するためにネットワークを小さなゾーンに分割する。

データ保護と暗号化

データを保護することで、システムが侵害されても情報が安全であることが保証される。暗号化は、データが静止している状態および転送中の両方に対して適用されるべきである。バックアップは変更または削除ができない不変性を持つ必要があり、バックアップファイルを標的とするランサムウェアから保護する。

📈 治理とライフサイクル管理

レジリエンスは一度限りのプロジェクトではなく、継続的な専門分野である。ガバナンスにより、アーキテクチャが進化する中でもレジリエンスの基準が維持される。

変更管理

変更が障害の最も一般的な原因である。堅牢な変更管理プロセスは、すべての変更がレジリエンスに与える可能性のある影響を検証する。これには以下が含まれる:

- 展開前に依存関係を確認する。

- ロールバック計画が策定されていることを確認する。

- セキュリティベースラインに基づいて設定変更を検証する。

継続的モニタリング

モニタリングは、健全性を維持するために必要なデータを提供する。稼働時間の確認を超えて、パフォーマンスメトリクス、エラーレート、セキュリティイベントを含む。主な実践には以下が含まれる:

- リアルタイムアラート:しきい値が超過した際に、チームに即座に通知する。

- ログ集約:インシデント時の分析を容易にするために、ログを中央集約する。

- パフォーマンスベースライン:通常の動作を理解し、異常を迅速に検出する。

🚀 アーキテクチャの将来対応

環境は急速に変化する。新たな脅威が出現し、技術は進化する。レジリエントなアーキテクチャは、変化に適応できる十分な柔軟性を持つ必要がある。

適応性とスケーラビリティ

成長と変化を想定して設計する。システムは、完全な再設計を必要とせずに、負荷増加に対応できる水平スケーリングが可能であるべきである。これには、リソースを動的に追加または削除できるクラウドネイティブパターンの使用が含まれる。

- コンテナ化:アプリケーションとその依存関係をパッケージ化し、環境間での一貫性を確保する。

- オーケストレーション:コンテナのデプロイとスケーリングを自動的に管理する。

- サーバーレスコンピューティング: サーバー管理の負担を軽減し、論理の開発に集中できる。

知識管理

人間は組織を離れる。組織的な知識は保存されなければならない。アーキテクチャ、復旧手順、意思決定の根拠に関する文書化により、新しいチームがトライバルナレッジに頼らずにシステムを維持・改善できることが保証される。

📌 最良の実践の要約

レジリエントなエンタープライズアーキテクチャへの道を要約するため、以下のチェックリストを検討する:

- ✅ すべての依存関係をマッピングし、単一障害点を特定する。

- ✅ ビジネスの重要度に基づいて、明確なRTOおよびRPOの目標を定義する。

- ✅ リスクに応じた冗長性およびフェイルオーバー機構を実装する。

- ✅ 復旧プロセスを自動化して人的ミスとダウンタイムを削減する。

- ✅ セキュリティ制御を設計段階から直接統合する。

- ✅ シミュレーションや訓練を通じて、復旧計画を定期的にテストする。

- ✅ システムを継続的に監視し、異常を警告する。

- ✅ すべてのプロセスを文書化し、バージョン管理を維持する。

レジリエンスの構築には投資、時間、そして規律が必要である。すべての障害を防ぐことではない。障害が発生した際にも、組織が顧客やステークホルダーに継続的にサービスを提供できることを保証することである。これらの原則をエンタープライズアーキテクチャの核に組み込むことで、リーダーは組織が安定性、安全性を保ち、将来のあらゆる課題に備えることができるようになる。

レジリエンスへの道のりは継続的である。環境が変化するにつれて、アーキテクチャも変化しなければならない。定期的なレビュー、更新、改善により、システムは強靭さを保つ。この予防的なアプローチにより、アーキテクチャは静的な設計図から、ビジネス価値と安定性を生み出す動的な資産へと変化する。