Dans le paysage numérique actuel, la capacité à connecter rapidement et de manière fiable des systèmes disparates n’est plus un luxe technique ; c’est une exigence fondamentale des affaires. Les organisations opèrent aujourd’hui dans des écosystèmes complexes où les données circulent entre des systèmes hérités, des microservices natifs du cloud, des applications SaaS tierces et des bases de données internes. L’architecture qui gère ces connexions détermine si une entreprise évolue au rythme du marché ou peine sous le poids de sa propre complexité. 📉

Construire une stratégie d’API d’entreprise solide consiste à définir comment ces connexions sont créées, gouvernées et maintenues. Cela va au-delà de la simple connectivité. Il s’agit d’établir des modèles, des protocoles de sécurité et des pratiques de gestion du cycle de vie qui assurent que les couches d’intégration soutiennent l’agilité des affaires plutôt que de la freiner. Ce guide explore les composants essentiels de la conception d’architectures d’intégration efficaces.

🎯 Définition de la stratégie fondamentale

Une stratégie d’API n’est pas simplement une spécification technique ; c’est un levier stratégique pour les affaires. Elle détermine la manière dont les informations sont exposées et consommées au sein de l’organisation. Sans une stratégie claire, les efforts d’intégration dégénèrent souvent en connexions point à point qui créent une « architecture spaghetti ». Ce état rend la maintenance difficile, l’audit de sécurité complexe et la scalabilité presque impossible.

Un développement stratégique efficace exige une alignement entre la direction informatique et les parties prenantes métier. L’objectif est de considérer les API comme des produits. Cela signifie tenir compte de l’expérience du développeur, de la stabilité de l’interface et de la valeur apportée par l’API aux consommateurs, qu’il s’agisse d’équipes internes ou de partenaires externes.

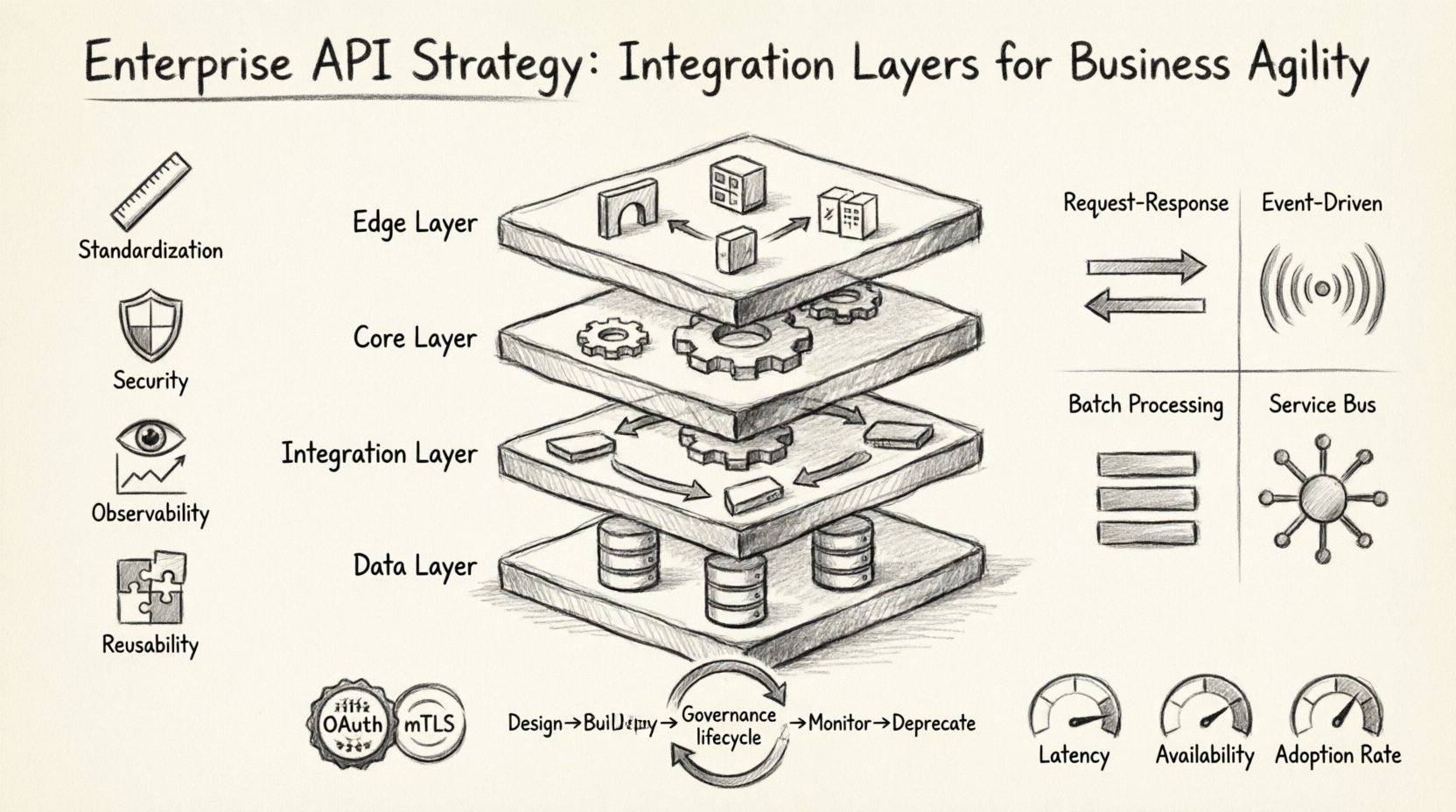

Piliers clés de la stratégie d’API

- Standardisation : Établir des conventions de nommage cohérentes, des schémas de versioning et une gestion des erreurs uniformes sur tous les services.

- Sécurité : Mettre en œuvre des protocoles d’authentification et d’autorisation uniformes qui ne compromettent pas les performances.

- Observabilité : Assurer que chaque appel d’API est enregistré, surveillé et analysé afin de détecter les problèmes tôt.

- Réutilisabilité : Concevoir des services pouvant être composés pour former de nouvelles fonctionnalités sans reconstruire à partir de zéro.

🧱 Conception des couches d’intégration

Pour atteindre la scalabilité et la résilience, l’intégration ne doit pas être une surface plane. Elle nécessite au contraire une approche par couches. Cette structure isole les préoccupations, permettant des modifications dans une couche sans déstabiliser l’ensemble du système. Une architecture bien conçue comprend généralement quatre couches distinctes : la couche Edge, la couche Core, la couche d’intégration et la couche Données.

1. La couche Edge (Point d’entrée)

C’est le premier point de contact pour le trafic externe. Il agit comme gardien. Ses principales responsabilités incluent le routage, le limitation de débit et la validation de sécurité initiale. En traitant ces tâches ici, les systèmes internes restent protégés contre la surcharge et le trafic malveillant.

- Fonction : Équilibrage de charge, terminaison SSL et gestion de la passerelle API.

- Avantage : Isole les services backend de toute exposition directe à internet.

2. La couche Core (Logique métier)

Une fois que le trafic passe par la couche Edge, il atteint la couche Core. Cette couche abrite la logique métier réelle et les services spécifiques au domaine. Elle doit être conçue pour être sans état, lorsque cela est possible, afin de faciliter le dimensionnement horizontal. La couche Core communique avec la couche d’intégration, mais ne gère pas les préoccupations de transport de bas niveau.

- Fonction : Exécution de règles métier spécifiques et de traitement des transactions.

- Avantage : Découple la logique métier des préoccupations d’infrastructure.

3. La couche d’intégration (Orchestration)

C’est le liant qui maintient l’architecture ensemble. Il gère la transformation des données, la traduction des protocoles et l’orchestration des flux de travail. Lorsqu’une requête arrive, elle peut nécessiter le passage à travers plusieurs systèmes pour accomplir une seule action utilisateur. La couche d’intégration gère cette chorégraphie.

- Fonction :Transformation des messages, pontage de protocoles et gestion des flux de travail.

- Avantage :Permet aux systèmes hétérogènes de communiquer de manière transparente.

4. La couche de données (persistance)

La fondation de l’architecture. Cette couche gère la manière dont les données sont stockées, récupérées et gérées. Dans une stratégie moderne, cette couche prend en charge à la fois les bases de données relationnelles traditionnelles et les nouveaux magasins de données optimisés pour des charges de travail spécifiques, comme le cache ou l’analyse.

- Fonction :Persistance des données, mise en cache et récupération.

- Avantage :Assure l’intégrité et la disponibilité des données.

📊 Comparaison des modèles d’intégration

Choisir le bon modèle d’intégration est crucial pour les performances et la maintenabilité. Des scénarios différents exigent des approches différentes. Le tableau ci-dessous décrit les modèles courants et leurs cas d’utilisation idéaux.

| Modèle | Description | Meilleur cas d’utilisation |

|---|---|---|

| Demande-Réponse | Le client envoie une requête et attend une réponse immédiate. | Opérations synchrones, tableaux de bord destinés aux utilisateurs. |

| Événement déclenché | Les services émettent des événements que d’autres services consomment de manière asynchrone. | Traitement de grandes quantités de données, mises à jour en temps réel. |

| Traitement par lots | Les données sont collectées et traitées par grandes quantités à des intervalles planifiés. | Rapports à la fin de la journée, synchronisation des données. |

| Bus de services | Un socle central de communication pour le routage des messages entre les services. | Écosystèmes d’entreprise complexes avec de nombreuses composantes en mouvement. |

🛡️ Sécurité et conformité

La sécurité ne peut pas être une considération secondaire dans une stratégie d’API. Chaque point d’entrée exposé est une potentielle porte d’entrée pour les attaquants. Un modèle de sécurité complet doit aborder l’authentification, l’autorisation, la protection des données et les exigences de conformité.

Authentification et autorisation

Mettre en place une gestion d’identité robuste est impératif. La norme de l’industrie pour cela est OAuth 2.0 et OpenID Connect. Ces protocoles permettent une délégation sécurisée des accès sans partager les identifiants. Les organisations doivent adopter le principe du moindre privilège, en s’assurant que les consommateurs d’API n’aient accès qu’aux données et aux actions spécifiques nécessaires à leur fonction.

- Clés d’API :Simple mais moins sécurisé ; idéal pour les services internes ou de confiance.

- Jetons OAuth :Norme de l’industrie pour l’accès tiers et la délégation utilisateur.

- mTLS :Authentification TLS mutuelle pour une communication inter-service interne à haut niveau de sécurité.

Protection des données

Le chiffrement doit être appliqué tant en transit qu’au repos. TLS 1.3 est la norme actuelle pour sécuriser les données en transit. Pour les données au repos, les clés de chiffrement doivent être gérées de manière sécurisée, souvent à l’aide d’un service centralisé de gestion des clés. En outre, le masquage des données doit être appliqué dans les journaux et les environnements non productifs afin d’éviter toute exposition accidentelle d’informations sensibles.

Considérations relatives à la conformité

Selon l’industrie, des réglementations telles que le RGPD, la HIPAA ou le PCI-DSS peuvent s’appliquer. Une stratégie d’API doit inclure des mécanismes pour soutenir les demandes des sujets de données, telles que le droit à l’oubli. Les traces d’audit sont essentielles pour démontrer la conformité lors des revues réglementaires. Chaque événement d’accès doit être journalisé avec un contexte suffisant pour retracer qui a accédé à quelles données et quand.

⚙️ Gouvernance et gestion du cycle de vie

Sans gouvernance, une stratégie d’API devient chaotique. La gouvernance assure que les API respectent les normes, restent sécurisées et apportent de la valeur au fil du temps. Elle consiste à gérer le cycle de vie d’une API, de sa conception à sa mise hors service.

Le cycle de vie de l’API

- Conception :Définir le contrat avant d’écrire le code. Utiliser des outils comme les spécifications OpenAPI assure une clarté entre les consommateurs et les producteurs.

- Construction :Développer le service conformément à la conception. Les tests automatisés garantissent que les seuils de qualité sont atteints.

- Déploiement :Mettre l’API en production dans l’environnement cible. Les déploiements bleu-vert peuvent minimiser les temps d’indisponibilité lors des mises à jour.

- Surveillance :Surveiller de manière continue les performances, les erreurs et les modèles d’utilisation.

- Dépréciation :Planifier la mise hors service des anciennes versions afin d’encourager la migration vers des implémentations plus récentes et plus efficaces.

Stratégies de versionning

Les modifications rupturantes sont inévitables. La manière dont une organisation gère le versionning détermine à quel point les consommateurs peuvent facilement mettre à jour leurs intégrations. Les stratégies courantes incluent :

- Versionning par URI :Inclure le numéro de version dans le chemin de l’URL (par exemple,

/v1/resource). - Versioning par en-tête : Spécifier la version dans les en-têtes de la requête.

- Négociation de contenu : Utilisation de l’

Accepteren-tête pour définir la version du type de média.

Chaque stratégie comporte des compromis. Le versionnement par URI est explicite et facile à déboguer, tandis que le versionnement par en-tête maintient les URL propres, mais nécessite une configuration client soigneuse.

📈 Mesurer le succès et l’agilité

Pour valider l’efficacité de la stratégie d’intégration, les organisations doivent définir des indicateurs clés de performance (KPI) clairs. Ces métriques offrent une visibilité sur l’état de santé et la valeur de l’écosystème d’API.

Indicateurs techniques

- Latence : Le temps nécessaire pour qu’une requête soit complétée. Une latence élevée indique des goulets d’étranglement.

- Disponibilité : Le pourcentage de temps pendant lequel l’API est opérationnelle. Viser 99,9 % ou plus pour les services critiques.

- Taux d’erreurs : La fréquence des réponses 4xx et 5xx. Des pics soudains indiquent des problèmes de déploiement ou des attaques.

Indicateurs métier

- Taux d’adoption : Le nombre de développeurs ou de partenaires utilisant l’API.

- Délai de mise sur le marché : La rapidité avec laquelle de nouvelles fonctionnalités peuvent être intégrées au système.

- Efficacité coûts : La réduction des coûts de maintenance grâce au réutilisation et à la standardisation.

🚀 Protéger l’architecture contre l’avenir

Le paysage technologique évolue rapidement. Une architecture conçue aujourd’hui doit rester viable dans cinq ou dix ans. Cela exige une attention portée à l’abstraction et à la flexibilité. Évitez le couplage étroit entre les composants. Assurez-vous que la pile technologique sous-jacente peut être remplacée sans nécessiter une refonte complète de la logique métier.

Adopter les principes cloud-native, tels que la conteneurisation et l’orchestration, permet une plus grande élasticité. Toutefois, les principes fondamentaux d’une bonne conception d’API restent constants. Les contrats clairs, la gestion robuste des erreurs et la documentation complète sont des atouts intemporels. En privilégiant ces fondamentaux, les organisations construisent une base capable de s’adapter aux nouvelles technologies à mesure qu’elles apparaissent.

🔄 Avancer

Mettre en œuvre une stratégie d’API d’entreprise est un parcours, pas une destination. Cela exige une amélioration continue au fur et à mesure que l’entreprise grandit et que la technologie évolue. L’objectif est de créer un environnement où l’innovation peut prospérer sans être étouffée par la dette technique.

En s’alignant sur des modèles de conception structurés, en imposant des normes de sécurité rigoureuses et en maintenant une gouvernance claire, les entreprises peuvent atteindre l’agilité nécessaire pour rivaliser dans un monde numérique premier. La couche d’intégration devient un atout stratégique, permettant un déploiement rapide de nouvelles fonctionnalités et un flux de données fluide à travers toute l’organisation. Cette approche transforme l’intégration d’un centre de coûts en moteur de valeur.