En la empresa moderna, la tecnología evoluciona más rápido de lo que pueden adaptarse los ciclos tradicionales de adquisición. Los líderes enfrentan una constante afluencia de nuevas herramientas, plataformas y metodologías. Sin un enfoque estructurado, esta afluencia puede conducir a TI oculta, arquitecturas fragmentadas y inversiones desperdiciadas. Un marco robustomarco de escaneo de tecnología proporciona la disciplina necesaria para identificar, evaluar e integrar soluciones emergentes, manteniendo alineación con los objetivos de arquitectura empresarial. Esta guía describe los componentes esenciales de dicho marco, asegurando que la innovación genere valor sin comprometer la estabilidad. 🏗️

¿Por qué importa un marco formal de escaneo? 🤔

La arquitectura empresarial (EA) no consiste únicamente en documentar los sistemas actuales; se trata de orientar a la organización hacia un estado futuro. Cuando los equipos adoptan tecnología de forma aislada, la deuda técnica se acumula rápidamente. Un proceso formal de escaneo mitiga este riesgo al introducir controles y equilibrios.

Los beneficios clave incluyen:

- Alineación Estratégica: Asegura que las nuevas herramientas apoyen los objetivos empresariales en lugar de desviar recursos.

- Mitigación de Riesgos: Identifica riesgos de seguridad, cumplimiento y operativos antes de la implementación a gran escala.

- Eficiencia de Costos: Evita inversiones duplicadas y tarifas de licencias redundantes.

- Escalabilidad: Verifica que las soluciones puedan crecer junto con la organización.

- Interoperabilidad: Confirma que los nuevos sistemas puedan comunicarse eficazmente con la infraestructura heredada.

Sin este marco, las organizaciones a menudo caen en la trampa del ‘síndrome del objeto brillante’, donde la atención se dirige hacia la última tendencia sin verificar su utilidad práctica. El objetivo no es resistir el cambio, sino gestionarlo con intención.

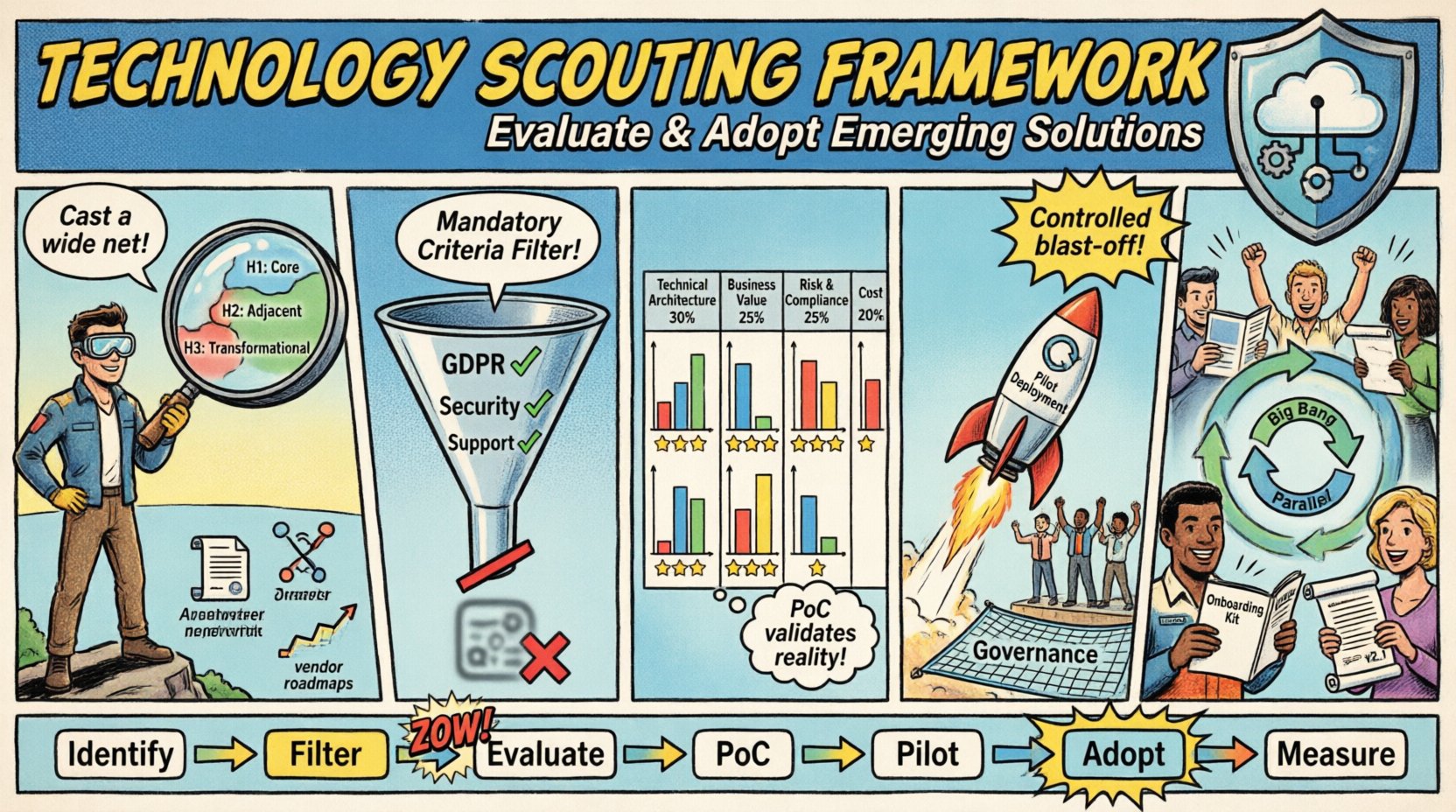

Fase 1: Descubrimiento e Identificación 🔍

El primer paso en el marco de escaneo de tecnología es identificar candidatos potenciales. Esta fase consiste en lanzar una red amplia mientras se mantiene el enfoque en las prioridades estratégicas de la organización.

1.1 Define los Horizontes de Innovación

No todas las tecnologías cumplen el mismo propósito. Clasifique las soluciones potenciales según su cronología e impacto:

- Horizonte 1 (Núcleo): Mejoras en los sistemas existentes. Enfóquese en la eficiencia y la reducción de costos.

- Horizonte 2 (Adyacente): Expansiones hacia nuevos mercados o capacidades. Enfóquese en el crecimiento e integración.

- Horizonte 3 (Transformador): Cambios radicales en la forma en que opera el negocio. Enfóquese en la disruptividad y la preparación para el futuro.

Al categorizar las oportunidades, los arquitectos pueden asignar recursos de forma adecuada. Las iniciativas del Horizonte 1 requieren pruebas rigurosas de estabilidad, mientras que los proyectos del Horizonte 3 pueden tolerar un mayor riesgo a cambio de una recompensa potencial mayor.

1.2 Fuentes de Inteligencia

La exploración efectiva depende de flujos de información diversos. Depender de una sola fuente crea puntos ciegos. Las organizaciones deben monitorear:

- Informes de analistas de industria: Evaluaciones de terceros sobre tendencias del mercado y madurez de los proveedores.

- Redes de pares: Conversaciones con otras organizaciones que enfrentan desafíos similares.

- Foros de la comunidad: Discusiones técnicas sobre matices de implementación y trampas comunes.

- Retroalimentación interna: Aportes de los equipos de desarrollo y usuarios finales que enfrentan limitaciones en las herramientas actuales.

- Rutas de los proveedores: Comprender la dirección hacia la que los proveedores de tecnología están orientando sus productos.

Establecer un equipo o comité dedicado para recopilar esta inteligencia garantiza la consistencia. Este grupo actúa como el centro neurálgico de todas las actividades de exploración, evitando esfuerzos fragmentados entre departamentos.

Fase 2: Evaluación inicial y filtrado 🧹

Una vez identificadas las soluciones potenciales, deben filtrarse según los requisitos básicos. Esta etapa evita una inversión profunda en tecnologías que no se ajustan al entorno.

2.1 Lista de verificación de criterios obligatorios

Antes de realizar un análisis detallado, aplique un filtro de aprobación o rechazo basado en restricciones no negociables:

- Cumplimiento: ¿La solución cumple con las regulaciones de privacidad de datos (por ejemplo, GDPR, HIPAA)?

- Seguridad: ¿Se cumplen o superan los estándares de seguridad (por ejemplo, cifrado, autenticación multifactor)?

- Soporte: ¿Existe un modelo de soporte viable disponible para problemas a escala empresarial?

- Modelo de licencia: ¿La estructura de precios se alinea con los planes financieros y los ciclos presupuestarios?

- Estrategia de salida: ¿Se puede exportar los datos si finaliza la relación?

Si una solución no cumple con cualquier criterio obligatorio, se descalifica de inmediato. Esto ahorra tiempo y recursos que de otro modo se gastarían en un análisis profundo.

2.2 Análisis de brechas de ajuste

Para las soluciones que superan el filtro obligatorio, realice un análisis de brechas de ajuste de alto nivel. Compare las capacidades de la nueva solución con los estándares arquitectónicos actuales.

- Puntos de integración: ¿Cómo se conectará esto con el ecosistema de API existente?

- Modelo de datos: ¿El esquema de datos se alinea con las estrategias de gestión de datos maestros?

- Autenticación: ¿Puede integrarse con el proveedor de identidad?

- Infraestructura: ¿Funciona en instalaciones locales, en una nube específica o como SaaS?

Este análisis destaca dónde podría ser necesaria la personalización. Una personalización significativa a menudo indica una mala adaptación, ya que aumenta la sobrecarga de mantenimiento y la complejidad de las actualizaciones.

Fase 3: Evaluación profunda y puntuación 📊

Las soluciones que superan el filtro inicial ingresan a la fase de evaluación profunda. Aquí se aplican métricas cuantitativas y cualitativas para determinar el valor relativo.

3.1 La matriz de evaluación

Utilice un modelo de puntuación ponderada para comparar objetivamente a los finalistas. Asigne pesos según las prioridades organizacionales. Una solución más barata pero menos segura puede obtener una puntuación más baja que una alternativa ligeramente más costosa pero altamente segura.

| Categoría | Peso | Criterios | Puntuación (1-5) |

|---|---|---|---|

| Arquitectura técnica | 30% | Escalabilidad, diseño de API, modularidad | |

| Valor empresarial | 25% | ROI, tiempo de valor, completitud de funciones | |

| Riesgo y cumplimiento | 25% | Postura de seguridad, cumplimiento normativo, estabilidad del proveedor | |

| Costo de propiedad | 20% | Licencias, implementación, mantenimiento, capacitación |

Nota: Los pesos anteriores son ejemplos. Ajustelos según las necesidades específicas del proyecto. Para una institución financiera, el peso de Riesgo y Cumplimiento debería ser significativamente mayor. Para una startup, el tiempo de valor podría tener más peso.

3.2 Prueba de concepto (PoC)

Los números en una hoja de cálculo no cuentan toda la historia. Una prueba de concepto valida la solución en un entorno del mundo real.

- Limitación de alcance:Defina un alcance claro y limitado para la PoC. No debe ser una implementación completa.

- Criterios de éxito:Establezca métricas específicas para el éxito (por ejemplo, “reducir la latencia en un 20%”, “habilitar 50 usuarios concurrentes”).

- Duración:Manténgalo breve (por ejemplo, 2-4 semanas) para mantener el impulso.

- Equipo:Incluya tanto al personal técnico como a los interesados del negocio para obtener retroalimentación diversa.

Durante la PoC, documente los puntos de fricción. Si la experiencia del usuario es confusa o la documentación es escasa, esto es una alerta roja. La capacidad técnica no garantiza la usabilidad.

Fase 4: Selección y despliegue piloto 🚀

Una vez seleccionada la mejor opción, pase a un despliegue piloto controlado. Esto cierra la brecha entre la evaluación y la adopción completa.

4.1 Definición del alcance del piloto

Seleccione una unidad de negocio no crítica o un subconjunto específico de datos para el piloto. Esto minimiza el riesgo si la solución falla. El piloto debe imitar las condiciones de producción lo más posible sin afectar las operaciones críticas.

- Grupo de usuarios:Elija un grupo de usuarios avanzados que puedan brindar retroalimentación detallada.

- Cronograma:Establezca una fecha de inicio y una fecha de finalización. Los pilotos a menudo se alargan sin fechas límite.

- Canal de soporte:Establezca un canal dedicado para los problemas del piloto para garantizar una resolución rápida.

4.2 Integración con la gobernanza

Incluso durante el piloto, deben seguirse los procesos de gobernanza. No se deben omitir las revisiones de seguridad, los tickets de gestión de cambios ni las aprobaciones arquitectónicas. Esto garantiza que cuando la solución pase a producción, ya sea conforme.

Fase 5: Adopción completa e integración 🔄

Los pilotos exitosos conducen a la adopción completa. Esta fase se centra en la migración, la capacitación y el soporte a largo plazo.

5.1 Estrategia de migración

Planifique la transición de lo antiguo a lo nuevo con cuidado. Las estrategias comunes incluyen:

- Gran salto:Cambie completamente en una fecha específica. Alto riesgo, alta recompensa.

- Despliegue por fases: Implemente por región, departamento o grupo de usuarios. Menor riesgo, cronograma más lento.

- Ejecución paralela: Ejecute ambos sistemas simultáneamente durante un período. Asegura la precisión de los datos, pero duplica la carga de trabajo.

Elija la estrategia según la criticalidad del sistema y la tolerancia al disturbio.

5.2 Transferencia de conocimientos

La tecnología solo es tan buena como las personas que la utilizan. Invierta en capacitación y documentación.

- Documentación interna: Cree diagramas de arquitectura y guías de integración.

- Manuales del usuario: Desarrolle guías basadas en roles para los usuarios finales.

- Sesiones de capacitación:Organice talleres para demostrar nuevos flujos de trabajo.

- Libretas de soporte: Equipar a los equipos de ayuda con pasos para solucionar problemas.

El fracaso en transferir conocimientos con frecuencia lleva a la creación de TI oculta, donde los usuarios evitan el nuevo sistema porque no lo entienden.

Gobernanza y gestión de partes interesadas 👥

Durante todo el marco, la gobernanza garantiza la rendición de cuentas. Los roles claros evitan la confusión y el parálisis en la toma de decisiones.

6.1 Roles y responsabilidades

| Rol | Responsabilidad |

|---|---|

| Arquitecto empresarial | Garantiza la alineación con la estrategia a largo plazo y los estándares. |

| Oficial de seguridad | Valida la postura de seguridad y los requisitos de cumplimiento. |

| Patrocinador del negocio | Define el valor del negocio y aprueba el presupuesto. |

| Líder técnico | Supervisa la implementación y la viabilidad técnica. |

| Adquisiciones | Gestiona contratos, licencias y relaciones con proveedores. |

6.2 Gestión del cambio

Introducir nueva tecnología cambia la forma en que las personas trabajan. La resistencia es natural. Abordar esto mediante una comunicación transparente.

- Explique el porqué:Explicar claramente por qué está ocurriendo el cambio.

- Destaque los beneficios:Muestre cómo el cambio facilita los trabajos individuales.

- Escuche las preocupaciones:Cree bucles de retroalimentación para abordar miedos e inquietudes.

- Celebre los éxitos:Reconozca a los primeros adoptantes y los éxitos logrados.

Peligros a evitar ⚠️

Incluso con un marco, las organizaciones pueden tropezar. La conciencia de los peligros comunes ayuda a sortearlos.

- Ignorar el costo total de propiedad:Centrarse únicamente en los costos de licencia ignora los costos de implementación, capacitación y mantenimiento.

- Atadura con el proveedor:Elegir soluciones que dificulten el cambio de proveedores en el futuro.

- Saltarse las revisiones de seguridad:Acelerar la implementación sin una evaluación de seguridad adecuada.

- Sobrediseño:Intentar hacer que la solución se ajuste a cada caso extremo en lugar de al caso de uso principal.

- Descuidar la experiencia del usuario:Una herramienta poderosa es inútil si los usuarios la encuentran frustrante.

Medir el éxito 📈

Después de la adopción, el marco debe validar que la inversión produjo resultados. Defina indicadores clave de desempeño (KPI) desde temprano.

- Tasa de adopción:Porcentaje de usuarios objetivo que utilizan activamente el sistema.

- Métricas de rendimiento:Latencia, tiempo de actividad y rendimiento comparados con los niveles base.

- Ahorros de costos:Reducción en los costos de licencias o gastos operativos.

- Reducción de incidentes:Menos errores o tickets de soporte relacionados con el sistema antiguo.

- Tiempo de llegada al mercado:Velocidad de entrega de nuevas funciones o capacidades.

Revisiones regulares (trimestrales o semestrales) aseguran que la tecnología siga cumpliendo con las necesidades. Si una solución ya no se alinea con los objetivos empresariales, el marco debe permitir su desuso. La tecnología no es estática; debe evolucionar o retirarse.

Mejora continua 🔄

El marco de búsqueda de tecnología no es un proyecto único. Es un proceso vivo que evoluciona con la organización.

- Criterios de revisión:Actualice los criterios de evaluación cuando cambien los estándares de seguridad o los objetivos empresariales.

- Actualizar proveedores:Reevalúe periódicamente a los proveedores actuales frente al mercado.

- Bucles de retroalimentación:Incorpore las lecciones aprendidas de proyectos pasados en la búsqueda futura.

- Capacitación:Mantenga al equipo de búsqueda actualizado sobre las tecnologías emergentes.

Al tratar el marco como un ciclo de mejora continua, la organización mantiene su agilidad. Este enfoque asegura que la tecnología siga siendo un facilitador y no una limitación.

Resumen de los pasos del marco 📝

- Identificar:Reúna oportunidades alineadas con la estrategia.

- Filtrar:Aplicar verificaciones obligatorias de cumplimiento y seguridad.

- Evaluar:Puntúe las soluciones utilizando una matriz ponderada.

- Prueba de concepto (PoC):Pruebe en un entorno limitado.

- Piloto:Despliegue en un grupo pequeño con soporte.

- Adoptar:Despliegue completo con capacitación y migración.

- Medir: Supervisa las KPI y realiza iteraciones.

Implementar esta estructura trae orden al caos. Permite a los arquitectos empresariales tomar decisiones basadas en datos y estrategia, en lugar de en la moda. El resultado es un entorno tecnológico resiliente, adaptable y orientado al valor. 🏁