W nowoczesnej firmie technologia rozwija się szybciej niż tradycyjne cykle zakupowe są w stanie zaspokoić. Liderzy stają przed stałą falą nowych narzędzi, platform i metodologii. Bez strukturalnego podejścia ten napływ może prowadzić do tzw. IT cienia, fragmentacji architektury i marnotrawstwa inwestycji. Solidnaramy wykrywania technologii zapewnia niezbędną dyscyplinę w identyfikowaniu, ocenie i wdrażaniu nowych rozwiązań, jednocześnie utrzymując zgodność z celami architektury przedsiębiorstwa. Niniejszy przewodnik przedstawia kluczowe elementy takiej ramy, zapewniając, że innowacje generują wartość bez zagrożenia stabilności. 🏗️

Dlaczego formalna ramy wykrywania technologii ma znaczenie 🤔

Architektura przedsiębiorstwa (EA) nie ogranicza się jedynie do dokumentowania obecnych systemów; dotyczy ona kierowania organizacją w kierunku stanu przyszłego. Gdy zespoły wdrażają technologie samodzielnie, długi techniczne gromadzą się szybko. Formalny proces wykrywania technologii zmniejsza to ryzyko poprzez wprowadzanie kontrolek i zrównoważenia.

Główne korzyści obejmują:

- Zgodność strategiczna: Zapewnia, że nowe narzędzia wspierają cele biznesowe, a nie odciągają zasobów.

- Zmniejszanie ryzyka: Identyfikuje ryzyka związane z bezpieczeństwem, zgodnością z przepisami i działaniem przed pełnym wdrożeniem.

- Efektywność kosztowa: Zapobiega powielaniu inwestycji i nadmiernym kosztom licencyjnym.

- Skalowalność: Potwierdza, że rozwiązania mogą rosnąć wraz z organizacją.

- Zgodność interoperacyjna: Potwierdza, że nowe systemy mogą skutecznie komunikować się z istniejącą infrastrukturą.

Bez tej ramy organizacje często wpadają w pułapkę tzw. „zachwiania się przed błyszczącym przedmiotem”, gdy uwagę skupia się na najnowszych trendach bez weryfikacji ich praktycznej użyteczności. Celem nie jest opór wobec zmian, lecz zarządzanie nimi świadomie.

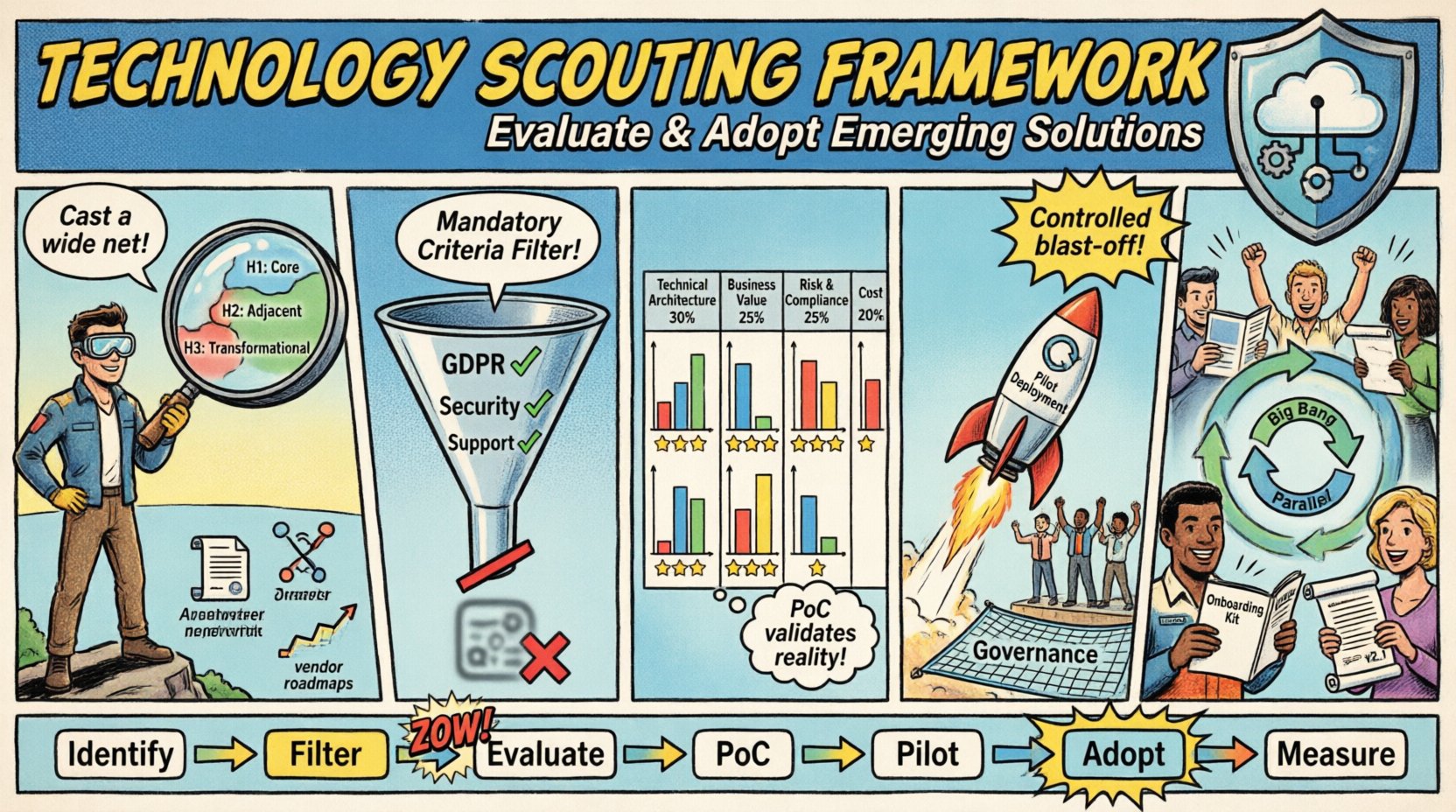

Faza 1: Odkrywanie i identyfikacja 🔍

Pierwszym krokiem w ramach wykrywania technologii jest identyfikacja potencjalnych kandydatów. Ta faza polega na rozszerzaniu zasięgu, jednocześnie utrzymując skupienie na priorytetach strategicznych organizacji.

1.1 Określ horyzonty innowacji

Nie wszystkie technologie spełniają tę samą funkcję. Kategoryzuj potencjalne rozwiązania na podstawie ich harmonogramu i wpływu:

- Horyzont 1 (Podstawowy):Ulepszenia istniejących systemów. Skupienie na efektywności i redukcji kosztów.

- Horyzont 2 (Sąsiedni):Rozwój na nowe rynki lub możliwości. Skupienie na wzroście i integracji.

- Horyzont 3 (Transformacyjny):Radikalne zmiany w sposobie działania biznesu. Skupienie na przerywaniu i gotowości na przyszłość.

Kategoryzując możliwości, architekci mogą odpowiednio przydzielać zasoby. Inicjatywy horyzontu 1 wymagają szczegółowego testowania stabilności, podczas gdy projekty horyzontu 3 mogą tolerować większe ryzyko w zamian za większy potencjalny zysk.

1.2 Źródła informacji

Skuteczne szukanie informacji opiera się na zróżnicowanych źródłach informacji. Zależność od jednego źródła powoduje luki w wiedzy. Organizacje powinny monitorować:

- Raporty analityków branżowych: Oceny trzecich stron dotyczących trendów rynkowych i dojrzałości dostawców.

- Sieci kolegów z branży: Rozmowy z innymi organizacjami, które stoją przed podobnymi wyzwaniami.

- Forum społecznościowe: Dyskusje techniczne dotyczące subtelności wdrażania i typowych pułapek.

- Informacje zewnętrzne: Informacje od zespołów deweloperskich i użytkowników końcowych, którzy napotykają ograniczenia w obecnych narzędziach.

- Plan rozwoju dostawcy: Zrozumienie kierunku, w którym dostawcy technologii kierują swoje produkty.

Ustanowienie dedykowanego zespołu lub komitetu do zbierania tej informacji zapewnia spójność. Ta grupa działa jako centralny ośrodek wszystkich działań szukania, zapobiegając rozproszonym wysiłkom w różnych departamentach.

Faza 2: Początkowa ocena i filtrowanie 🧹

Po identyfikacji potencjalnych rozwiązań muszą one zostać przefiltrowane wobec podstawowych wymagań. Ten etap zapobiega głębokiemu inwestowaniu w technologie, które nie pasują do środowiska.

2.1 Lista wymagań obowiązkowych

Zanim przeprowadzisz szczegółową analizę, zastosuj filtr zaliczający/odrzucający oparty o niezbywalne ograniczenia:

- Zgodność: Czy rozwiązanie spełnia przepisy dotyczące prywatności danych (np. RODO, HIPAA)?

- Bezpieczeństwo: Czy standardy bezpieczeństwa (np. szyfrowanie, uwierzytelnianie dwustopniowe) są spełnione lub przekroczone?

- Wsparcie: Czy istnieje realistyczny model wsparcia dla problemów o skali przedsiębiorstwa?

- Model licencyjny: Czy struktura cenowa jest zgodna z planowaniem finansowym i cyklami budżetowymi?

- Strategia wyjścia: Czy dane mogą zostać wyeksportowane, jeśli związek się zakończy?

Jeśli rozwiązanie nie spełnia któregoś z wymagań obowiązkowych, jest od razu wykluczone. Oszczędza to czas i zasoby, które inaczej zostałyby wydane na szczegółową analizę.

2.2 Analiza dopasowania i luk

Dla rozwiązań spełniających filtr obowiązkowy przeprowadź analizę dopasowania na wysokim poziomie. Porównaj możliwości nowego rozwiązania z obecnymi standardami architektonicznymi.

- Punkty integracji: Jak będzie połączony z istniejącym ekosystemem interfejsów API?

- Model danych: Czy schemat danych jest zgodny z strategiami zarządzania danymi głównymi?

- Uwierzytelnianie: Czy może zostać zintegrowany z dostawcą tożsamości?

- Infrastruktura: Czy działa lokalnie, w określonym chmurze czy jako usługa SaaS?

Ten analiza wskazuje, gdzie może być wymagana personalizacja. Znaczna personalizacja często wskazuje na nieodpowiedni dopasowanie, ponieważ zwiększa koszty utrzymania i złożoność aktualizacji.

Faza 3: Głęboka ocena i punktacja 📊

Rozwiązania, które przejdą początkowy filtr, wchodzą w fazę głębokiej oceny. Tutaj stosuje się metryki ilościowe i jakościowe, aby określić względną wartość.

3.1 Macierz oceny

Użyj modelu oceny z wagami, aby obiektywnie porównać finalistów. Przydziel wagi na podstawie priorytetów organizacyjnych. Rozwiązanie tańsze, ale mniej bezpieczne, może mieć niższy wynik niż nieco droższe, bardzo bezpieczne rozwiązanie.

| Kategoria | Waga | Kryteria | Ocena (1-5) |

|---|---|---|---|

| Architektura techniczna | 30% | Skalowalność, projektowanie interfejsów API, modułowość | |

| Wartość biznesowa | 25% | Zwrot inwestycji, czas osiągnięcia wartości, kompletność funkcji | |

| Ryzyko i zgodność | 25% | Stan bezpieczeństwa, zgodność z przepisami, stabilność dostawcy | |

| Koszt własności | 20% | Licencje, wdrożenie, utrzymanie, szkolenia |

Uwaga: Powyższe wagi są przykładami. Dostosuj je do konkretnych potrzeb projektu. Dla instytucji finansowej waga Ryzyko i zgodność powinna być znacznie wyższa. Dla startupu czas osiągnięcia wartości może mieć większe znaczenie.

3.2 Dowód koncepcji (PoC)

Liczby na arkuszu kalkulacyjnym nie mówią całej prawdy. Dowód koncepcji potwierdza skuteczność rozwiązania w rzeczywistym środowisku.

- Ograniczenie zakresu: Zdefiniuj jasny, ograniczony zakres dla PoC. Nie powinien to być pełny wdrożenie.

- Kryteria sukcesu: Ustal konkretne metryki sukcesu (np. „Zmniejsz opóźnienie o 20%”, „Włącz 50 użytkowników równocześnie”).

- Czas trwania: Utrzymaj krótki czas trwania (np. 2–4 tygodnie), aby zachować tempa.

- Zespół: Włącz zarówno personel techniczny, jak i uczestników biznesowych, aby uzyskać zróżnicowane opinie.

Podczas PoC dokumentuj punkty zacinania. Jeśli doświadczenie użytkownika jest niejasne lub dokumentacja jest skąpa, jest to sygnał ostrzegawczy. Kompetencje techniczne nie gwarantują użyteczności.

Faza 4: Wybór i wdrożenie pilotowe 🚀

Po wybraniu najlepszej opcji przejdź do kontrolowanego wdrożenia pilotowego. To zamyka lukę między oceną a pełnym wdrożeniem.

4.1 Definicja zakresu pilotażu

Wybierz jednostkę biznesową niekrytyczną lub określony zbiór danych do pilotażu. Zmniejsza to ryzyko w przypadku niepowodzenia rozwiązania. Pilot powinien jak najbardziej przypominać warunki produkcyjne, nie wpływając przy tym na krytyczne operacje.

- Grupa użytkowników: Wybierz grupę użytkowników zaawansowanych, którzy mogą dostarczyć szczegółowe opinie.

- Harmonogram: Ustal datę rozpoczęcia i zakończenia. Pilotaże często się przedłużają bez ustalonych terminów.

- Kanał wsparcia: Ustanów dedykowany kanał dla problemów z pilotem, aby zapewnić szybkie rozwiązywanie.

4.2 Integracja z zarządzaniem

Nawet podczas pilotażu muszą być przestrzegane procesy zarządzania. Nie można pomijać przeglądów bezpieczeństwa, zadań zarządzania zmianami ani zatwierdzeń architektonicznych. Zapewnia to, że gdy rozwiązanie przejdzie do środowiska produkcyjnego, będzie już zgodne z wymogami.

Faza 5: Pełne wdrożenie i integracja 🔄

Powodzenie pilotaży prowadzi do pełnego wdrożenia. Ta faza skupia się na migracji, szkoleniach i długoterminowym wsparciu.

5.1 Strategia migracji

Czynnie zaplanuj przejście od starego do nowego. Powszechne strategie obejmują:

- Big Bang: Przełącz się całkowicie w określony dzień. Wysokie ryzyko, wysokie zyski.

- Stopniowe wdrażanie: Wdrażaj według regionu, departamentu lub grupy użytkowników. Mniejsze ryzyko, dłuższy harmonogram.

- Uruchomienie równoległe: Uruchom oba systemy równolegle przez określony czas. Zapewnia dokładność danych, ale podwaja obciążenie.

Wybierz strategię w oparciu o krytyczność systemu i wytrzymałość na zakłócenia.

5.2 Przekazywanie wiedzy

Technologia jest tak dobra, jak ludzie ją używają. Inwestuj w szkolenia i dokumentację.

- Dokumentacja wewnętrzna: Stwórz schematy architektury i przewodniki integracji.

- Podręczniki użytkownika: Opracuj przewodniki dostosowane do ról dla użytkowników końcowych.

- Sesje szkoleniowe: Organizuj warsztaty, aby pokazać nowe przepływy pracy.

- Playbooky wsparcia: Wyposaż zespół pomocy technicznej w kroki rozwiązywania problemów.

Niepowodzenie w przekazaniu wiedzy często prowadzi do tzw. cienia IT, gdy użytkownicy obejmują nowy system, ponieważ go nie rozumieją.

Zarządzanie rządzeniem i zainteresowanymi stronami 👥

Na całym przestrzeni ram, zarządzanie zapewnia odpowiedzialność. Jasne role zapobiegają zamieszaniu i paraliżowi decyzyjnemu.

6.1 Role i odpowiedzialności

| Rola | Odpowiedzialność |

|---|---|

| Architekt przedsiębiorstwa | Zapewnia zgodność z długoterminową strategią i standardami. |

| Oficer ds. bezpieczeństwa | Weryfikuje stan bezpieczeństwa i wymagania zgodności. |

| Sponsor biznesowy | Określa wartość biznesową i zatwierdza budżet. |

| Kierownik techniczny | Kontroluje wdrożenie i możliwość techniczną. |

| Zakupy | Zarządza umowami, licencjami i relacjami z dostawcami. |

6.2 Zarządzanie zmianami

Wprowadzanie nowych technologii zmienia sposób pracy ludzi. Opór jest naturalny. Przeciwdziałaj mu przez przejrzystą komunikację.

- Wyjaśnij dlaczego:Jasno wytłumacz, dlaczego zmiana ma miejsce.

- Wyróżnij korzyści:Pokaż, jak zmiana ułatwia pracę poszczególnych pracowników.

- Słuchaj obaw:Utwórz petle zwrotne, aby rozwiązać obawy i problemy.

- Uczcij sukcesy:Uznaj wczesnych użytkowników i sukcesy.

Błędy do uniknięcia ⚠️

Nawet z użyciem frameworku organizacje mogą się potknąć. Znajomość typowych pułapek pomaga je uniknąć.

- Ignorowanie całkowitych kosztów użytkowania:Skupianie się wyłącznie na kosztach licencji pomija koszty wdrożenia, szkolenia i utrzymania.

- Zależność od dostawcy:Wybieranie rozwiązań, które utrudniają zmianę dostawcy w przyszłości.

- Pomijanie przeglądów bezpieczeństwa:Szybkie wdrażanie bez odpowiedniej oceny bezpieczeństwa.

- Zbyt duża złożoność projektu:Stara się dopasować rozwiązanie do każdego przypadku granicznego zamiast do głównego zastosowania.

- Ignorowanie doświadczenia użytkownika:Potężne narzędzie jest bezużyteczne, jeśli użytkownicy go uznają za frustrujące.

Mierzenie sukcesu 📈

Po wdrożeniu framework musi potwierdzić, że inwestycja przyniosła efekty. Wczesne zdefiniowanie wskaźników skuteczności (KPI).

- Wskaźnik przyjęcia:Procent użytkowników docelowych aktywnie korzystających z systemu.

- Wskaźniki wydajności:Opóźnienie, czas dostępności i przepustowość w porównaniu do poziomów bazowych.

- Oszczędności kosztów:Zmniejszenie kosztów licencji lub kosztów operacyjnych.

- Zmniejszenie incydentów:Mniej błędów lub zgłoszeń pomocy technicznej związanych z starą systemem.

- Czas wypuszczenia na rynek:Szybkość wdrażania nowych funkcji lub możliwości.

Regularne przeglądy (kwartalne lub półroczne) zapewniają, że technologia nadal spełnia potrzeby. Jeśli rozwiązanie już nie odpowiada celom biznesowym, framework powinien umożliwiać jego wycofanie. Technologia nie jest statyczna; musi ewoluować lub zostać wycofana.

Ciągła poprawa 🔄

Framework poszukiwania technologii nie jest jednorazowym projektem. Jest to żywy proces, który ewoluuje wraz z organizacją.

- Kryteria przeglądu:Aktualizuj metryki oceny wraz z zmianami standardów bezpieczeństwa lub celów biznesowych.

- Aktualizacja dostawców:Regularnie ponownie oceniaj obecnych dostawców pod kątem rynku.

- Pętle zwrotne:Włącz do przyszłych działań poszukiwania naukę z poprzednich projektów.

- Szczegółowe szkolenia:Zachowaj zespół poszukujący aktualny co do nowych technologii.

Traktując framework jako cykl ciągłej poprawy, organizacja utrzymuje zwinność. Ten podejście zapewnia, że technologia pozostaje narzędziem wspierającym, a nie ograniczeniem.

Podsumowanie kroków frameworku 📝

- Zidentyfikuj:Zbierz możliwości zgodne z strategią.

- Filtruj:Zastosuj wymagane sprawdzenia zgodności i bezpieczeństwa.

- Oceń:Oceniaj rozwiązania przy użyciu ważonej macierzy.

- PoC:Testuj w ograniczonym środowisku.

- Pilot:Wdrożenie dla małej grupy z wsparciem.

- Wprowadź:Pełne wdrożenie z szkoleniami i migracją.

- Mierz: Śledź KPI i iteruj.

Wprowadzenie tej struktury wprowadza porządek w chaosie. Pozwala architektom przedsiębiorstw podejmować decyzje oparte na danych i strategii, a nie na szumie. Wynikiem jest wytrzymała, elastyczna i kierowana wartością architektura technologiczna. 🏁