現代の企業環境において、柔軟性とコントロールの間の緊張関係は常に存在する。ビジネスリーダーたちは市場の機会を捉えるために迅速な機能展開を求める一方で、リスクおよびコンプライアンスチームは資産や評判を保護するため、厳格な監視を要求する。このダイナミクスは、エンタープライズアーキテクチャ(EA)チームにとって複雑な環境を生み出す。目的は片方を選び、もう片方を捨てることではなく、両者を調和させることである。

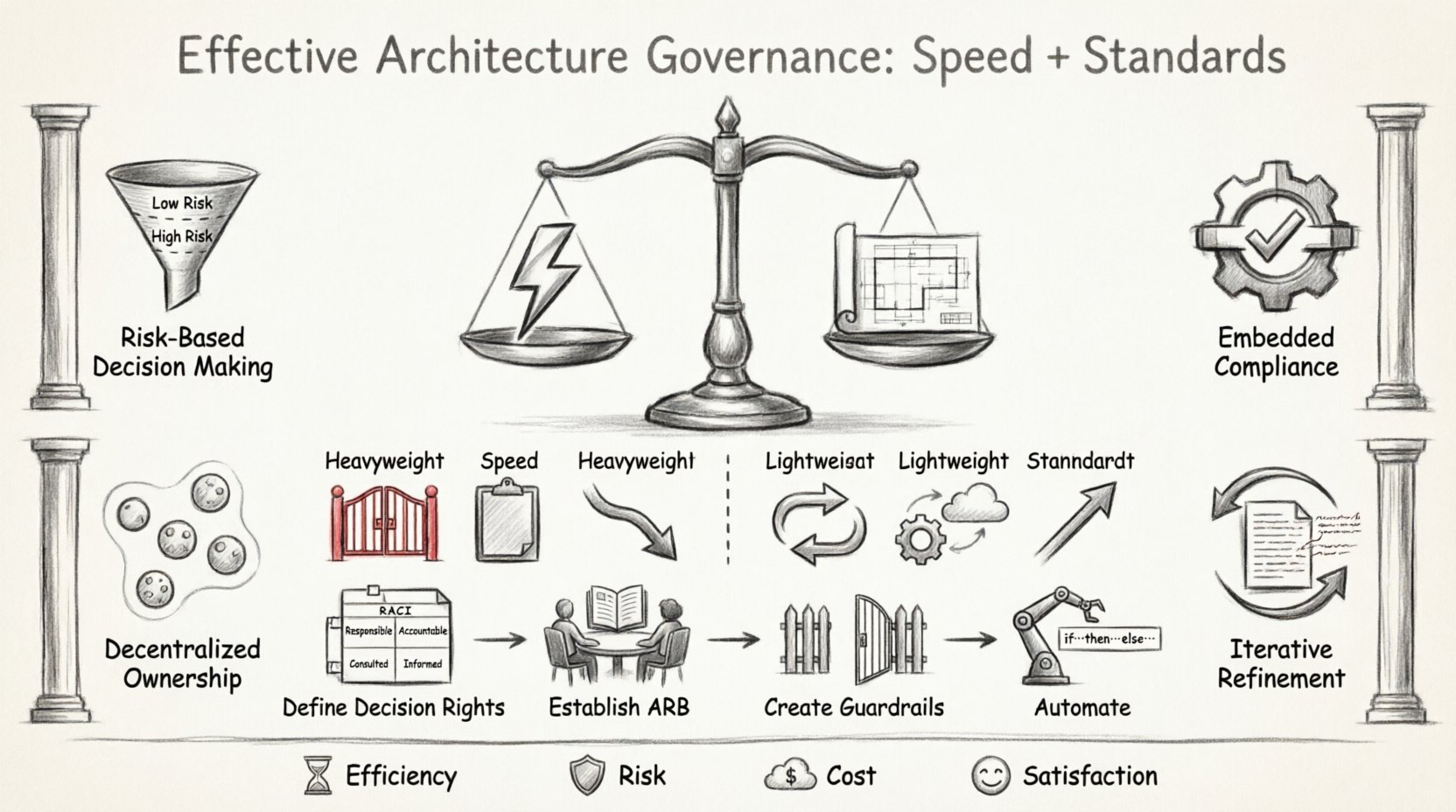

効果的なアーキテクチャガバナンスは、組織が速く動く一方で安定性を保つためのメカニズムである。意思決定が効率的に行われ、標準が不必要な摩擦なく遵守され、安全な境界内でのイノベーションが促進されるフレームワークを構築することを意味する。本書では、スピードを支援するガバナンスモデルの構築方法を検討する。

🤔 ガバナンスのパラドックスを理解する

多くの組織は、アーキテクチャガバナンスをゲートキーピング機能と捉えている。しばしば、アーキテクチャチームがドアの前に座り、メモ帳を手に持ち、提案を拒否する準備ができていると見なされる。このマインドセットは摩擦を生み、納品を遅らせる。しかし、真のガバナンスとは、意思決定を阻止することではなく、それを可能にするものである。

パラドックスは、柔軟性を重視する環境においても構造の必要性にある。標準がなければ、技術的負債が蓄積され、システムは断片化する。スピードがなければ、ビジネスは競争優位を失う。解決策は、軽量で自動化され、開発ライフサイクルに統合されたガバナンスモデルである。

緊張の主な要因

- 市場のスピード: 競合は数週間で機能をリリースできる。数か月にわたる伝統的な承認プロセスは持続不可能である。

- 技術的複雑性: 現代のシステムはマイクロサービス、クラウドインフラ、サードパーティとの統合を含み、リスクの発生領域が広がる。

- 規制遵守: データプライバシー法や業界規制は、妥協できない厳格な遵守を要求する。

- コスト最適化: シャドウITや重複するシステムがコストを押し上げる。ガバナンスは支出の可視化を確保する。

🛠️ モダンガバナンスの原則

スピードを実現するためには、ガバナンスモデルが「警察」的なアプローチから「パートナー」的なアプローチへと移行しなければならない。以下の原則が、バランスの取れたアーキテクチャガバナンスフレームワークの基盤を形成する。

1. リスクベースの意思決定

すべての意思決定が同じ重みを持つわけではない。ガバナンスモデルは、リスクと影響に基づいて意思決定を分類すべきである。低リスクの変更は最小限の監視で済ませるべきであり、高リスクの変更は厳格なレビューを受けるべきである。これにより、アーキテクチャレビューの能力が最も重要な場所に集中する。

2. 埋め込み型コンプライアンス

標準は、事後的なレビューではなく、開発パイプラインに組み込むべきである。セキュリティポリシーで暗号化が求められる場合、ツールはそれを自動的に強制すべきである。コンプライアンスが自動化されれば、チームは手動チェックに費やす時間が減り、価値創出に集中できる。

3. 権限分散型の所有権

中央集権的なコントロールはボトルネックを生む。定められたガードレールの範囲内で、ドメインチームが自らのアーキテクチャ意思決定を担えるようにすることで、所有感と責任感が高まる。アーキテクチャチームは承認者ではなく、アドバイザーおよびエンablerとして機能する。

4. 反復的改善

標準は進化すべきである。技術標準が古くなったり実用的でなかったりして、常に回避される場合は、その標準を更新しなければならない。ガバナンスは静的なルールの集合ではなく、生きているプロセスである。

📊 フレームワーク比較:重い型 vs. 軽い型

適切な厳格さのレベルを選択することは極めて重要である。以下のガバナンスアプローチの比較は、組織の状況に最も適した選択を判断する手助けとなる。

| 機能 | 重い型(伝統的) | 軽い型(アジャイル) |

|---|---|---|

| 承認プロセス | ゲートベース、順次的 | 継続的、自動化 |

| 意思決定権限 | 中央アーキテクチャ委員会 | ドメインチームに分散 |

| レビュー頻度 | 毎月または四半期ごと | スプリントまたはデプロイごと |

| 焦点 | コンプライアンスと文書化 | 価値提供とリスク軽減 |

| スピードへの影響 | 高い摩擦 | 低い摩擦 |

大多数の現代企業は、軽量モデルへの移行を進めている。ただし、ハイブリッドモデルも存在する。たとえば、戦略的イニシアチブには重いレビューが必要な場合がある一方で、戦術的な機能開発は軽量プロトコルに従う。

🚀 治理レイヤーの実装

治理の実装には構造的なアプローチが必要である。プロセスの定義、役割の確立、標準を強制するための適切なメカニズムの活用が含まれる。以下に、実装ライフサイクルのステップバイステップの分解を示す。

1. 意思決定権限を定義する

誰が何を決定するかの明確化が第一歩である。アーキテクチャ的決定に対して、RACIマトリクス(責任者、責任者、相談対象者、通知対象者)を作成する。

- 戦略的決定:クラウド戦略、コアプラットフォームの選定。(責任者:チーフアーキテクト)

- 戦術的決定:API設計パターン、サービスの技術選定。(責任者:ソリューションアーキテクト)

- 運用的決定:インフラ構成、コーディング標準。(責任者:開発リード)

2. アーキテクチャレビュー委員会(ARB)を設立する

分散化が重要である一方で、クロスカットする懸念事項に対処するためには中央機関が必要である。ARBはボトルネックになってはならない。

- 頻度:頻繁に会議を開催するが、短く抑える。高インパクトの決定にのみ焦点を当てる。

- 準備:意思決定用のパッケージは事前に48時間以上前に提出する必要があります。これにより会議中に長時間の議論が発生するのを防ぎます。

- 成果:意思決定は、将来の参照のために中央のリポジトリに記録されるべきです。

3. 壁を作らず、ガードレールを作れ

ガードレールは安全な運用の範囲を定義します。明確で譲れないものですが、境界内では自由を許容します。

- セキュリティ:暗号化されていないデータは保存しない。認証は必須である。

- 相互運用性:すべてのサービスは標準APIを公開しなければならない。

- 可観測性:すべての本番サービスに対してログ記録とモニタリングが必須である。

4. 可能な限り自動化する

人的レビューは費用がかかり、遅い。コード化可能なチェックは自動化する。

- インフラストラクチャ・アズ・コード:非準拠のインフラストラクチャのプロビジョニングを防ぐためにポリシーを使用する。

- コードスキャン:セキュリティ上の脆弱性やコードの不具合を検出するために静的解析ツールを統合する。

- 依存関係のチェック:ビルドパイプライン内で、古くなっているか脆弱なライブラリを自動的にマークする。

📈 治理の成功のための指標とKPI

あなたのガバナンスモデルが機能しているかどうかはどうやって知るか?活動だけでなく、成果を測定する必要がある。適切な指標を追跡することで、ガバナンスが価値を生んでいることを確認できる。

| カテゴリ | 指標 | 目標 |

|---|---|---|

| 効率性 | リクエストから承認までの時間 | 前年比50%削減 |

| 導入率 | 標準パターンを使用しているプロジェクトの割合 | >90% |

| リスク | 本番環境における深刻な脆弱性の数 | ゼロ |

| コスト | クラウドリソースの浪費 | 20%削減 |

| 満足度 | 開発者フィードバックスコア | >4/5 |

これらの指標を定期的に見直すことが重要です。承認までの時間が長くなる場合は、プロセスが重すぎます。脆弱性の数が増えている場合は、ガードレールが緩すぎます。

🛑 避けるべき一般的な落とし穴

最良の意図を持っていても、ガバナンスの取り組みは失敗する可能性があります。一般的な失敗パターンを理解することで、それらを乗り越えることができます。

1. 過剰設計

すべての可能なシナリオに対して基準を作成すると、官僚主義に陥ります。基準は最も重要な80%のユースケースをカバーすべきです。残りの20%は個別対応で対処できます。

2. 上層部の支援不足

ガバナンスには権限が必要です。リーダーシップがアーキテクチャチームを支援しない場合、チームはプロセスを無視します。Cレベルのスポンサーがガバナンスによるリスク低減の価値を理解していることを確認してください。

3. 開発者の体験を無視する

ガバナンスプロセスが使いにくいと、開発者は回避策を見つけます。目標は「正しい」方法を「簡単」な方法にすることです。テンプレート、ボイラープレート、セルフサービスツールを提供しましょう。

4. 固定されたドキュメント

古くなったドキュメントは、何も書かれていないよりも悪いです。重要な変更ごとに更新される、動的なアーキテクチャリポジトリを維持しましょう。

5. コンプライアンスのみに注目する

コンプライアンスは最低限の基準であり、上限ではありません。ガバナンスは、チェックボックスを埋めるだけではなく、ビジネス価値に注目すべきです。アーキテクチャの意思決定が収益をどう促進するか、コストをどう削減するかを問いましょう。

🔄 文化的転換:コンプライアンスからエンパワーメントへ

ガバナンスにおける最大の障壁は文化的なものです。コントロール志向からエンパワーメント志向へ移行するには、変化管理が必要です。

コミュニケーション戦略

- 透明性:すべての基準の背後にある「なぜ」を共有しましょう。対処されているリスクを説明してください。

- フィードバックループ:開発者が不具合を報告できるチャネルを作成しましょう。聞き、そして適応してください。

- 認識:基準を遵守し、高い品質を達成するチームを称える。

研修とスキルアップ

チームはしばしばコンプライアンス対応のソリューションを構築するスキルを欠いている。アーキテクチャチームは研修に投資すべきである。

- セキュアなコーディング手法に関するワークショップ。

- クラウドコスト最適化に関するガイド。

- セルフサービスツールの使い方に関するセッション。

🌐 アーキテクチャガバナンスの未来

企業アーキテクチャの状況は変化している。新たなトレンドが、今後のガバナンスの実践方法を形作るだろう。

AI駆動型ガバナンス

人工知能はコードやアーキテクチャを分析し、改善策を提案したり、逸脱を検出したりできる。AIは、問題が発生する前に潜在的なボトルネックを予測できる。

プラットフォームエンジニアリング

社内開発者プラットフォームは標準化された環境を提供する。ガバナンスはプラットフォームそのものに特徴として組み込まれ、開発者には見えないが、インフラによって強制される。

分散型ID

ID管理がより複雑化する中で、ガバナンスはハイブリッドおよびマルチクラウド環境におけるアクセス制御を考慮しなければならない。IDの標準は、重要なガバナンスの柱となるだろう。

🔍 深掘り:企業アーキテクトの役割

企業アーキテクトはこのエコシステムにおいて重要な役割を果たす。彼らはビジネス戦略と技術的実行の橋渡し役である。

- 戦略的整合:テクノロジー投資がビジネス目標と一致することを確保する。

- ポートフォリオ管理:アプリケーションのライフサイクルを管理し、レガシーシステムを廃止し、新しいシステムを統合する。

- 知識管理:組織のテクノロジー環境に関する唯一の真実の情報源を維持する。

- ステークホルダー管理:技術的な制約や機会を、非技術的なリーダーに伝える。

この役割には、技術的深度とビジネスセンスのバランスが求められる。アーキテクトはコードを理解しなければならないが、P&Lも理解しなければならない。

🛡️ セキュリティとガバナンスの統合

セキュリティは後回しにしてはならない。ガバナンスの基盤に統合されなければならない。これはしばしばDevSecOpsと呼ばれる。

- 脅威モデリング:設計段階で脅威モデリングを実施する。

- 脆弱性管理:システムのパッチ適用および更新のためのプロセスを確立する。

- アクセス制御:すべてのシステムに最小権限の原則を適用する。

- データ分類:データが機密性に応じて分類され、保護されることを確保する。

セキュリティをガバナンスモデルに統合することで、開発の速度を落とさずに侵害のリスクを低減できます。

🎯 組織向け実行可能なステップ

ガバナンスの改善に備えていますか?ここから始められるチェックリストです。

- 現在の状態の監査:既存のプロセスを整理し、ボトルネックを特定する。

- 標準の定義:譲れない標準の簡潔なリストを作成する。

- ツールの構築:コンプライアンスチェックの自動化に投資する。

- チームの教育:開発者に新しい標準およびツールについて教育する。

- 測定:KPIを設定し、毎月見直す。

- 改善:フィードバックおよび指標に基づいてモデルを調整する。

ガバナンスは目的地ではなく、旅である。継続的な注意と適応が求められる。スピードを促進しつつ標準を維持することに焦点を当てることで、組織は持続可能な成長とレジリエンスを達成できる。