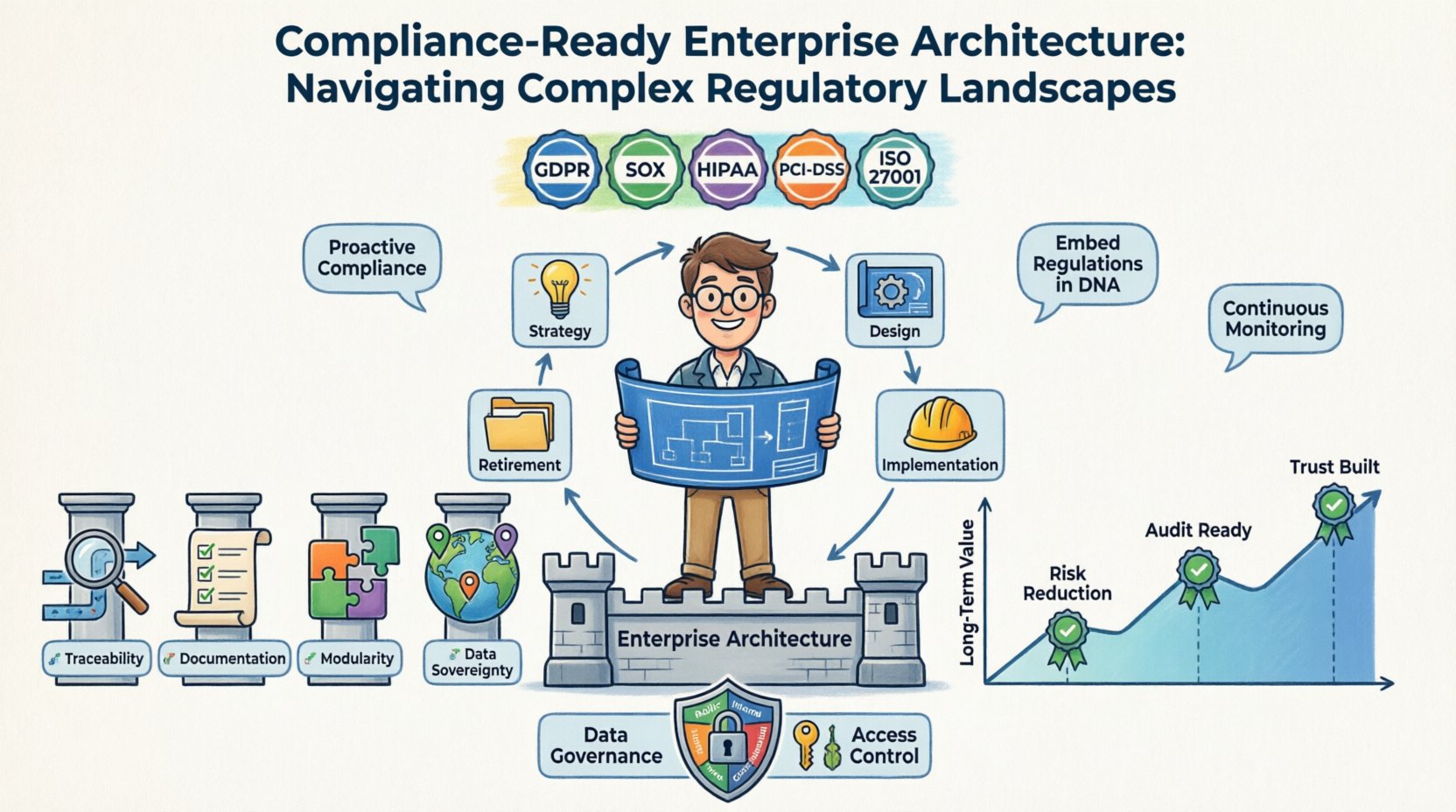

在現代數位經濟中,科技與監管的交集變得日益複雜。組織不再僅僅是建立支援業務功能的系統;他們正在構建數位環境,這些環境必須經得起全球監管機構的嚴格審查。企業架構(EA)為此努力提供了骨幹,提供必要的結構,將合規性要求直接整合到IT系統的設計與運營中。具備合規性的企業架構確保法律義務不會被視為事後補救,而是嵌入組織技術架構的核心DNA之中。

本指南探討了建立具備韌性以應對監管變化的架構所需的策略方法。它解決了資料隱私、財務報告以及特定產業法規要求等挑戰。透過採取主動姿態,企業可以降低風險、減少審計摩擦,並在動盪的監管環境中維持營運連續性。

🌐 監管迷宮:理解挑戰

監管合規的環境是碎片化且動態變化的。今天被視為合規的內容,明天可能已不夠。企業在多個司法管轄區運作,每個地區都有其獨特的法律規範,涉及資料、財務、安全與隱私。忽略這些細微差異可能導致嚴重罰款、聲譽損傷以及營運中斷。

關鍵的監管驅動因素包括:

- 通用資料保護規則(GDPR):規範歐盟公民個人資料的處理方式,強調同意、被遺忘權以及資料可攜性。

- 薩班斯-奧克斯利法案(SOX):要求美國公開上市公司的財務報告標準嚴格,並建立內部控制機制。

- 醫療保險流動性與責任法案(HIPAA):保護醫療領域中敏感的患者健康資訊。

- 支付卡行業資料安全標準(PCI-DSS):確保信用卡資訊的安全處理。

- 加州消費者隱私法案(CCPA):將資料隱私權限擴展至加州居民,與GDPR類似,但具備特定州級細節。

這些框架各自施加獨特的技術要求。例如,GDPR要求資料最小化,而SOX則要求不可更改的審計追蹤。企業架構必須調和這些經常衝突的訴求,同時不導致技術環境的碎片化。

🧱 合規架構的支柱

為實現合規準備,架構必須建立在特定的基礎支柱之上。這些原則引導設計決策,確保每個組件都對整體合規狀態有所貢獻。

1. 端到端可追溯性 🔗

每個資料元素與業務流程都必須具備可追溯性。若監管機構詢問特定客戶資料的來源,或某筆財務交易的處理方式,架構必須能立即提供答案。這需要維持清晰的資料來源與使用點之間的血緣關係圖。

2. 文件化與標準化 📝

合規性通常取決於證據。架構師必須確保設計決策、安全控制與資料流動都得到嚴謹的文件記錄。標準化模式可減少歧義,並在審計時更容易證明合規性。

3. 模組化與抽象化 🧩

法規經常變動。建立在僵化、單一結構上的架構難以適應。模組化使團隊能在不重構整個系統的情況下,替換不符合新標準的組件。抽象層將複雜的合規邏輯隱藏於業務邏輯之下,使更新動作影響較小。

4. 資料主權與本地化 🌍

許多法規規定資料可物理存放的位置。架構必須支援地理複製與資料駐留控制,以確保資訊停留在授權範圍內。這通常需要採用尊重司法管轄邊界的分散式設計。

⚙️ 將合規性整合至EA生命週期

合規性無法在系統完成後再加裝。它必須融入企業架構的整個生命週期。這確保治理是主動的,而非被動的。

- 戰略與規劃:法規要求會在早期就被識別。合規目標會與業務目標並行設定。此階段涉及將法律法規映射到業務能力。

- 架構設計:控制措施會被設計進解決方案中。根據法規環境選擇安全模式、加密標準和存取控制。架構決策紀錄(ADRs)會記錄為何做出特定合規選擇的原因。

- 實施:開發團隊遵循架構藍圖。自動化測試確保程式碼在部署前符合安全與隱私標準。

- 營運與監控:持續監控可偵測與合規基線的偏差。當資料流超出邊界或存取模式出現可疑時,就會觸發警示。

- 退役:當系統停用時,資料必須根據保留政策安全地處理。架構確保資料能正確地清除或歸檔。

📋 關鍵框架與標準比較

理解不同框架的細微差異,有助於架構師選擇合適的控制措施。下表概述了主要標準的主要關注領域。

| 框架 | 主要關注點 | 關鍵架構需求 | 典型行業 |

|---|---|---|---|

| GDPR | 個人資料隱私 | 同意管理、資料刪除機制 | 所有(歐盟營運) |

| SOX | 財務報告 | 不可更改的審計日誌、存取控制 | 上市公司 |

| HIPAA | 醫療資訊 | 靜態/傳輸中加密、基於角色的存取 | 醫療保健 |

| PCI-DSS | 支付安全 | 網路區隔、令牌化 | 零售 / 金融 |

| ISO 27001 | 資訊安全 | 安全管理制度,風險評估 | 全部 |

架構師必須交叉比對這些需求以找出重疊之處。例如,處理財務資料與健康資訊的組織必須同時符合SOX與HIPAA的要求,這兩者在存取控制與記錄方面有共同需求。

🔒 數據治理與隱私工程

資料是大多數法規框架中的核心資產。治理是政策層,而隱私工程則是技術實現層。兩者結合,構成保護敏感資訊的防護盾。

分類與標籤

並非所有資料都承載相同的風險。架構應能根據敏感度自動對資料進行分類。個人識別資訊(PII)的處理要求比公開的行銷資料更嚴格。自動標籤可確保下游系統正確處理此類資料。

加密與取代技術

加密可使未授權使用者無法讀取資料。無論資料處於傳輸中或靜態儲存狀態,加密都至關重要。取代技術以非敏感的等效資料取代敏感資料,從而縮小合規審計的範圍。即使取代後的資料庫遭到竊取,實際資料仍處於安全狀態。

存取控制模型

零信任原則在此處尤為重要。存取應基於必要知悉原則授予。基於角色的存取控制(RBAC)與基於屬性的存取控制(ABAC)可程式化地執行這些政策。定期審查使用者權限可防止權限膨脹。

資料保留政策

法規通常規定資料必須保留多久以及何時應被銷毀。架構必須強制執行自動化的保留時程。這可防止累積不必要的風險或法律責任的資料。

🛡️ 審計性與風險管理

合規性通常透過審計來驗證。架構必須透過使證據收集流程順暢,來促進此過程。手動收集證據容易出錯且耗時。

- 集中式記錄:所有關鍵操作都應產生記錄。這些記錄必須集中管理,以防止被篡改。記錄應包含誰在何時、從何處執行了何種操作。

- 不可變儲存:記錄儲存應採用一次寫入、多次讀取(WORM)模式。這確保歷史記錄無法被修改以隱藏違規行為。

- 即時監控:自動化工具應掃描異常情況。異常的存取模式或資料外洩嘗試應立即觸發警報。

- 風險評估整合:架構決策應與風險登記簿連結。高風險元件需要更嚴格的測試與監控。

透過內嵌這些功能,組織可從被動應對審計轉變為持續合規模式。這可降低與定期外部審計相關的壓力與成本。

🔮 因應未來法規

法規環境並非一成不變。新技術帶來新風險。人工智慧、雲端運算與物聯網(IoT)帶來全新的合規挑戰。

人工智慧與演算法責任制

關於人工智慧的新興法規著重於偏見、透明度與可解釋性。架構必須支援模型治理,包括演算法的版本控制、訓練資料來源的追蹤,以及確保決策能向審計人員解釋。

雲端與第三方風險

隨著組織遷移至雲端,他們繼承了供應商的責任。然而,合規性仍然是客戶的責任。架構必須明確定義共用責任模型。合約與技術控制措施必須與所選的雲端環境一致。

全球資料流動

資料本地化法規正變得越來越普遍。跨境資料傳輸需要特定的法律機制與技術保障措施。架構必須支援資料駐留控制,以防止未經授權的跨國移動。

🤝 在架構團隊中建立合規文化

單靠技術無法解決合規問題。設計與建構系統的人員必須理解法規背景。培訓與協作至關重要。

- 定期培訓:架構師與開發人員需要持續接受新法規的教育。合規人員應參與設計審查流程。

- 共用責任:合規不僅是法務團隊的職責,而是IT、運營與業務單位共同承擔的責任。

- 反饋迴路:審計應帶來架構上的改進。從過去發現中汲取的教訓必須納入未來的設計中。

培養一種將合規視為品質特徵而非限制的文化,能帶來更好的成果。當團隊理解規則背後的「原因」時,他們就能建構出更優秀的系統。

📈 持續創造長期價值

建立具備合規準備的企業架構是一項穩定性的投資。它能降低罰款與法律行動的風險,增進客戶與合作夥伴的信任。透過預先克服法規障礙,簡化進入新市場的路徑。

優先採用此方法的組織將獲得競爭優勢。他們能更快擴展,因為無需不斷地為符合新法規而重新改造系統。架構隨著業務一同演進,確保成長不會以安全或合法性為代價。

最終目標是韌性。具備韌性的架構能抵禦法規風暴。它讓組織能專注於創新,而底層結構則確保遵守法律。透過遵循這些原則,企業能以信心與清晰度應對複雜的法規環境。