Środowiska technologiczne przedsiębiorstw zmieniają się z rosnącą prędkością. Decyzje o alokacji kapitału podjęte dziś muszą wytrzymać zmienność rynku, zmiany regulacyjne i przestarzałość technologiczną przez kolejne lata. Wyzwaniem dla liderów nie jest przewidywanie kolejnego przełomu, lecz budowanie systemów wystarczająco elastycznych, aby mogły się dostosować, gdy przełomy nastąpią. Niniejszy przewodnik bada wzorce architektoniczne zapewniające odporność i skalowalność, gwarantując, że inwestycje w technologię przyniosą wartość w długim okresie. Skupiamy się na zasadach strukturalnych, a nie na chwilowych narzędziach, dążąc do stworzenia fundamentu umożliwiającego długoterminowy rozwój.

Zrozumienie krajobrazu nowych technologii 🌐

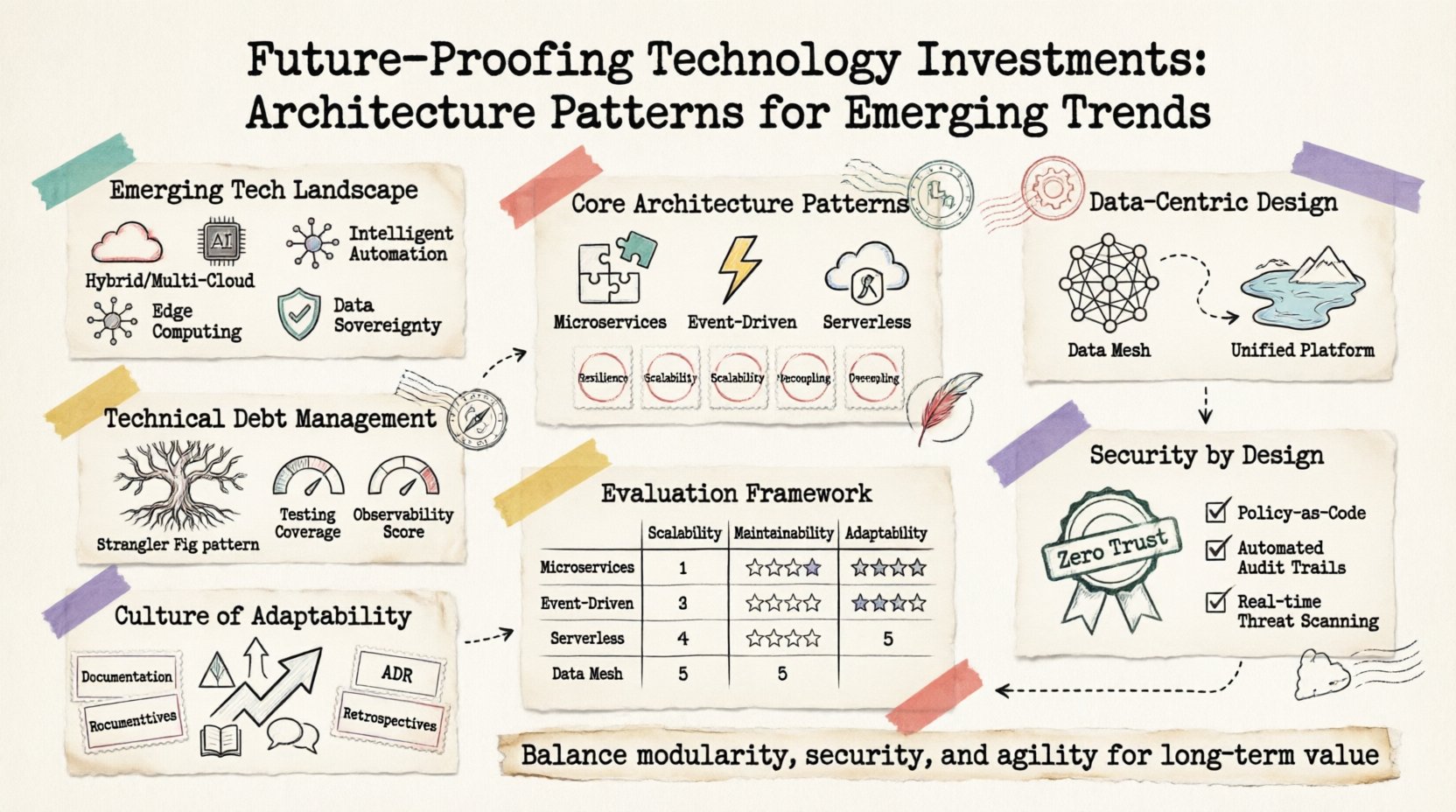

Zanim wybierze się wzorzec, należy zrozumieć siły napędzające zmiany. Obecne środowisko charakteryzuje się rozproszoną złożonością, suwerennością danych oraz potrzebą reakcji w czasie rzeczywistym. Starsze monolityczne struktury często mają trudności z spełnieniem tych wymagań bez istotnej przebudowy. Poniższe trendy kształtują wymagania architektoniczne dla nowoczesnych przedsiębiorstw:

- Środowiska hybrydowe i wielochmurne:Infrastruktura nie jest już izolowana. Aplikacje działają równocześnie na lokalnych instalacjach, prywatnych chmurach oraz wielu dostawcach publicznych.

- Inteligentna automatyzacja:Sztuczna inteligencja i uczenie maszynowe przechodzą z faz eksperymentalnych do funkcji operacyjnych kluczowych dla działalności.

- Obliczenia na krawędzi sieci (edge computing):Przetwarzanie przesuwa się bliżej źródeł danych w celu zmniejszenia opóźnień i kosztów przepustowości.

- Suwerenność danych i prywatność:Przepisy wymagają szczegółowego kontroli nad miejscem przechowywania danych oraz sposobem ich przetwarzania.

Ignorowanie tych trendów wiąże się z ryzykiem powstania wysp technologicznych, które nie potrafią skutecznie komunikować się ze sobą ani współdzielić zasobów. Zabezpieczenie na przyszłość wymaga zmiany myślenia od skupienia się na produktach do skupienia się na możliwościach. Należy budować systemy, które ujawniają możliwości, a nie twarde funkcje.

Kluczowe wzorce architektoniczne odporności 🛡️

Odporność to zdolność systemu do odbudowy po awarii przy jednoczesnym zachowaniu ciągłości usług. Kilka wzorców wyłoniło się jako standardy umożliwiające osiągnięcie tego w środowiskach rozproszonych.

1. Mikroserwisy i luźne sprzężenie

Rozkładanie dużej aplikacji na mniejsze, niezależne usługi pozwala zespołom rozwijać, wdrażać i skalować składniki bez wpływu na całe ekosystem. Ta izolacja jest kluczowa dla długoterminowej przetrwalności.

- Niezależne wdrażanie:Zmiana w jednej usłudze nie wymaga pełnego testu regresyjnego całej aplikacji.

- Heterogeniczność technologii:Różne usługi mogą wykorzystywać najbardziej odpowiedni język lub bazę danych dla swojej konkretnej funkcji.

- Izolacja awarii:Jeśli jedna usługa zawiedzie, reszta systemu może nadal działać, potencjalnie z obniżoną funkcjonalnością.

Jednak ten podejście wprowadza złożoność. Opóźnienia sieciowe, odkrywanie usług i spójność danych stają się istotnymi problemami. Aby ograniczyć te ryzyka, konieczna jest ścisła kontrola granic usług oraz umów interfejsów API.

2. Architektura oparta na zdarzeniach (EDA)

W modelu EDA komponenty komunikują się poprzez generowanie i odbieranie zdarzeń. Powoduje to rozłączenie nadawcy od odbiorcy, umożliwiając systemom reagowanie na zmiany stanu asynchronicznie.

- Skalowalność:Odbiorcy mogą skalować się niezależnie w zależności od ilości otrzymywanych zdarzeń.

- Odporność:Jeśli odbiorca jest nieaktywny, zdarzenia mogą być kolejkowane i przetwarzane po odbudowaniu systemu.

- Rozszerzalność:Nowe usługi mogą być dodawane w celu nasłuchiwania istniejących zdarzeń bez modyfikowania producentów.

Ten wzorzec wspiera potrzebę przetwarzania danych w czasie rzeczywistym. Pozwala systemowi natychmiast reagować na działania użytkownika, dane z czujników lub aktualizacje transakcyjne, zamiast czekać na przetwarzanie partii.

3. Bezserwerowe i funkcje jako usługa

Abstrakcja zarządzania infrastrukturą pozwala programistom skupić się na logice. Zasoby są dynamicznie alokowane w zależności od zapotrzebowania, eliminując koszty nieużywanej pojemności.

- Efektywność kosztów: Płacisz tylko za czas wykonywania, a nie za zainicjowane serwery, które nie są wykorzystywane.

- Automatyczne skalowanie: Infrastruktura automatycznie skaluje się w górę podczas szczytów i w dół podczas spadków.

- Zmniejszone obciążenie: Brak aktualizacji, konserwacji lub planowania pojemności dla podstawowego środowiska uruchomieniowego.

Zalety obejmują potencjalne opóźnienia początkowe i ryzyko zależności od dostawcy. Jest najbardziej odpowiedni dla nieregularnych obciążeń lub określonych mikroserwisów, a nie trwałych systemów transakcyjnych o wysokiej przepustowości.

Strategie projektowania skupione na danych 💾

Dane to najcenniejszy aktyw w nowoczesnej architekturze przedsiębiorstwa. Jak dane są strukturalizowane, zarządzane i dostępne, decyduje o szybkości innowacji. Tradycyjne centralne magazyny danych często stają się węzłami zawieszenia.

Zasady Data Mesh

Data mesh traktuje dane jako produkt. Dezcentralizuje własność danych na zespoły dziedzinowe, które je generują, zamiast jednego centralnego zespołu platformy.

- Własność dziedziny: Zespoły odpowiadają za jakość, dostępność i dokumentację swoich danych.

- Infrastruktura samodzielnego dostępu: Platforma zapewnia narzędzia, które pozwalają zespołom zarządzać swoimi produktami danych bez interwencji ręcznej.

- Zdecentralizowane zarządzanie: Polityki globalne są stosowane lokalnie, zapewniając zgodność bez ograniczania autonomii.

- Odseparowanie obliczeń: Dane są przechowywane i przetwarzane w najbardziej optymalnym miejscu dla ich konkretnego zastosowania.

Ten podejście zmniejsza obciążenie zespołów IT centralnych i przyspiesza dostępność danych dla inicjatyw analitycznych i sztucznej inteligencji. Wymaga zmiany kulturowej w kierunku traktowania danych jako usługi z zdefiniowanymi umowami poziomu usług.

Zintegrowane platformy danych

Choć Data Mesh promuje dystrybucję, zintegrowana platforma zapewnia znalezienie danych. Architektura data lakehouse łączy elastyczność magazynów danych z funkcjonalnościami zarządzania magazynów danych.

- Jedyna prawdziwa źródłowa: Analitycy i inżynierowie mają dostęp do spójnych struktur danych.

- Zgodność z ACID: Zapewnia integralność danych podczas złożonych transakcji.

- Optymalizacja wydajności:Strategie indeksowania i partycjonowania są zarządzane centralnie w celu przyspieszenia zapytań.

Zarządzanie długiem technicznym w trakcie ewolucji 📉

Każdy system akumuluje dług techniczny z upływem czasu. Ignorowanie go prowadzi do zastojności, a agresywna refaktoryzacja naraża na niestabilność. Wymagana jest zrównoważona strategia utrzymania wartości inwestycji.

Stopniowa modernizacja

Zamiast przepisywania „na raz”, zastosuj wzorzec strangler fig. Stopniowo zastępuj funkcjonalność systemu dziedziczonego nowymi mikroserwisami. Pozwala to na ciągłe wdrażanie, jednocześnie zmniejszając ryzyko.

- Zmniejszanie ryzyka:Jeśli nowy serwis zawiedzie, system dziedziczonego pozostaje aktywny.

- Pętle zwrotne:Użycie w świecie rzeczywistym informuje o rozwoju nowych komponentów.

- Przydział zasobów:Zespoły mogą pracować nad modernizacją bez zatrzymywania działalności biznesowej.

Automatyzacja testów i obserwability

Dług jest zarządzalny tylko wtedy, gdy istnieje widoczność. Kompleksowe rejestrowanie, śledzenie i monitorowanie pozwalają zespołom wczesne wykrywanie spadku wydajności.

- Śledzenie od końca do końca:Śledź żądania przez wiele usług, aby zidentyfikować węzły zatrzasku.

- Automatyczne testy regresyjne:Zapobiegaj temu, by nowy kod naruszał istniejącą funkcjonalność.

- Sprawdzanie stanu:Automatyczna weryfikacja składników systemu zapewnia gotowość.

Bezpieczeństwo i zgodność od samego początku 🔒

Bezpieczeństwo nie może być myślone jako poślednie. Musi być zintegrowane z architekturą od samego początku projektowania. Tradycyjny model brzegowy jest niewystarczający dla systemów rozproszonych.

Architektura Zero Trust

Nigdy nie ufać, zawsze weryfikować. Każde żądanie dostępu musi być uwierzytelnione i upoważnione, niezależnie od lokalizacji.

- Skupienie na tożsamości:Dostęp jest udzielany na podstawie tożsamości użytkownika i kontekstu, a nie lokalizacji sieciowej.

- Najmniejsze uprawnienia:Użytkownicy i usługi otrzymują tylko najmniejsze uprawnienia wymagane.

- Mikro-segmentacja: Ruch sieciowy jest ograniczony do określonych przepływów, ograniczając ruch poziomy.

Automatyzacja zgodności

Wymagania regulacyjne często się zmieniają. Sprawdzanie zgodności oparte na kodzie gwarantuje, że architektura automatycznie spełnia standardy.

- Infrastruktura jako kod: Wdrożenia są kontrolowane wersjami i audytowane.

- Zasady jako kod: Zasady bezpieczeństwa są stosowane przez proces wdrażania.

- Ciągła audytoria: Monitorowanie w czasie rzeczywistym wykrywa odchylenia konfiguracji.

Ramowa oceny inwestycji 📊

Jak decydujesz, który wzorzec pasuje do Twojej organizacji? Strukturalna ramowa oceny pomaga dopasować wybory technologiczne do celów biznesowych.

| Wzorzec | Najlepsze zastosowanie | Złożoność | Skalowalność |

|---|---|---|---|

| Monolityczny | Proste aplikacje, małe zespoły | Niska | Pionowa |

| Usługi mikroserwisowe | Złożone dziedziny, duże zespoły | Wysoka | Pozioma |

| Oparte na zdarzeniach | Dane w czasie rzeczywistym, zadania asynchroniczne | Średnia | Wysoka |

| Bezserwerowy | Zmienne obciążenia, nieregularne wykorzystanie | Średnia | Wysoki |

Podczas oceny opcji rozważ następujące metryki:

- Czas wypuszczenia na rynek: Jak szybko nowe funkcje mogą być wypuszczone?

- Całkowity koszt użytkowania: Uwzględnij koszty infrastruktury, utrzymania i personelu.

- Nakłady operacyjne: Ile wysiłku wymaga utrzymanie systemu w działaniu?

- Ryzyko dostawcy: Jaki jest wpływ, jeśli dostawca zmieni warunki lub zakończy działalność?

Tworzenie kultury elastyczności 🔄

Architektura jest tak silna, jak ludzie, którzy ją utrzymują. Inwestowanie w technologię wymaga inwestowania w siłę roboczą. Ciągłe uczenie się i wymiana wiedzy zapobiegają zatorom, w których tylko jedna osoba rozumie kluczowy system.

- Dokumentacja:Dokumenty decyzji architektonicznych (ADRs) zapisują uzasadnienie podejmowanych decyzji.

- Cykle przeglądu:Regularne przeglądy architektury zapewniają, że wzorce pozostają zgodne z celami.

- Eksperymentowanie:Zapewnij czas na prototypowanie nowych technologii w bezpiecznym środowisku.

Poprzez wspieranie kultury, która ceni przejrzystość i ciągłe doskonalenie, organizacje mogą bezpiecznie radzić sobie z przemianami technologicznymi. Celem nie jest eliminacja zmian, ale budowanie systemów, które je przyjmują.

Ostateczne rozważania dotyczące zgodności strategicznej 🎯

Przygotowanie do przyszłości to ciągły proces, a nie jednorazowy projekt. Wymaga on nieustannego nadzoru i gotowości do ewolucji. Przyjmując solidne wzorce architektoniczne, priorytetowo zarządzając danymi i wbudowując bezpieczeństwo w projekt, przedsiębiorstwa mogą zapewnić długoterminową ochronę swoich inwestycji technologicznych. Należy nadal skupiać się na tworzeniu wartości, utrzymaniu zwinności i zapewnieniu, by technologia służyła biznesowi, a nie odwrotnie.

Pamiętaj, że najbardziej odpornymi systemami są te zaprojektowane z myślą o prostocie i modułowości. Unikaj nadmiernego skomplikowania, ale nie zrywaj się na podstawowych zasadach niezawodności i bezpieczeństwa. Równowaga to klucz do zrównoważonego rozwoju w dynamicznej gospodarce cyfrowej.