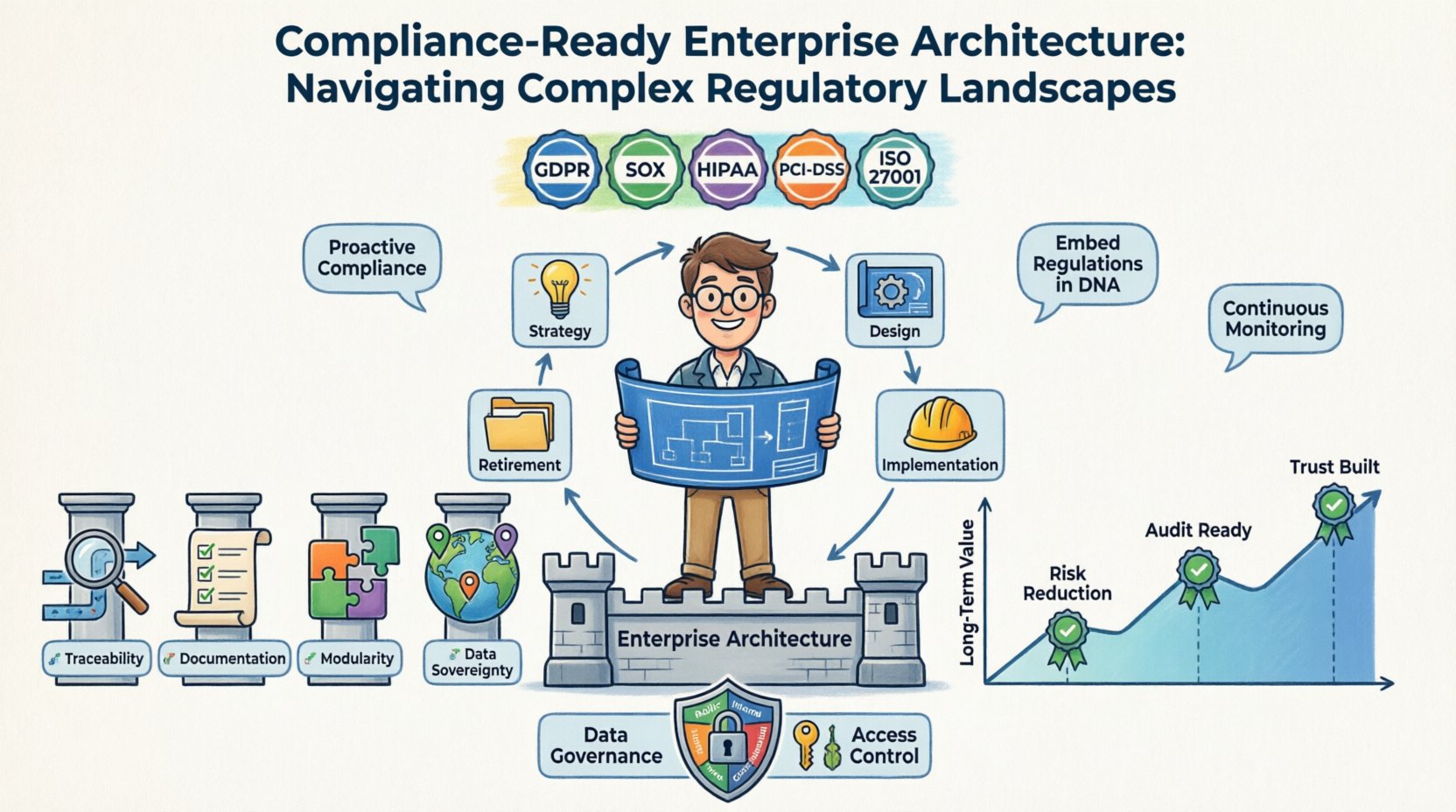

現代のデジタル経済において、技術と規制の交差点はますます複雑化しています。組織は単にビジネス機能を支援するシステムを構築するだけでなく、グローバルな規制機関による厳格な監視に耐えうるデジタル環境を構築しています。エンタープライズアーキテクチャ(EA)はこの取り組みの基盤となり、ITシステムの設計および運用にコンプライアンス要件を直接統合するための必要な構造を提供します。コンプライアンス対応型のエンタープライズアーキテクチャは、法的義務を後から考えるものではなく、組織のテクノロジー基盤の核となるDNAに組み込まれていることを保証します。

本ガイドは、規制の変化に耐えうるアーキテクチャを構築するために必要な手法を検討します。データプライバシー、財務報告、業界固有の義務といった課題に対処します。前向きな姿勢を取ることで、企業はリスクを軽減し、監査の摩擦を減らし、変動の激しい規制環境の中でも運用の継続性を維持できます。

🌐 規制の迷宮:課題を理解する

規制コンプライアンスの状況は、分割されており、常に変化しています。今日の準拠が明日には不十分になる可能性があります。企業は、データ、財務、セキュリティ、プライバシーを規制するそれぞれ異なる法律を持つ複数の管轄区域で事業を展開しています。これらの違いを無視すると、深刻な罰則、評判の損ないや運用の停止につながる可能性があります。

主要な規制要因には以下が含まれます:

- 一般データ保護規則(GDPR):EU市民の個人データの取り扱いを規定し、同意、消去の権利、データの移転可能性を重視しています。

- サルマンズ・オクスリー法(SOX):米国の上場企業に対して、厳格な財務報告基準および内部統制を義務付けています。

- 健康保険移転および責任法(HIPAA):医療分野における機密性の高い患者の健康情報を保護します。

- 決済カード産業データセキュリティ基準(PCI-DSS):クレジットカード情報の安全な取り扱いを確保します。

- カリフォルニア消費者プライバシー法(CCPA):カリフォルニア州住民にデータプライバシー権を拡大し、GDPRと類似していますが、州レベルの独自の特徴があります。

これらのフレームワークはそれぞれ独自の技術的要件を課します。たとえば、GDPRはデータ最小化を要求する一方、SOXは改ざん不可能な監査ログを要求します。エンタープライズアーキテクチャは、しばしば矛盾するこれらの要件を調和させつつ、テクノロジー環境を分割せずに済ませる必要があります。

🧱 コンプライアンスアーキテクチャの柱

コンプライアンス対応力を達成するためには、アーキテクチャは特定の基盤となる柱の上に成り立つ必要があります。これらの原則が設計意思決定を導き、すべてのコンポーネントが全体のコンプライアンス姿勢に貢献することを保証します。

1. エンドツーエンドのトレーサビリティ 🔗

すべてのデータ要素およびビジネスプロセスはトレーサブルでなければなりません。規制機関が特定の顧客データの発生元や、財務取引の処理方法を尋ねた場合、アーキテクチャは即座に回答できる必要があります。これには、データソースと利用ポイントを結ぶ明確なデータラインレージマップを維持する必要があります。

2. 文書化と標準化 📝

コンプライアンスはしばしば証拠の問題です。アーキテクトは、設計意思決定、セキュリティコントロール、データフローが厳密に文書化されていることを確認しなければなりません。標準化されたパターンは曖昧さを減らし、監査時に準拠を示すことを容易にします。

3. モジュラリティと抽象化 🧩

規制は頻繁に変化します。堅固でモノリシックな構造に基づくアーキテクチャは、適応が困難です。モジュラリティにより、チームは新しい基準を満たさないコンポーネントをシステム全体を再構築することなく交換できます。抽象化レイヤーは、複雑なコンプライアンスロジックをビジネスロジックから隠蔽し、更新の影響を最小限に抑えます。

4. データ主権とローカリゼーション 🌍

多くの規制が、データが物理的に存在できる場所を規定しています。アーキテクチャは、情報が承認された境界内に留まるように、ジオレプリケーションおよびデータ所在制御をサポートしなければなりません。これは、管轄区域の境界を尊重する分散型設計を必要とする場合が多いです。

⚙️ コンプライアンスをEAライフサイクルに統合する

コンプライアンスは完成したシステムに後から取り付けるものではありません。エンタープライズアーキテクチャのライフサイクル全体に組み込まれるべきです。これにより、ガバナンスが反応型ではなく、予防型になることが保証されます。

- 戦略と計画:規制要件は早期に特定される。コンプライアンス目標はビジネス目標と並行して設定される。この段階では、法規制をビジネス機能にマッピングする作業が行われる。

- アーキテクチャ設計:制御機能はソリューションに組み込まれる。セキュリティパターン、暗号化基準、アクセス制御は規制文脈に基づいて選定される。アーキテクチャ意思決定記録(ADR)は、特定のコンプライアンス選択がなぜ行われたかを記録する。

- 実装:開発チームはアーキテクチャの設計図に従う。自動テストにより、コードがデプロイ前にセキュリティおよびプライバシー基準を遵守していることを保証する。

- 運用とモニタリング:継続的なモニタリングにより、コンプライアンスのベースラインからの逸脱が検出される。データの流れが境界を越えたり、アクセスパターンに疑わしい兆候が見られるとアラートが発動する。

- 廃棄:システムが廃止される際には、データは保持ポリシーに従って安全に処分されなければならない。アーキテクチャは、データが適切に消去またはアーカイブされることを保証する。

📋 主なフレームワークおよび基準の比較

異なるフレームワークの細部を理解することは、アーキテクトが適切な制御を選び出すのに役立つ。以下の表は、主要な基準の主な焦点領域を示している。

| フレームワーク | 主な焦点 | 重要なアーキテクチャ要件 | 典型的な業界 |

|---|---|---|---|

| GDPR | 個人データのプライバシー | 同意管理、データ消去メカニズム | すべて(EU事業) |

| SOX | 財務報告 | 改ざん不可能な監査ログ、アクセス制御 | 上場企業 |

| HIPAA | 医療情報 | 静的・送信中暗号化、ロールベースアクセス | 医療業界 |

| PCI-DSS | 決済セキュリティ | ネットワークセグメンテーション、トークン化 | 小売 / 財務 |

| ISO 27001 | 情報セキュリティ | セキュリティマネジメントシステム、リスクアセスメント | すべて |

アーキテクトは、これらの要件を相互参照して重複部分を特定する必要があります。たとえば、財務データと健康情報の両方を扱う組織は、SOXおよびHIPAAの両方の要件を満たさなければならず、アクセス制御およびログ記録という共通のニーズを備えています。

🔒 データガバナンスとプライバシー工学

データは、大多数の規制フレームワークにおける中心的資産です。ガバナンスはポリシー層であり、プライバシー工学は技術的実装です。これらは一体となって、機密情報の守りを形成します。

分類とタグ付け

すべてのデータが同じリスクを伴うわけではありません。アーキテクチャは、データの機密性に基づいて自動的に分類すべきです。個人識別情報(PII)は、公開されたマーケティングデータよりも厳格な取り扱いが必要です。自動タグ付けにより、下流のシステムがこのデータを適切に扱うことが保証されます。

暗号化とトークン化

暗号化により、不正なユーザーがデータを読むことができなくなります。データが送信中または保存中である場合、暗号化は不可欠です。トークン化は、機密データを非機密な同等物に置き換え、コンプライアンス監査の範囲を縮小します。トークン化されたデータベースが侵害されても、実際のデータは安全です。

アクセス制御モデル

ゼロトラスト原則がここでは特に重要です。アクセスは、必要な情報のみを知る必要がある場合にのみ許可されるべきです。ロールベースアクセス制御(RBAC)および属性ベースアクセス制御(ABAC)は、これらのポリシーをプログラム的に実行するのに役立ちます。ユーザー権限の定期的な見直しにより、権限の過剰な拡大を防ぎます。

データ保持ポリシー

規制は、データをどのくらいの期間保持すべきか、いつ破棄すべきかをしばしば規定しています。アーキテクチャは、自動化された保持スケジュールを強制しなければなりません。これにより、不要なリスクや責任を引き起こすデータの蓄積を防ぎます。

🛡️ 監査可能性とリスク管理

コンプライアンスはしばしば監査を通じて確認されます。アーキテクチャは、証拠収集をスムーズに行えるようにすることで、このプロセスを支援しなければなりません。手動での証拠収集は、誤りや遅延の原因になります。

- 集中型ログ記録:すべての重要な操作はログを生成すべきです。これらのログは改ざんを防ぐために集中管理されなければなりません。誰が、何を、いつ、どこから行ったかを記録する必要があります。

- 不可変ストレージ:ログストレージは、一度書き込み可能で複数回読み取り可能な(WORM)ものにするべきです。これにより、非コンプライアンスを隠すために履歴記録が改ざんされることが防がれます。

- リアルタイム監視:自動化ツールは異常をスキャンすべきです。異常なアクセスパターンやデータ漏出の試みは、即時アラートを発動すべきです。

- リスクアセスメントの統合:アーキテクチャの意思決定はリスク登録とリンクされるべきです。高リスクのコンポーネントには、より厳格なテストと監視が必要です。

これらの機能を組み込むことで、組織は反応型の監査姿勢から継続的なコンプライアンスモデルへと移行します。これにより、定期的な外部監査に伴うストレスとコストが削減されます。

🔮 未来の規制への対応

規制環境は静的ではありません。新しい技術は新たなリスクをもたらします。人工知能、クラウドコンピューティング、およびインターネット・オブ・シングス(IoT)は、新しいコンプライアンス課題をもたらします。

AIとアルゴリズムの責任性

AIに関する新たな規制は、バイアス、透明性、説明可能性に注目している。アーキテクチャはモデルガバナンスを支援しなければならない。これにはアルゴリズムのバージョン管理、トレーニングデータのソース追跡、監査担当者に説明可能な意思決定を保証することが含まれる。

クラウドおよびサードパーティリスク

組織がクラウドへ移行するにつれて、プロバイダーの責任を引き継ぐことになる。しかし、コンプライアンスは顧客の責任であるままである。アーキテクチャは、共有責任モデルを明確に定義しなければならない。契約および技術的制御は、選択したクラウド環境と整合している必要がある。

グローバルなデータフロー

データローカリゼーション法がますます一般的になっている。国境を越えるデータ移転には、特定の法的メカニズムと技術的保護措置が必要である。アーキテクチャは、国境を越えた不正なデータ移動を防ぐためのデータ所在制御をサポートしなければならない。

🤝 アーキテクチャチーム内でのコンプライアンス文化の構築

技術だけではコンプライアンスの問題を解決できない。システムを設計・構築する人々は、規制の文脈を理解しなければならない。トレーニングと協働が不可欠である。

- 定期的なトレーニング:アーキテクトおよび開発者は、新しい法律について継続的な教育を受ける必要がある。コンプライアンス担当者は、設計レビューのプロセスに参加すべきである。

- 共有責任:コンプライアンスは法務チームの単独の機能ではない。IT、運用、ビジネス部門全体で共有される負担である。

- フィードバックループ:監査はアーキテクチャの改善につながるべきである。過去の指摘から得た教訓は、将来の設計に組み込まれるべきである。

コンプライアンスを制約ではなく品質の要素として捉える文化を育むことで、より良い結果が得られる。チームがルールの背後にある「なぜ」を理解しているとき、より良いシステムが構築される。

📈 長期的な価値の維持

コンプライアンス対応型のエンタープライズアーキテクチャを構築することは、安定性への投資である。罰金や法的措置のリスクを低減する。顧客およびパートナーとの信頼関係を築く。規制上の障壁を事前に回避することで、新市場への展開をスムーズにする。

このアプローチを優先する組織は、競争上の優位性を得る。新しい法律に対応するためにシステムを常に改造しなくてもよいので、スケーリングが速くなる。アーキテクチャはビジネスとともに進化し、成長がセキュリティや法的合致性を犠牲にすることなく実現される。

最終的に目指すのはレジリエンスである。レジリエントなアーキテクチャは規制の嵐に耐える。基盤となる構造が法遵守を保証するため、組織はイノベーションに集中できる。これらの原則に従うことで、企業は複雑な規制環境を自信を持って、明確に乗り越えることができる。