Dans l’entreprise moderne, la technologie évolue plus rapidement que les cycles traditionnels d’approvisionnement ne peuvent le supporter. Les dirigeants font face à un flux constant de nouveaux outils, plateformes et méthodologies. Sans approche structurée, ce flux peut entraîner une informatique en ombre, des architectures fragmentées et des investissements perdus. Un cadre robustecadre de veille technologique fournit la discipline nécessaire pour identifier, évaluer et intégrer des solutions émergentes tout en maintenant l’alignement avec les objectifs d’architecture d’entreprise. Ce guide décrit les composants essentiels de ce cadre, garantissant que l’innovation génère de la valeur sans compromettre la stabilité. 🏗️

Pourquoi un cadre formel de veille est-il important 🤔

L’architecture d’entreprise (EA) ne consiste pas seulement à documenter les systèmes actuels ; elle vise à orienter l’organisation vers un état futur. Lorsque les équipes adoptent des technologies de manière isolée, la dette technique s’accumule rapidement. Un processus formel de veille atténue ce risque en introduisant des contrôles et des équilibres.

Les principaux avantages incluent :

- Alignement stratégique : Assure que les nouveaux outils soutiennent les objectifs métiers plutôt que de détourner les ressources.

- Atténuation des risques : Identifie les risques liés à la sécurité, à la conformité et aux opérations avant un déploiement à grande échelle.

- Efficacité des coûts : Empêche les investissements redondants et les frais de licence superflus.

- Évolutivité : Vérifie que les solutions peuvent évoluer parallèlement à l’organisation.

- Interopérabilité : Confirme que les nouveaux systèmes peuvent communiquer efficacement avec l’infrastructure héritée.

Sans ce cadre, les organisations tombent souvent dans le piège du « syndrome de l’objet brillant », où l’attention est attirée par la dernière tendance sans vérifier son utilité concrète. L’objectif n’est pas de résister au changement, mais de le gérer avec intention.

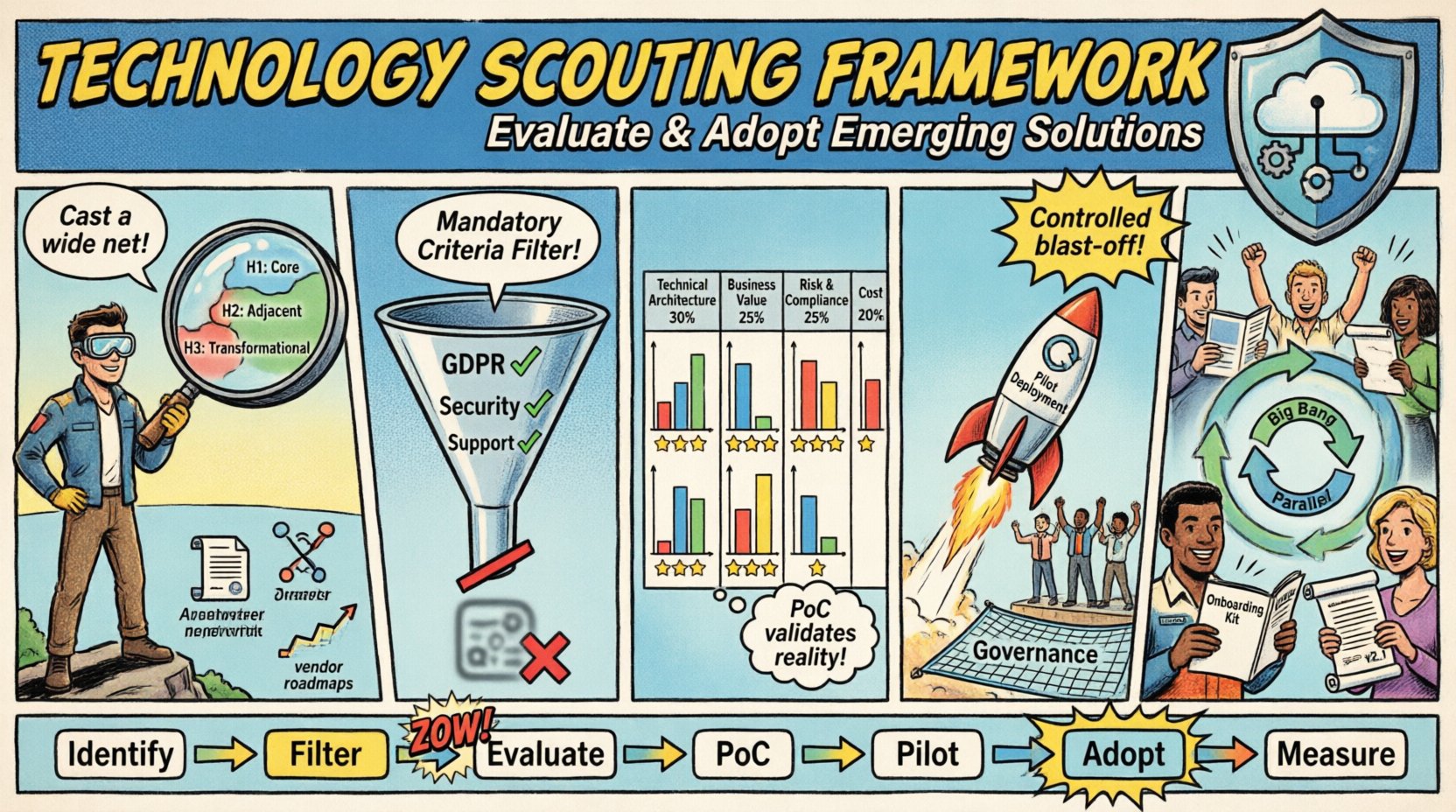

Phase 1 : Découverte et identification 🔍

La première étape du cadre de veille technologique consiste à identifier les candidats potentiels. Cette phase consiste à élargir le champ d’observation tout en restant concentré sur les priorités stratégiques de l’organisation.

1.1 Définir les horizons d’innovation

Toutes les technologies n’ont pas le même objectif. Catégorisez les solutions potentielles en fonction de leur calendrier et de leur impact :

- Horizon 1 (Principal) : Améliorations des systèmes existants. Concentration sur l’efficacité et la réduction des coûts.

- Horizon 2 (Voisin) : Extensions vers de nouveaux marchés ou de nouvelles capacités. Concentration sur la croissance et l’intégration.

- Horizon 3 (Transformationnel) : Changements radicaux dans la manière dont l’activité opère. Concentration sur la disruption et la préparation à l’avenir.

En catégorisant les opportunités, les architectes peuvent allouer les ressources de manière appropriée. Les initiatives de l’horizon 1 exigent des tests rigoureux de stabilité, tandis que les projets de l’horizon 3 peuvent tolérer un risque plus élevé pour un gain potentiel plus important.

1.2 Sources d’intelligence

Le repérage efficace repose sur des flux d’information diversifiés. Se fier à une seule source crée des points aveugles. Les organisations doivent surveiller :

- Rapports d’analystes de l’industrie : Évaluations indépendantes des tendances du marché et de la maturité des fournisseurs.

- Réseaux de pairs : Échanges avec d’autres organisations confrontées à des défis similaires.

- Forums de la communauté : Discussions techniques portant sur les subtilités de mise en œuvre et les pièges courants.

- Retours internes : Informations provenant des équipes de développement et des utilisateurs finaux qui rencontrent des limites avec les outils actuels.

- Roadmaps des fournisseurs : Comprendre la direction que les fournisseurs de technologies donnent à leurs produits.

Mettre en place une équipe ou un comité dédié pour recueillir ces informations garantit une cohérence. Ce groupe agit comme le centre névralgique de toutes les activités de repérage, évitant les efforts fragmentés au sein des départements.

Phase 2 : Évaluation initiale et filtrage 🧹

Dès que des solutions potentielles sont identifiées, elles doivent être filtrées selon les exigences de base. Cette étape évite un investissement important dans des technologies inadaptées à l’environnement.

2.1 Liste de contrôle des critères obligatoires

Avant de procéder à une analyse détaillée, appliquez un filtre de validation/échec basé sur des contraintes impératives :

- Conformité : La solution respecte-t-elle les réglementations sur la confidentialité des données (par exemple, RGPD, HIPAA) ?

- Sécurité : Les normes de sécurité (par exemple, chiffrement, authentification multifacteur) sont-elles respectées ou dépassées ?

- Support : Un modèle de support viable est-il disponible pour les problèmes à l’échelle d’une entreprise ?

- Modèle de licence : La structure des prix est-elle en accord avec les plans financiers et les cycles budgétaires ?

- Stratégie de sortie : Les données peuvent-elles être exportées si la relation prend fin ?

Si une solution échoue à l’un des critères obligatoires, elle est immédiatement éliminée. Cela permet d’économiser du temps et des ressources qui auraient autrement été consacrés à une analyse approfondie.

2.2 Analyse des écarts de conformité

Pour les solutions passant le filtre obligatoire, effectuez une analyse de conformité de haut niveau. Comparez les capacités de la nouvelle solution aux normes architecturales actuelles.

- Points d’intégration : Comment cela s’intégrera-t-il à l’écosystème d’API existant ?

- Modèle de données : Le schéma des données est-il en accord avec les stratégies de gestion des données maîtres ?

- Authentification : Peut-il s’intégrer au fournisseur d’identité ?

- Infrastructure : Fonctionne-t-il en local, dans un nuage spécifique ou en tant que SaaS ?

Cette analyse met en évidence les domaines où une personnalisation pourrait être nécessaire. Une personnalisation importante indique souvent un mauvais ajustement, car elle augmente la charge de maintenance et la complexité des mises à jour.

Phase 3 : Évaluation approfondie et notation 📊

Les solutions qui passent le filtre initial entrent dans la phase d’évaluation approfondie. Des métriques quantitatives et qualitatives sont appliquées ici pour déterminer la valeur relative.

3.1 La matrice d’évaluation

Utilisez un modèle de notation pondérée pour comparer objectivement les finalistes. Attribuez des poids en fonction des priorités organisationnelles. Une solution moins chère mais moins sécurisée peut obtenir une note plus faible qu’une alternative légèrement plus coûteuse mais hautement sécurisée.

| Catégorie | Poids | Critères | Note (1-5) |

|---|---|---|---|

| Architecture technique | 30% | Évolutivité, conception d’API, modularité | |

| Valeur métier | 25% | ROI, Délai de rendement, Complétude des fonctionnalités | |

| Risques et conformité | 25% | Position en matière de sécurité, conformité réglementaire, stabilité du fournisseur | |

| Coût de possession | 20% | Licences, mise en œuvre, maintenance, formation |

Remarque : Les poids ci-dessus sont des exemples. Ajustez-les en fonction des besoins spécifiques du projet. Pour une institution financière, le poids de Risques et conformité doit être nettement plus élevé. Pour une start-up, le délai de rendement pourrait avoir une importance plus grande.

3.2 Preuve de concept (PoC)

Les chiffres sur une feuille de calcul ne racontent pas toute l’histoire. Une preuve de concept valide la solution dans un environnement réel.

- Limitation du périmètre :Définissez un périmètre clair et limité pour la PoC. Elle ne doit pas être une mise en œuvre complète.

- Critères de succès :Établissez des indicateurs précis de succès (par exemple, « Réduire la latence de 20 % », « Permettre 50 utilisateurs simultanés »).

- Durée :Tenez-le court (par exemple, 2 à 4 semaines) pour maintenir l’élan.

- Équipe :Incluez à la fois le personnel technique et les parties prenantes métier pour obtenir des retours diversifiés.

Pendant la PoC, documentez les points de friction. Si l’expérience utilisateur est confuse ou la documentation sommaire, c’est un signal d’alerte. La capacité technique ne garantit pas l’utilisabilité.

Phase 4 : Sélection et déploiement pilote 🚀

Une fois la meilleure option sélectionnée, passez à un déploiement pilote contrôlé. Cela comble le fossé entre l’évaluation et l’adoption complète.

4.1 Définition du périmètre du pilote

Sélectionnez une unité métier non critique ou un sous-ensemble spécifique de données pour le pilote. Cela minimise les risques en cas d’échec de la solution. Le pilote doit imiter au plus près les conditions de production sans affecter les opérations critiques.

- Groupe d’utilisateurs :Choisissez un groupe d’utilisateurs avancés capables de fournir des retours détaillés.

- Calendrier :Fixez une date de début et une date de fin. Les pilotes traînent souvent sans délais clairs.

- Canal de support :Mettez en place un canal dédié aux problèmes du pilote pour garantir une résolution rapide.

4.2 Intégration avec la gouvernance

Même pendant le pilote, les processus de gouvernance doivent être respectés. Les revues de sécurité, les tickets de gestion des modifications et les validations architecturales ne doivent pas être sautés. Cela garantit que lorsque la solution passera en production, elle sera déjà conforme.

Phase 5 : Adoption complète et intégration 🔄

Les pilotes réussis conduisent à une adoption complète. Cette phase se concentre sur la migration, la formation et le soutien à long terme.

5.1 Stratégie de migration

Planifiez la transition de l’ancien au nouveau avec soin. Les stratégies courantes incluent :

- Big Bang :Passer complètement à la nouvelle solution à une date précise. Risque élevé, récompense élevée.

- Déploiement progressif : Déployer par région, département ou groupe d’utilisateurs. Moins de risques, délais plus longs.

- Exécution en parallèle : Faire fonctionner les deux systèmes simultanément pendant une période. Assure l’exactitude des données, mais double la charge de travail.

Choisissez la stratégie en fonction de la criticité du système et de la tolérance au désordre.

5.2 Transfert des connaissances

La technologie n’est bonne que dans la mesure où les personnes qui l’utilisent le sont. Investissez dans la formation et la documentation.

- Documentation interne : Créer des diagrammes d’architecture et des guides d’intégration.

- Manuels utilisateurs : Développer des guides basés sur les rôles pour les utilisateurs finaux.

- Sessions de formation : Organiser des ateliers pour démontrer les nouveaux flux de travail.

- Guides de support : Équiper les équipes d’assistance technique des étapes de dépannage.

L’échec du transfert des connaissances conduit souvent à l’existence de systèmes informatiques parallèles (shadow IT), où les utilisateurs contournent le nouveau système parce qu’ils ne le comprennent pas.

Gouvernance et gestion des parties prenantes 👥

Dans tout le cadre, la gouvernance assure la responsabilité. Des rôles clairs évitent la confusion et le paralysisme décisionnel.

6.1 Rôles et responsabilités

| Rôle | Responsabilité |

|---|---|

| Architecte d’entreprise | Assure l’alignement avec la stratégie à long terme et les normes. |

| Officier de sécurité | Valide le niveau de sécurité et les exigences de conformité. |

| Parrain commercial | Définit la valeur commerciale et approuve le budget. |

| Chef technique | Surveille la mise en œuvre et la faisabilité technique. |

| Achats | Gère les contrats, les licences et les relations avec les fournisseurs. |

6.2 Gestion du changement

Introduire une nouvelle technologie change la manière dont les personnes travaillent. La résistance est naturelle. Il faut y répondre par une communication transparente.

- Expliquez le pourquoi :Exprimez clairement pourquoi ce changement a lieu.

- Mettez en évidence les avantages :Montrez comment ce changement rend les emplois individuels plus faciles.

- Écoutez les préoccupations :Créez des boucles de retour pour traiter les craintes et les problèmes.

- Célébrez les succès :Reconnaissez les premiers adoptants et les réussites.

Pièges à éviter ⚠️

Même avec un cadre, les organisations peuvent commettre des erreurs. Être conscient des pièges courants aide à les éviter.

- Ignorer le coût total de possession :Se concentrer uniquement sur les frais de licence ignore les coûts d’implémentation, de formation et de maintenance.

- Verrouillage fournisseur :Choisir des solutions qui rendent difficile le changement de fournisseur à l’avenir.

- Sauter les revues de sécurité :Accélérer le déploiement sans évaluation de sécurité appropriée.

- Surconception :Essayer de faire en sorte que la solution s’adapte à chaque cas extrême plutôt que au cas d’utilisation principal.

- Ignorer l’expérience utilisateur :Un outil puissant est inutile si les utilisateurs le trouvent frustrant.

Mesurer le succès 📈

Après l’adoption, le cadre doit valider que l’investissement a donné des résultats. Définissez les indicateurs clés de performance (KPI) dès le départ.

- Taux d’adoption :Pourcentage des utilisateurs ciblés qui utilisent activement le système.

- Indicateurs de performance :Latence, disponibilité et débit comparés aux niveaux de référence.

- Économies de coûts :Réduction des frais de licence ou des dépenses opérationnelles.

- Réduction des incidents : Moins de bogues ou de tickets de support liés au vieux système.

- Délai de mise sur le marché :Vitesse de mise en œuvre de nouvelles fonctionnalités ou capacités.

Des revues régulières (trimestrielles ou semestrielles) assurent que la technologie continue de répondre aux besoins. Si une solution ne correspond plus aux objectifs commerciaux, le cadre doit permettre son abandon. La technologie n’est pas statique ; elle doit évoluer ou être mise au rebut.

Amélioration continue 🔄

Le cadre de veille technologique n’est pas un projet ponctuel. C’est un processus vivant qui évolue avec l’organisation.

- Critères de revue : Mettre à jour les critères d’évaluation lorsque les normes de sécurité ou les objectifs commerciaux évoluent.

- Mettre à jour les fournisseurs : Réévaluer régulièrement les fournisseurs actuels par rapport au marché.

- Boucles de retour :Intégrer les leçons tirées des projets passés dans la veille future.

- Formation :Tenir l’équipe de veille informée des technologies émergentes.

En traitant le cadre comme un cycle d’amélioration continue, l’organisation conserve sa souplesse. Cette approche garantit que la technologie reste un levier plutôt qu’une contrainte.

Résumé des étapes du cadre 📝

- Identifier : Recueillir les opportunités alignées sur la stratégie.

- Filtrer : Appliquer les contrôles obligatoires de conformité et de sécurité.

- Évaluer :Noter les solutions à l’aide d’une matrice pondérée.

- Mise en œuvre (PoC) :Tester dans un environnement limité.

- Pilote :Déployer sur un petit groupe avec un support.

- Adopter :Déploiement complet avec formation et migration.

- Mesurer : Suivez les indicateurs clés de performance et itérez.

Mettre en place cette structure apporte de l’ordre au chaos. Elle permet aux architectes d’entreprise de prendre des décisions fondées sur les données et la stratégie plutôt que sur la mode. Le résultat est un paysage technologique résilient, adaptable et axé sur la valeur. 🏁