Dans l’économie numérique moderne, l’intersection entre la technologie et la réglementation est devenue de plus en plus complexe. Les organisations ne construisent plus seulement des systèmes pour soutenir leurs fonctions commerciales ; elles conçoivent des environnements numériques qui doivent résister à un examen rigoureux de la part des autorités réglementaires mondiales. L’architecture d’entreprise (EA) constitue le pilier de cette démarche, offrant la structure nécessaire pour intégrer directement les exigences de conformité dans la conception et le fonctionnement des systèmes informatiques. Une architecture d’entreprise prête à la conformité garantit que les obligations légales ne sont pas considérées comme des après-pensées, mais intégrées au cœur même de la pile technologique de l’organisation.

Ce guide explore les méthodologies nécessaires pour construire une architecture résiliente face aux évolutions réglementaires. Il aborde les défis liés à la confidentialité des données, à la reporting financier et aux obligations spécifiques à certains secteurs. En adoptant une posture proactive, les entreprises peuvent atténuer les risques, réduire les frictions lors des audits et maintenir la continuité opérationnelle au sein d’un environnement réglementaire instable.

🌐 Le labyrinthe réglementaire : comprendre le défi

Le paysage de la conformité réglementaire est fragmenté et dynamique. Ce qui constitue une conformité aujourd’hui peut s’avérer insuffisant demain. Les entreprises opèrent dans plusieurs juridictions, chacune ayant son propre ensemble de lois régissant les données, la finance, la sécurité et la vie privée. Ignorer ces nuances peut entraîner des sanctions sévères, des dommages à la réputation et des arrêts opérationnels.

Les principaux moteurs réglementaires incluent :

- Règlement général sur la protection des données (RGPD) :Règle la manière dont les données personnelles des citoyens de l’UE sont traitées, en mettant l’accent sur le consentement, le droit à l’effacement et la portabilité des données.

- Loi Sarbanes-Oxley (SOX) :Exige des normes strictes de reporting financier et des contrôles internes pour les sociétés cotées aux États-Unis.

- Loi sur la portabilité et la responsabilité des assurances santé (HIPAA) :Protège les informations sensibles sur la santé des patients dans le secteur de la santé.

- Norme de sécurité des données du secteur des cartes de paiement (PCI-DSS) :Assure un traitement sécurisé des informations de carte de crédit.

- Loi sur la confidentialité des consommateurs en Californie (CCPA) :Étend les droits à la confidentialité des données aux résidents de Californie, de manière similaire au RGPD, mais avec des particularités propres au niveau de l’État.

Chacun de ces cadres impose des exigences techniques uniques. Par exemple, le RGPD exige la minimisation des données, tandis que le SOX exige des traces d’audit immuables. L’architecture d’entreprise doit concilier ces exigences souvent contradictoires sans fragmenter le paysage technologique.

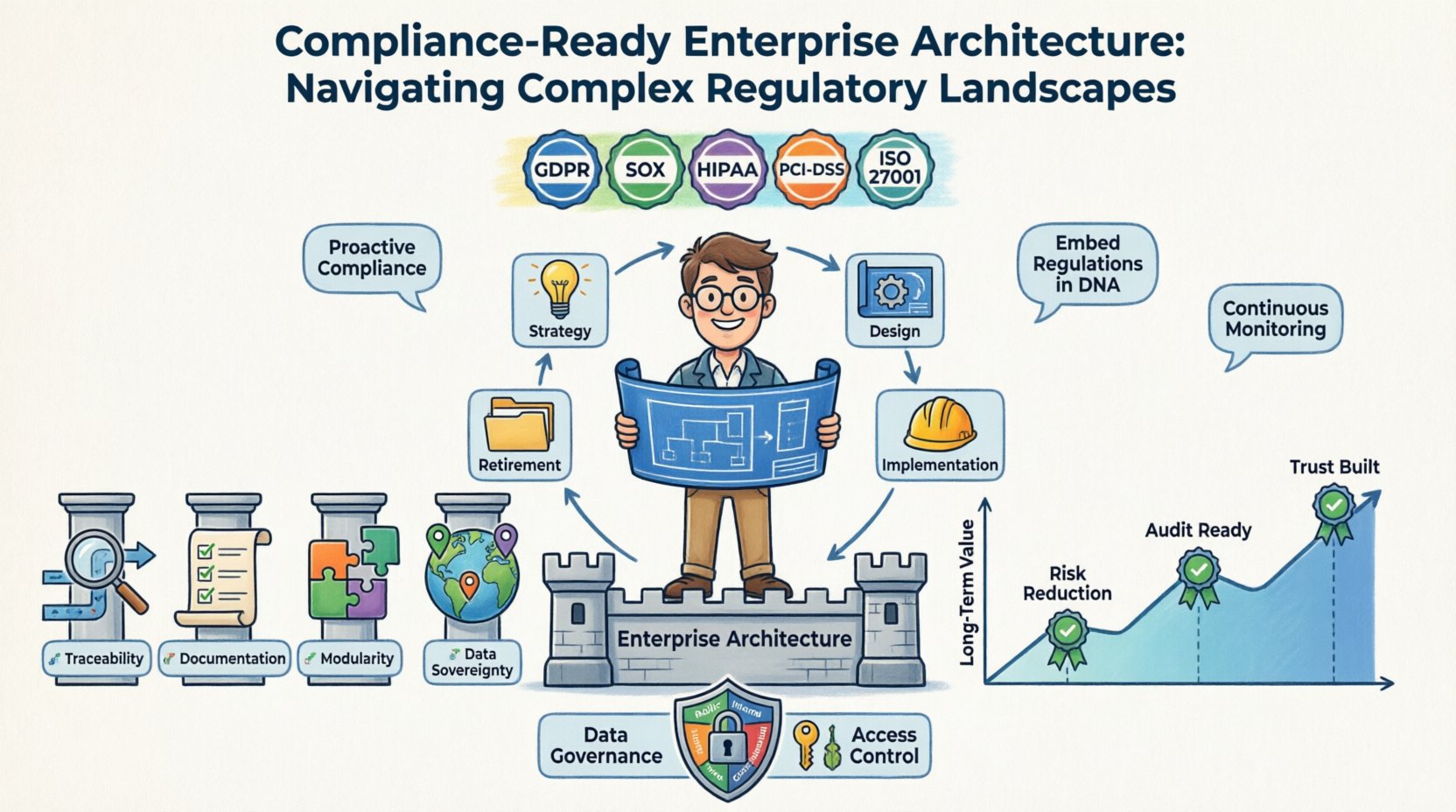

🧱 Les piliers d’une architecture conforme

Pour atteindre une préparation à la conformité, l’architecture doit reposer sur des piliers fondamentaux précis. Ces principes guident les décisions de conception, garantissant que chaque composant contribue à la posture globale de conformité.

1. Traçabilité bout à bout 🔗

Chaque élément de données et chaque processus métier doit être traçable. Si une autorité réglementaire demande d’où proviennent des données spécifiques sur un client ou comment une transaction financière a été traitée, l’architecture doit fournir la réponse instantanément. Cela exige la maintenance de cartes de lignée claires qui relient les sources de données à leurs points de consommation.

2. Documentation et standardisation 📝

La conformité repose souvent sur la preuve. Les architectes doivent s’assurer que les décisions de conception, les contrôles de sécurité et les flux de données sont rigoureusement documentés. Les modèles standardisés réduisent l’ambiguïté et facilitent la démonstration de la conformité lors des audits.

3. Modularité et abstraction 🧩

Les réglementations évoluent fréquemment. Une architecture fondée sur des structures rigides et monolithiques est difficile à adapter. La modularité permet aux équipes de remplacer les composants qui ne répondent pas aux nouvelles normes sans reconstruire l’ensemble du système. Les couches d’abstraction masquent la logique de conformité complexe à la logique métier, rendant les mises à jour moins intrusives.

4. Souveraineté des données et localisation 🌍

De nombreuses réglementations précisent où les données peuvent physiquement résider. L’architecture doit soutenir la réplication géographique et les contrôles de résidence des données afin de garantir que les informations restent à l’intérieur des frontières approuvées. Cela exige souvent une conception distribuée respectant les limites juridictionnelles.

⚙️ Intégrer la conformité dans le cycle de vie de l’EA

La conformité ne peut pas être ajoutée à un système terminé. Elle doit être intégrée à l’ensemble du cycle de vie de l’architecture d’entreprise. Cela garantit que la gouvernance est proactive plutôt que réactive.

- Stratégie et planification :Les exigences réglementaires sont identifiées tôt. Les objectifs de conformité sont établis parallèlement aux objectifs commerciaux. Cette phase consiste à associer les lois aux capacités métiers.

- Conception de l’architecture :Les contrôles sont intégrés dans la solution. Les modèles de sécurité, les normes de chiffrement et les contrôles d’accès sont choisis en fonction du contexte réglementaire. Les dossiers des décisions d’architecture (ADRs) documentent les raisons pour lesquelles des choix spécifiques de conformité ont été faits.

- Mise en œuvre :Les équipes de développement suivent les plans architecturaux. Les tests automatisés garantissent que le code respecte les normes de sécurité et de confidentialité avant le déploiement.

- Opérations et surveillance :La surveillance continue détecte les écarts par rapport à la base de conformité. Des alertes sont déclenchées lorsque les flux de données franchissent les limites ou que les modèles d’accès deviennent suspects.

- Mise au rebut :Lorsque les systèmes sont mis hors service, les données doivent être éliminées de manière sécurisée conformément aux politiques de conservation. L’architecture garantit que les données sont effacées ou archivées correctement.

📋 Comparaison des cadres et normes clés

Comprendre les subtilités des différents cadres aide les architectes à choisir les bons contrôles. Le tableau ci-dessous décrit les principaux domaines d’attention des principales normes.

| Cadre | Objectif principal | Exigence architecturale clé | Secteur typique |

|---|---|---|---|

| RGPD | Protection des données personnelles | Gestion du consentement, mécanismes d’effacement des données | Tous (opérations en UE) |

| SOX | Rapport financier | Journaux d’audit immuables, contrôles d’accès | Sociétés cotées |

| HIPAA | Informations de santé | Chiffrement au repos/ en transit, accès basé sur les rôles | Santé |

| PCI-DSS | Sécurité des paiements | Segmentation du réseau, tokenisation | Commerce de détail / Finance |

| ISO 27001 | Sécurité de l’information | Système de gestion de la sécurité, Évaluation des risques | Tout |

Les architectes doivent croiser ces exigences pour repérer les chevauchements. Par exemple, une organisation traitant à la fois des données financières et des informations de santé doit satisfaire à la fois SOX et HIPAA, qui partagent des besoins communs en matière de contrôle d’accès et de journalisation.

🔒 Gouvernance des données et ingénierie de la vie privée

Les données sont l’actif central dans la plupart des cadres réglementaires. La gouvernance est la couche politique, tandis que l’ingénierie de la vie privée est la mise en œuvre technique. Ensemble, elles forment le bouclier autour des informations sensibles.

Classification et balisage

Toutes les données ne comportent pas le même risque. Une architecture doit classifier automatiquement les données en fonction de leur sensibilité. Les informations personnelles (PII) exigent un traitement plus strict que les données marketing publiques. Le balisage automatisé garantit que les systèmes en aval traitent ces données de manière appropriée.

Chiffrement et tokenisation

Le chiffrement rend les données illisibles pour les utilisateurs non autorisés. Il est essentiel pour les données en transit et au repos. La tokenisation remplace les données sensibles par des équivalents non sensibles, réduisant ainsi le périmètre des audits de conformité. Si une base de données tokenisée est compromise, les données réelles restent sécurisées.

Modèles de contrôle d’accès

Les principes Zero Trust s’appliquent fortement ici. L’accès doit être accordé sur la base du besoin de savoir. Le contrôle d’accès basé sur le rôle (RBAC) et le contrôle d’accès basé sur les attributs (ABAC) aident à appliquer ces politiques de manière programmée. Les revues régulières des autorisations des utilisateurs préviennent le phénomène de surcroît de privilèges.

Politiques de conservation des données

Les réglementations fixent souvent la durée pendant laquelle les données doivent être conservées et le moment où elles doivent être détruites. L’architecture doit imposer des calendriers automatisés de conservation. Cela empêche l’accumulation de données qui exposent à des risques ou responsabilités inutiles.

🛡️ Traçabilité et gestion des risques

La conformité est souvent vérifiée par des audits. L’architecture doit faciliter ce processus en rendant la collecte de preuves fluide. La collecte manuelle des preuves est sujette aux erreurs et aux retards.

- Journalisation centralisée :Toutes les actions critiques doivent générer des journaux. Ces journaux doivent être centralisés pour éviter toute falsification. Ils doivent enregistrer qui a fait quoi, quand et depuis où.

- Stockage immuable :Le stockage des journaux doit être en écriture unique, lecture multiple (WORM). Cela garantit que les enregistrements historiques ne peuvent pas être modifiés pour cacher une non-conformité.

- Surveillance en temps réel :Les outils automatisés doivent scanner les anomalies. Les modèles d’accès inhabituels ou les tentatives d’exfiltration de données doivent déclencher des alertes immédiates.

- Intégration de l’évaluation des risques :Les décisions architecturales doivent être liées aux registres des risques. Les composants à haut risque exigent des tests plus rigoureux et une surveillance accrue.

En intégrant ces capacités, l’organisation passe d’une posture réactive aux audits à un modèle de conformité continue. Cela réduit le stress et les coûts associés aux revues externes périodiques.

🔮 S’adapter aux réglementations futures

L’environnement réglementaire n’est pas statique. De nouvelles technologies apportent de nouveaux risques. L’intelligence artificielle, le cloud computing et l’Internet des objets (IoT) introduisent de nouveaux défis en matière de conformité.

IA et responsabilité algorithmique

Les régulations émergentes concernant l’IA se concentrent sur les biais, la transparence et la justifiabilité. L’architecture doit soutenir la gouvernance des modèles. Cela inclut la gestion des versions des algorithmes, le suivi des sources des données d’entraînement, et la garantie que les décisions puissent être expliquées aux auditeurs.

Risques liés au cloud et aux tiers

À mesure que les organisations migrent vers le cloud, elles héritent des responsabilités de leurs fournisseurs. Toutefois, la conformité reste une responsabilité du client. Les architectures doivent définir clairement le modèle de responsabilité partagée. Les contrats et les contrôles techniques doivent être alignés sur l’environnement cloud choisi.

Circulation mondiale des données

Les lois sur la localisation des données deviennent de plus en plus fréquentes. Les transferts transfrontaliers de données exigent des mécanismes juridiques spécifiques et des mesures techniques de protection. Les architectures doivent soutenir des contrôles de résidence des données qui empêchent tout déplacement non autorisé à travers les frontières.

🤝 Construire une culture de conformité au sein des équipes d’architecture

La technologie seule ne peut pas résoudre les problèmes de conformité. Les personnes concevant et développant les systèmes doivent comprendre le contexte réglementaire. La formation et la collaboration sont essentielles.

- Formation régulière :Les architectes et les développeurs ont besoin d’une formation continue sur les nouvelles lois. Les responsables de la conformité doivent faire partie du processus de revue de conception.

- Responsabilité partagée :La conformité n’est pas qu’une fonction de l’équipe juridique. C’est une charge partagée entre les équipes informatiques, les opérations et les unités commerciales.

- Boucles de retour :Les audits doivent aboutir à des améliorations architecturales. Les leçons tirées des constatations passées doivent être intégrées dans les conceptions futures.

Favoriser une culture où la conformité est perçue comme un attribut de qualité plutôt qu’une contrainte conduit à de meilleurs résultats. Lorsque les équipes comprennent le « pourquoi » des règles, elles conçoivent de meilleurs systèmes.

📈 Maintenir une valeur à long terme

Construire une architecture d’entreprise prête à la conformité est un investissement dans la stabilité. Cela réduit le risque de sanctions et d’actions légales. Cela renforce la confiance des clients et des partenaires. Cela facilite l’accès à de nouveaux marchés en anticipant les obstacles réglementaires.

Les organisations qui privilégient cette approche obtiennent un avantage concurrentiel. Elles peuvent croître plus rapidement car elles ne doivent pas constamment réadapter leurs systèmes pour respecter de nouvelles lois. L’architecture évolue avec l’entreprise, garantissant que la croissance ne se fait pas au détriment de la sécurité ou de la légalité.

En fin de compte, l’objectif est la résilience. Une architecture résiliente résiste aux tempêtes réglementaires. Elle permet à l’organisation de se concentrer sur l’innovation tout en assurant que la structure sous-jacente respecte la loi. En suivant ces principes, les entreprises peuvent naviguer dans le paysage réglementaire complexe avec confiance et clarté.