Le paysage numérique évolue à un rythme sans précédent, et avec lui, la surface des menaces s’élargit chaque jour. Pour les directeurs informatiques (CIO), le défi ne consiste plus seulement à assurer la disponibilité ou à optimiser les performances. Il s’agit d’assurer la résilience de l’ensemble de l’écosystème d’entreprise face à des adversaires sophistiqués. L’architecture centrée sur la sécurité représente un changement fondamental passant du correctif réactif à la conception proactive. Cette approche intègre directement les contrôles de sécurité au niveau fondamental de l’architecture d’entreprise, garantissant que la gestion des risques n’est pas une réflexion tardive, mais un pilier fondamental de la stratégie d’entreprise.

Mettre en œuvre ce modèle exige une compréhension approfondie des menaces modernes, un engagement en faveur de l’alignement stratégique et une volonté de restructurer les flux de travail traditionnels. Le guide suivant détaille les composantes essentielles de la construction d’une posture de sécurité solide, qui protège les actifs tout en favorisant l’innovation.

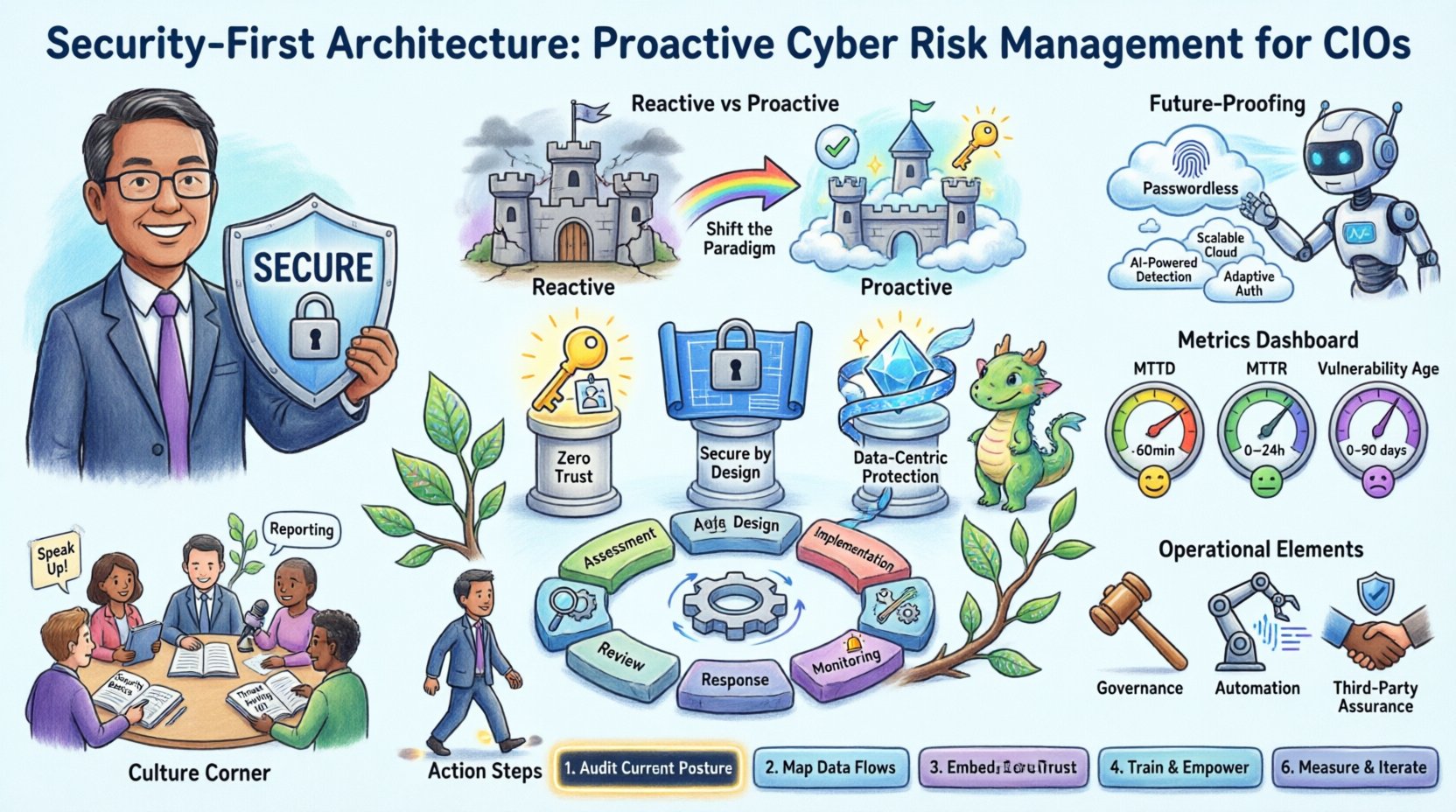

🔄 Le changement de paradigme : Réactif vs. Proactif

Les stratégies informatiques traditionnelles traitaient souvent la sécurité comme une défense de périmètre. Les pare-feux et les contrôles d’accès étaient placés à la périphérie, sous l’hypothèse que tout ce qui se trouvait à l’intérieur était fiable. Ce modèle s’est effondré sous le poids de l’adoption du cloud, du travail à distance et des chaînes d’approvisionnement complexes. Les attaquants n’ont plus besoin de franchir le périmètre ; il leur suffit d’un seul point d’accès compromis pour effectuer une propagation latérale.

La gestion proactive des risques cyber répond à cela en supposant que toute violation est inévitable. L’accent se déplace alors sur la détection, la containment et la récupération rapide. Cela exige un changement de mentalité à travers toute l’organisation, passant de la sécurité comme fonction de contrôle à une fonction d’accompagnement.

Différences clés dans l’approche

-

Modèle ancien : Défendre le périmètre, faire confiance au trafic interne, appliquer les correctifs après la divulgation des vulnérabilités.

-

Modèle centré sur la sécurité : Vérifier chaque transaction, supposer des menaces internes, appliquer les correctifs avant la divulgation des vulnérabilités.

-

Modèle ancien : La sécurité est un centre de coûts et une contrainte de conformité.

-

Modèle centré sur la sécurité : La sécurité est un avantage concurrentiel et un moteur d’activité.

-

Modèle ancien : Équipes isolées avec des responsabilités distinctes.

-

Modèle centré sur la sécurité : Collaboration transversale entre les architectes, les développeurs et les opérations.

🏗️ Piliers fondamentaux de l’architecture centrée sur la sécurité

Construire une architecture résiliente exige le respect de principes spécifiques. Ces principes guident la prise de décision à chaque étape du cycle de vie de l’entreprise, du design initial à la mise hors service.

1. Accès au réseau Zero Trust

Le modèle Zero Trust repose sur le principe de « ne jamais faire confiance, toujours vérifier ». L’identité et l’état du dispositif deviennent le nouveau périmètre. Toute demande d’accès, quelle que soit son origine, doit être authentifiée, autorisée et chiffrée.

-

Moins de privilèges : Les utilisateurs et les systèmes reçoivent uniquement l’accès nécessaire pour accomplir leurs tâches.

-

Micro-segmentation : Le trafic réseau est restreint à des zones spécifiques, limitant la propagation latérale.

-

Validation continue : La confiance n’est pas accordée une fois pour toutes ; elle est réévaluée continuellement en fonction du comportement.

2. Sécurité par conception

Les exigences de sécurité doivent être intégrées à la phase de conception de chaque projet. Attendre la phase de déploiement pour ajouter des contrôles de sécurité conduit souvent à un endettement technique et à une fonctionnalité compromise.

-

Modélisation des menaces :Identifier les vecteurs d’attaque potentiels pendant la phase de planification.

-

Normes de codage sécurisé :Mettre en œuvre des directives visant à prévenir les vulnérabilités courantes telles que les failles d’injection.

-

Vérification de la chaîne d’approvisionnement :Valider les composants tiers avant intégration.

3. Protection centrée sur les données

Les données sont le joyau de toute entreprise. Protéger les données, quelle que soit leur localisation ou leur mouvement, est essentiel.

-

Classification :Étiqueter les données en fonction de leur sensibilité et des exigences réglementaires.

-

Chiffrement :Chiffrer les données au repos et en transit.

-

PDL :Mettre en œuvre des contrôles pour empêcher l’exfiltration non autorisée.

📊 Cadre stratégique de gestion des risques

Les CIO doivent traduire les principes techniques en un cadre stratégique. Ce cadre aligne les investissements en sécurité sur les objectifs métiers. Le tableau ci-dessous décrit les phases fondamentales de ce cadre et leurs actions correspondantes.

|

Phase |

Objectif |

Activités clés |

Parties prenantes |

|---|---|---|---|

|

Évaluation |

Identifier les actifs et les menaces |

Inventaire des actifs, balayage des vulnérabilités, cartographie des risques |

Architectes, Analystes sécurité |

|

Conception |

Intégrer les contrôles |

Modélisation des menaces, revue d’architecture, définition des politiques |

Architectes d’entreprise, DevOps |

|

Mise en œuvre |

Déployer en toute sécurité |

Gestion de configuration, tests automatisés, provisionnement d’accès |

Opérations informatiques, développeurs |

|

Surveillance |

Détecter les anomalies |

Regroupement de journaux, analyse SIEM, analyse comportementale |

Équipe SOC, CISO |

|

Réponse |

Contenir et récupérer |

Procédures d’incident, restauration de sauvegardes, forensic |

Réponse aux incidents, juridique |

|

Revue |

Améliorer et s’adapter |

Analyse post-incident, mises à jour de politiques, formation |

Direction, RH, Sécurité |

🔍 Mettre en œuvre la stratégie de sécurité

Une stratégie sans exécution n’est qu’une déclaration. Les CIO doivent établir des processus opérationnels qui garantissent que les principes de sécurité sont appliqués de manière cohérente.

1. Gouvernance et politique

Des structures de gouvernance claires définissent qui est responsable de quoi. Les politiques doivent être applicables et non seulement des documents théoriques. Elles doivent couvrir la gestion des données, la gestion des accès et la réponse aux incidents.

-

Rôles et responsabilités : Définir des devoirs spécifiques pour les propriétaires de données, les gardiens et les processeurs.

-

Alignement sur la conformité : S’assurer que les politiques respectent les normes réglementaires telles que le RGPD, HIPAA ou SOC 2.

-

Traçabilité des audits : Maintenir des journaux de l’application des politiques et des exceptions.

2. Automatisation et orchestration

Les processus de sécurité manuels sont lents et sujets aux erreurs. L’automatisation permet une réponse rapide aux menaces et une application cohérente des politiques.

-

Infrastructure comme code (IaC) : Définir l’infrastructure à l’aide de code pour garantir que les configurations de sécurité soient automatiquement reproduites.

-

Intégration continue/déploiement continu (CI/CD) : Intégrez des analyses de sécurité dans le pipeline de construction pour détecter les problèmes tôt.

-

SOAR : Utilisez des plateformes d’orchestration, d’automatisation et de réponse aux incidents de sécurité pour simplifier la gestion des incidents.

3. Gestion des risques liés aux tiers

Les entreprises modernes dépendent fortement des fournisseurs et partenaires. Une faille dans la chaîne d’approvisionnement peut compromettre l’ensemble de l’organisation.

-

Vérification : Évaluez le niveau de sécurité du fournisseur avant son intégration.

-

Engagements contractuels : Incluez des clauses de sécurité dans les accords de niveau de service.

-

Surveillance : Surveillez continuellement l’accès et les activités du fournisseur.

👥 Leadership et culture

La technologie seule ne peut pas sécuriser une entreprise. L’élément humain est souvent le maillon faible. Les directeurs informatiques doivent favoriser une culture où la sécurité est la responsabilité de chacun.

1. Formation à la sensibilisation à la sécurité

Une formation régulière tient les employés informés des menaces actuelles. La formation doit être engageante et adaptée aux rôles spécifiques.

-

Simulations de phishing : Testez la vigilance des employés face aux manipulations sociales.

-

Formation adaptée aux rôles : Fournissez des conseils spécifiques aux équipes de développement, RH et financières.

-

Mécanismes de signalement : Créez des canaux simples pour signaler des activités suspectes.

2. Incitations et responsabilité

La sécurité doit être un objectif partagé. Intégrez des indicateurs de sécurité dans les évaluations de performance pour encourager la responsabilité.

-

Indicateurs clés de performance (KPI) : Suivez des indicateurs tels que le délai de mise à jour, le temps de réponse aux incidents et le taux de complétion de la formation.

-

Reconnaissance : Reconnaissez les équipes qui mettent en œuvre de bonnes pratiques de sécurité.

-

Signalement sans blâme : Encouragez le signalement des erreurs afin de favoriser l’apprentissage plutôt que la punition.

📈 Mesure du succès

Pour gérer efficacement les risques, vous devez les mesurer. Les indicateurs clés de performance (KPI) offrent une visibilité sur l’état de santé de la posture de sécurité.

Indicateurs essentiels

-

Temps moyen de détection (MTTD) : Le temps nécessaire pour identifier une menace.

-

Temps moyen de réponse (MTTR) : Le temps nécessaire pour atténuer une menace.

-

Âge des vulnérabilités : Le temps moyen pendant lequel une vulnérabilité reste non corrigée.

-

Statut de conformité : Pourcentage des systèmes respectant les normes de sécurité.

-

Coût des incidents : Impact financier des événements de sécurité.

🔮 Préservation de l’architecture pour l’avenir

Le paysage des menaces est dynamique. De nouvelles technologies comme l’informatique quantique et l’intelligence artificielle introduisent à la fois de nouvelles capacités et de nouveaux risques. Une architecture centrée sur la sécurité doit être adaptable.

Considérations émergentes

-

Sécurité de l’IA : Protéger les modèles contre le poisoning et s’assurer qu’ils ne révèlent pas de données sensibles.

-

Évolution du cloud : S’adapter aux environnements serverless et multi-cloud.

-

Évolution de l’identité : Évoluer vers une authentification sans mot de passe et une vérification biométrique.

-

Ingénierie de la vie privée : Intégrer par défaut des fonctionnalités de protection de la vie privée dans les systèmes.

🚀 Vers l’avant : Étapes concrètes pour les CIO

Mettre en œuvre cette architecture est un parcours, pas une destination. Les CIO peuvent suivre les étapes suivantes pour entamer la transition immédiatement.

-

Effectuer une analyse des écarts : Comparer l’architecture actuelle aux principes centrés sur la sécurité.

-

Créer un centre d’excellence : Créer une équipe dédiée pour piloter la stratégie de sécurité.

-

Investir dans les talents : Recruter et former le personnel aux pratiques modernes de sécurité.

-

Prioriser la réduction de la dette : Allouer des ressources pour corriger les vulnérabilités critiques des systèmes hérités.

-

Impliquer le conseil d’administration : Assurer que la direction exécutive comprend et soutient la stratégie de gestion des risques.

Le chemin vers une entreprise sécurisée exige de la discipline, des investissements et une attention continue. En intégrant la sécurité dans l’ADN de l’organisation, les CIO peuvent protéger leurs actifs tout en stimulant l’innovation. L’objectif n’est pas seulement d’éviter les violations, mais de construire des systèmes qui restent fonctionnels et fiables même sous attaque.

La gestion proactive des risques cybernétiques est la seule stratégie viable pour les entreprises modernes. Elle transforme la sécurité d’un coût en un actif stratégique, assurant la viabilité à long terme dans un environnement numérique de plus en plus hostile.