El panorama digital está evolucionando a un ritmo sin precedentes, y con él, la superficie de amenazas se amplía diariamente. Para los directores de información (CIO), el desafío ya no consiste únicamente en mantener el tiempo de actividad o optimizar el rendimiento. Se trata de garantizar la resiliencia de todo el ecosistema empresarial frente a adversarios sofisticados. La arquitectura de seguridad primero representa un cambio fundamental desde la aplicación de parches reactivos hasta el diseño proactivo. Este enfoque incorpora directamente los controles de seguridad en las capas fundamentales de la arquitectura empresarial, asegurando que la gestión de riesgos no sea una consideración posterior, sino un principio fundamental de la estrategia empresarial.

Implementar este modelo requiere una comprensión profunda de las amenazas modernas, un compromiso con la alineación estratégica y una disposición para reestructurar los flujos de trabajo tradicionales. La siguiente guía detalla los componentes esenciales para construir una postura de seguridad sólida que proteja los activos al tiempo que permite la innovación.

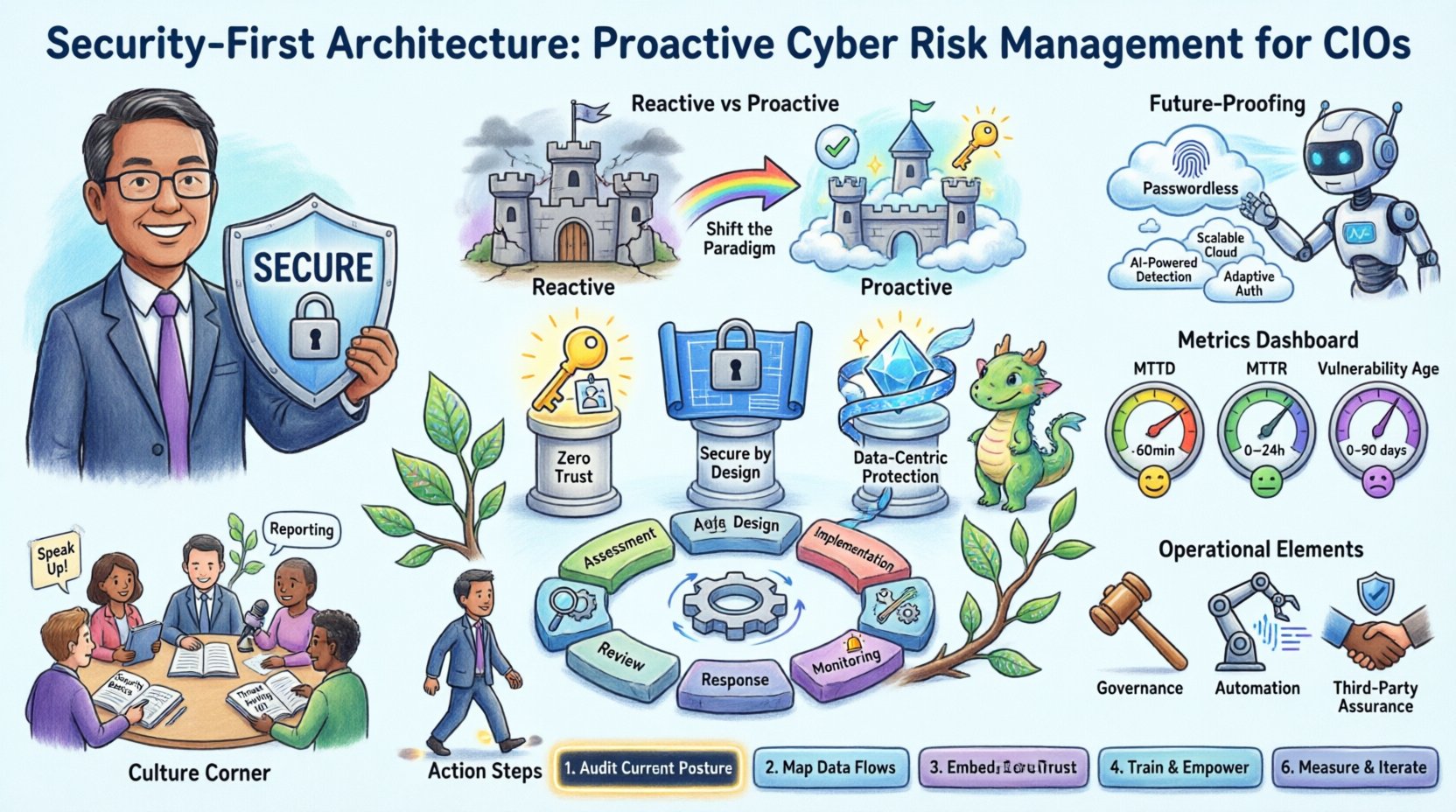

🔄 El cambio de paradigma: Reactivo frente a proactivo

Las estrategias tradicionales de TI trataban a la seguridad como una defensa de perímetro. Los firewalls y los controles de acceso se colocaban en el borde, con la suposición de que todo lo que estaba dentro era de confianza. Este modelo ha colapsado bajo el peso de la adopción en la nube, el trabajo remoto y las cadenas de suministro complejas. Los atacantes ya no necesitan atravesar el perímetro; solo necesitan un punto final comprometido para obtener movimiento lateral.

La gestión proactiva de riesgos cibernéticos aborda esto asumiendo que la brecha es inevitable. La atención se desplaza hacia la detección, el aislamiento y la recuperación rápida. Esto requiere un cambio de mentalidad en toda la organización, pasando de la seguridad como función de control a una función habilitadora.

Diferencias clave en el enfoque

-

Modelo heredado: Defender el perímetro, confiar en el tráfico interno, aplicar parches después de la divulgación de vulnerabilidades.

-

Modelo de seguridad primero: Verificar cada transacción, asumir amenazas internas, aplicar parches antes de la divulgación de vulnerabilidades.

-

Modelo heredado: La seguridad es un centro de costos y una carga de cumplimiento.

-

Modelo de seguridad primero: La seguridad es una ventaja competitiva y un habilitador del negocio.

-

Modelo heredado: Equipos aislados con responsabilidades distintas.

-

Modelo de seguridad primero: Colaboración entre funciones entre arquitectos, desarrolladores y operaciones.

🏗️ Pilares fundamentales de la arquitectura de seguridad primero

Construir una arquitectura resiliente requiere adherirse a principios específicos. Estos principios guían la toma de decisiones en cada etapa del ciclo de vida empresarial, desde el diseño inicial hasta la desactivación.

1. Acceso de red de confianza cero

El modelo de confianza cero opera bajo el principio de «nunca confíes, siempre verifica». La identidad y el estado del dispositivo se convierten en el nuevo perímetro. Cada solicitud de acceso, independientemente de su origen, debe ser autenticada, autorizada y cifrada.

-

Menor privilegio: Los usuarios y los sistemas reciben solo el acceso necesario para realizar sus tareas.

-

Microsegmentación: El tráfico de red se restringe a zonas específicas, limitando el movimiento lateral.

-

Validación continua: La confianza no se concede una vez; se vuelve a evaluar continuamente según el comportamiento.

2. Seguro por diseño

Los requisitos de seguridad deben integrarse en la fase de diseño de cada proyecto. Esperar hasta la fase de despliegue para añadir controles de seguridad con frecuencia conduce a deuda técnica y funcionalidad comprometida.

-

Modelado de amenazas: Identifique vectores de ataque potenciales durante la etapa de planificación.

-

Normas de codificación segura: Imponga pautas que eviten vulnerabilidades comunes como fallas de inyección.

-

Verificación de la cadena de suministro: Valide los componentes de terceros antes de la integración.

3. Protección centrada en los datos

Los datos son la joya de la corona de cualquier empresa. Proteger los datos independientemente de dónde se encuentren o cómo se muevan es fundamental.

-

Clasificación: Etiquete los datos según su sensibilidad y requisitos regulatorios.

-

Cifrado: Cifre los datos en reposo y en tránsito.

-

DLP: Implemente controles para prevenir la extracción no autorizada.

📊 Marco Estratégico para la Gestión de Riesgos

Los CIOs deben traducir los principios técnicos en un marco estratégico. Este marco alinea las inversiones en seguridad con los objetivos empresariales. La tabla a continuación describe las fases principales de este marco y sus acciones correspondientes.

|

Fase |

Objetivo |

Actividades clave |

Partes interesadas |

|---|---|---|---|

|

Evaluación |

Identificar activos y amenazas |

Inventario de activos, escaneo de vulnerabilidades, mapeo de riesgos |

Arquitectos, Analistas de Seguridad |

|

Diseño |

Incorporar controles |

Modelado de amenazas, revisión de arquitectura, definición de políticas |

Arquitectos empresariales, DevOps |

|

Implementación |

Implementar de forma segura |

Gestión de configuración, pruebas automatizadas, provisionamiento de acceso |

Operaciones de TI, Desarrolladores |

|

Monitoreo |

Detectar anomalías |

Agregación de registros, análisis de SIEM, análisis de comportamiento |

Equipo de SOC, CISO |

|

Respuesta |

Contener y recuperar |

Manuales de incidentes, restauración de copias de seguridad, forenses |

Respuesta a incidentes, Legal |

|

Revisión |

Mejorar y adaptar |

Análisis posterior al incidente, actualización de políticas, capacitación |

Gestión, RRHH, Seguridad |

🔍 Operacionalización de la estrategia de seguridad

Una estrategia sin ejecución es meramente una declaración. Los CIO deben establecer procesos operativos que garanticen que los principios de seguridad se apliquen de forma consistente.

1. Gobernanza y políticas

Estructuras claras de gobernanza definen quién es responsable de qué. Las políticas deben ser accionables y no meros documentos teóricos. Deben abarcar el manejo de datos, la gestión de accesos y la respuesta a incidentes.

-

Roles y responsabilidades: Defina deberes específicos para los propietarios de datos, custodios y procesadores.

-

Alineación con cumplimiento: Asegure que las políticas cumplan con estándares regulatorios como el RGPD, HIPAA o SOC 2.

-

Trazas de auditoría: Mantenga registros de la aplicación de políticas y excepciones.

2. Automatización y orquestación

Los procesos de seguridad manuales son lentos y propensos a errores. La automatización permite una respuesta rápida ante amenazas y una aplicación consistente de las políticas.

-

Infraestructura como código (IaC): Defina la infraestructura utilizando código para garantizar que las configuraciones de seguridad se repitan automáticamente.

-

Integración continua/Despliegue continuo (CI/CD):Integre escaneos de seguridad en la canalización de compilación para detectar problemas temprano.

-

SOAR:Utilice plataformas de Orquestación, Automatización y Respuesta de Seguridad para agilizar el manejo de incidentes.

3. Gestión de riesgos de terceros

Las empresas modernas dependen en gran medida de proveedores y socios. Una brecha en la cadena de suministro puede comprometer a toda la organización.

-

Evaluación:Evalúe la postura de seguridad del proveedor antes de incorporarlo.

-

Obligaciones contractuales:Incluya cláusulas de seguridad en los acuerdos de nivel de servicio.

-

Monitoreo:Monitoree continuamente el acceso y la actividad del proveedor.

👥 Liderazgo y cultura

La tecnología sola no puede asegurar una empresa. El factor humano suele ser el eslabón más débil. Los CIO deben fomentar una cultura en la que la seguridad sea responsabilidad de todos.

1. Capacitación en concienciación de seguridad

La capacitación regular mantiene a los empleados informados sobre las amenazas actuales. La capacitación debe ser atractiva y relevante para los roles específicos.

-

Simulaciones de phishing:Pruebe la vigilancia de los empleados frente a ingeniería social.

-

Capacitación basada en roles:Ofrezca orientación específica para equipos de desarrollo, RRHH y finanzas.

-

Mecanismos de reporte:Cree canales sencillos para reportar actividades sospechosas.

2. Incentivos y responsabilidad

La seguridad debe ser un objetivo compartido. Incluya métricas de seguridad en las revisiones de desempeño para fomentar la responsabilidad.

-

KPIs:Monitoree métricas como la latencia de parches, el tiempo de respuesta a incidentes y la finalización de la capacitación.

-

Reconocimiento:Reconozca a los equipos que demuestran buenas prácticas de seguridad.

-

Reporte sin culpa:Fomente el reporte de errores para facilitar el aprendizaje en lugar de la sanción.

📈 Medición del éxito

Para gestionar el riesgo de forma eficaz, debes medirlo. Los indicadores clave de rendimiento (KPI) proporcionan visibilidad sobre el estado de salud de la postura de seguridad.

Métricas esenciales

-

Tiempo medio para detectar (MTTD): El tiempo que tarda en identificarse una amenaza.

-

Tiempo medio para responder (MTTR): El tiempo que tarda en mitigarse una amenaza.

-

Edad de la vulnerabilidad: El tiempo promedio que una vulnerabilidad permanece sin parchear.

-

Estado de cumplimiento: Porcentaje de sistemas que cumplen con los estándares de seguridad.

-

Costo del incidente: Impacto financiero de los eventos de seguridad.

🔮 Futuroseguridad de la arquitectura

El panorama de amenazas es dinámico. Las nuevas tecnologías como la computación cuántica y la inteligencia artificial introducen tanto nuevas capacidades como nuevos riesgos. Una arquitectura con enfoque en seguridad debe ser adaptable.

Consideraciones emergentes

-

Seguridad de la IA: Proteger los modelos contra la contaminación y asegurarse de que no revelen datos sensibles.

-

Evolución de la nube: Adaptarse a entornos sin servidor y multi-nube.

-

Evolución de la identidad: Avanzar hacia la autenticación sin contraseñas y la verificación biométrica.

-

Ingeniería de privacidad: Incorporar funciones de privacidad en los sistemas por defecto.

🚀 Avanzando: Pasos concretos para los CIOs

Implementar esta arquitectura es un viaje, no un destino. Los CIOs pueden tomar los siguientes pasos para comenzar la transición de inmediato.

-

Realizar un análisis de brechas: Comparar la arquitectura actual con los principios de seguridad prioritaria.

-

Establecer un Centro de Excelencia: Crear un equipo dedicado para impulsar la estrategia de seguridad.

-

Invertir en talento: Contrate y capacite al personal en prácticas modernas de seguridad.

-

Priorice la reducción de deudas: Asigne recursos para corregir vulnerabilidades heredadas críticas.

-

Involucre a la Junta Directiva: Asegure que la dirección ejecutiva comprenda y apoye la estrategia de riesgos.

El camino hacia una empresa segura requiere disciplina, inversión y atención continua. Al integrar la seguridad en el ADN de la organización, los CIO pueden proteger sus activos mientras impulsan la innovación. El objetivo no es solo prevenir brechas, sino construir sistemas que permanezcan funcionales y confiables incluso cuando están bajo ataque.

La gestión proactiva de riesgos cibernéticos es la única estrategia viable para las empresas modernas. Transforma la seguridad de un costo en un activo estratégico, garantizando la viabilidad a largo plazo en un entorno digital cada vez más hostil.