Die digitale Landschaft entwickelt sich mit einer bisher ungekannten Geschwindigkeit, und damit wächst täglich auch die Bedrohungsfläche. Für Chief Information Officers (CIOs) geht es nicht mehr nur darum, die Verfügbarkeit zu gewährleisten oder die Leistung zu optimieren. Es geht vielmehr darum, die Widerstandsfähigkeit des gesamten Unternehmensekosystems gegenüber anspruchsvollen Gegnern sicherzustellen. Die sicherheitsorientierte Architektur stellt einen grundlegenden Wandel von reaktiven Patches zu proaktiven Designansätzen dar. Dieser Ansatz integriert Sicherheitsmaßnahmen direkt in die grundlegenden Schichten der Unternehmensarchitektur und stellt sicher, dass Risikomanagement keine nachträgliche Überlegung ist, sondern ein zentraler Bestandteil der Geschäftsstrategie.

Die Umsetzung dieses Modells erfordert ein tiefes Verständnis moderner Bedrohungen, ein Engagement für strategische Ausrichtung und die Bereitschaft, traditionelle Arbeitsabläufe neu zu strukturieren. Der folgende Leitfaden erläutert die wesentlichen Bausteine für die Schaffung einer robusten Sicherheitsposition, die Vermögenswerte schützt und gleichzeitig Innovation ermöglicht.

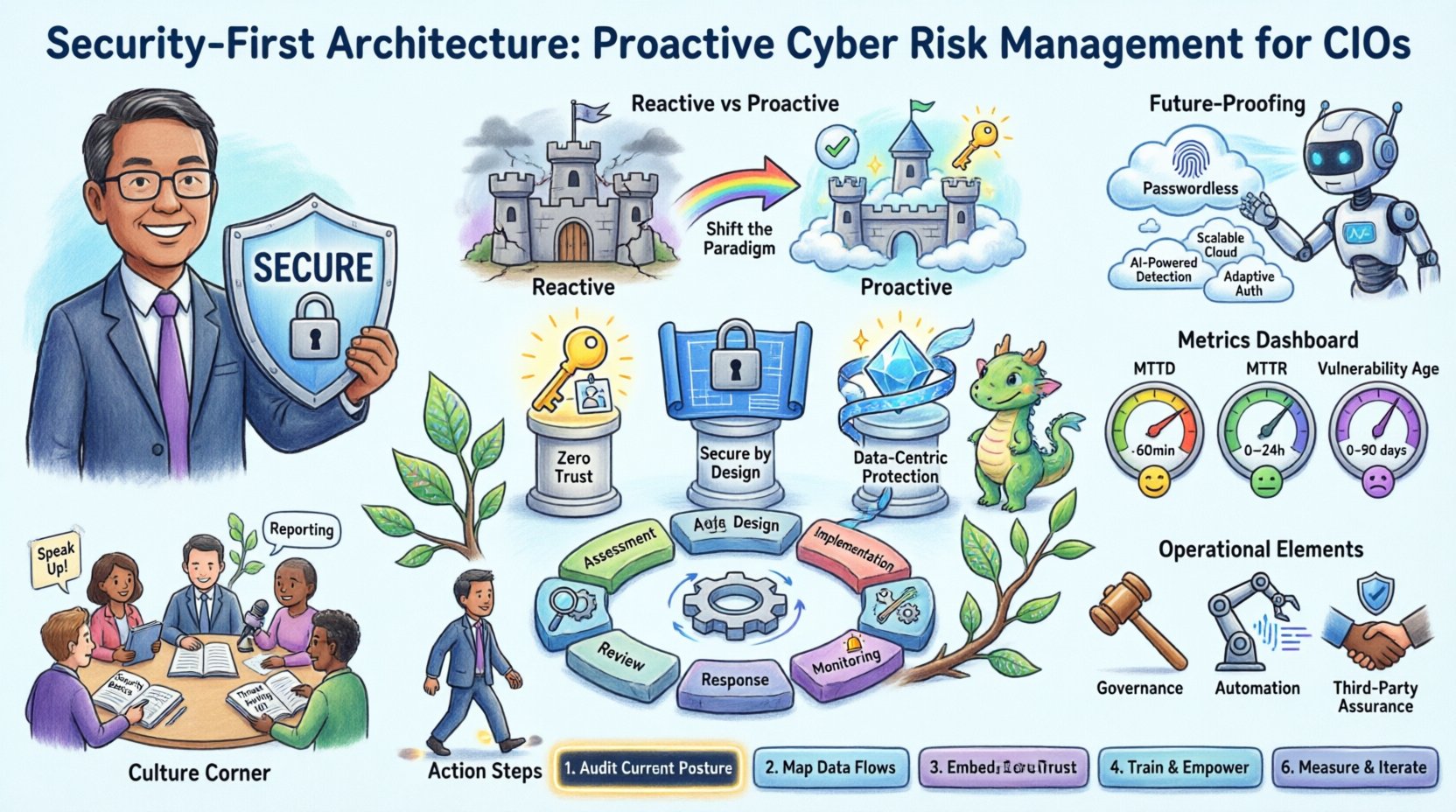

🔄 Der Paradigmenwechsel: Reaktiv vs. Proaktiv

Traditionelle IT-Strategien behandelten Sicherheit oft als Perimeter-Verteidigung. Firewalls und Zugriffssteuerungen wurden an den Rändern platziert, unter der Annahme, dass alles innerhalb vertrauenswürdig sei. Dieses Modell ist unter dem Druck der Cloud-Nutzung, der Fernarbeit und komplexer Lieferketten zusammengebrochen. Angreifer müssen die Perimeter nicht mehr durchbrechen; sie benötigen lediglich einen kompromittierten Endpunkt, um sich lateral zu bewegen.

Proaktives Cyberrisikomanagement begegnet diesem Problem, indem es davon ausgeht, dass ein Verstoß unvermeidlich ist. Der Fokus verschiebt sich auf Erkennung, Eindämmung und schnelle Wiederherstellung. Dies erfordert eine Veränderung der Denkweise innerhalb der Organisation und bewegt die Sicherheit von einer Gatekeeping-Funktion hin zu einer enablingsen Rolle.

Wesentliche Unterschiede im Ansatz

-

Veralteter Ansatz: Schütze die Perimeter, vertraue auf interne Datenströme, patche nach der Offenlegung von Schwachstellen.

-

Sicherheitsorientierter Ansatz: Überprüfe jede Transaktion, gehe von internen Bedrohungen aus, patche vor der Offenlegung von Schwachstellen.

-

Veralteter Ansatz: Sicherheit ist ein Kostenfaktor und eine Compliance-Belastung.

-

Sicherheitsorientierter Ansatz: Sicherheit ist ein Wettbewerbsvorteil und ein Treiber für das Geschäft.

-

Veralteter Ansatz:Isolierte Teams mit unterschiedlichen Verantwortlichkeiten.

-

Sicherheitsorientierter Ansatz:Querfunktionale Zusammenarbeit zwischen Architekten, Entwicklern und Betriebsteams.

🏗️ Grundpfeiler der sicherheitsorientierten Architektur

Der Aufbau einer widerstandsfähigen Architektur erfordert die Einhaltung bestimmter Prinzipien. Diese Prinzipien leiten die Entscheidungsfindung in jeder Phase des Unternehmenslebenszyklus, von der ersten Planung bis zur Stilllegung, an.

1. Zero-Trust-Netzwerkzugang

Das Zero-Trust-Modell basiert auf der Prämisse „Niemals vertrauen, immer überprüfen“. Identität und Gerätegesundheit werden zur neuen Perimeter. Jede Zugriffsanforderung, unabhängig von ihrer Herkunft, muss authentifiziert, autorisiert und verschlüsselt werden.

-

Minimale Berechtigungen: Benutzer und Systeme erhalten nur den Zugriff, der für die Ausführung ihrer Aufgaben erforderlich ist.

-

Mikro-Segmentierung: Netzwerkverkehr wird auf bestimmte Zonen beschränkt, wodurch sich eine horizontale Bewegung eingeschränkt wird.

-

Kontinuierliche Überprüfung: Vertrauen wird nicht einmalig gewährt; es wird kontinuierlich anhand des Verhaltens neu bewertet.

2. Sicherheit durch Design

Sicherheitsanforderungen müssen in die Entwurfsphase jedes Projekts integriert werden. Es ist oft riskant, Sicherheitsmaßnahmen erst in der Bereitstellungsphase hinzuzufügen, da dies zu technischem Schuldenberg und beeinträchtigter Funktionalität führen kann.

-

Bedrohungsmodellierung: Identifizieren Sie potenzielle Angriffsvektoren bereits in der Planungsphase.

-

Sichere Programmierstandards: Setzen Sie Richtlinien durch, die häufige Sicherheitslücken wie Einfügefehler verhindern.

-

Überprüfung der Lieferkette: Überprüfen Sie Drittanbieterkomponenten vor der Integration.

3. datengestützter Schutz

Daten sind der wertvollste Schatz jedes Unternehmens. Der Schutz von Daten unabhängig davon, wo sie gespeichert sind oder wie sie sich bewegen, ist entscheidend.

-

Klassifizierung: Kennzeichnen Sie Daten basierend auf ihrer Sensibilität und regulatorischen Anforderungen.

-

Verschlüsselung: Verschlüsseln Sie Daten sowohl im Ruhezustand als auch während der Übertragung.

-

DLP: Implementieren Sie Kontrollen, um eine nicht autorisierte Abflussverbreitung zu verhindern.

📊 Strategisches Rahmenwerk für Risikomanagement

CIOs müssen technische Prinzipien in ein strategisches Rahmenwerk übersetzen. Dieses Rahmenwerk stellt sicher, dass Sicherheitsinvestitionen mit den Geschäftszielen übereinstimmen. Die folgende Tabelle zeigt die zentralen Phasen dieses Rahmenwerks und die entsprechenden Maßnahmen.

|

Phase |

Ziel |

Wichtige Tätigkeiten |

Interessenten |

|---|---|---|---|

|

Bewertung |

Identifizieren von Vermögenswerten und Bedrohungen |

Vermögenswerte-Verzeichnis, Schwachstellen-Scanning, Risikokartierung |

Architekten, Sicherheitsanalysten |

|

Entwurf |

Steuerungselemente integrieren |

Bedrohungsmodellierung, Architekturüberprüfung, Richtlinienfestlegung |

Unternehmensarchitekten, DevOps |

|

Umsetzung |

Sicher bereitstellen |

Konfigurationsmanagement, automatisiertes Testen, Zugriffsanforderung |

IT-Operations, Entwickler |

|

Überwachung |

Anomalien erkennen |

Protokollaggregation, SIEM-Analyse, Verhaltensanalyse |

SOC-Team, CISO |

|

Reaktion |

Eindämmen und Wiederherstellen |

Vorfallexerzitien, Wiederherstellung von Sicherungskopien, Forensik |

Vorfallexerzitien, Rechtliche Abteilung |

|

Überprüfung |

Verbessern und anpassen |

Nach-Vorfallexamen, Richtlinienaktualisierungen, Schulungen |

Management, HR, Sicherheit |

🔍 Umsetzung der Sicherheitsstrategie

Eine Strategie ohne Umsetzung ist lediglich eine Aussage. CIOs müssen operative Prozesse etablieren, die sicherstellen, dass Sicherheitsprinzipien konsistent angewendet werden.

1. Governance und Richtlinien

Klare Governance-Strukturen definieren, wer für was verantwortlich ist. Richtlinien müssen umsetzbar sein und nicht nur theoretische Dokumente darstellen. Sie sollten die Datenverarbeitung, Zugriffssteuerung und Vorfallexerzitien abdecken.

-

Rollen und Verantwortlichkeiten: Definieren Sie spezifische Aufgaben für Dateninhaber, Bewahrer und Verarbeiter.

-

Kompatibilität mit Vorschriften: Stellen Sie sicher, dass Richtlinien den regulatorischen Standards wie DSGVO, HIPAA oder SOC 2 entsprechen.

-

Audit-Protokolle: Führen Sie Protokolle über die Durchsetzung von Richtlinien und Ausnahmen.

2. Automatisierung und Orchestrierung

Manuelle Sicherheitsprozesse sind langsam und fehleranfällig. Die Automatisierung ermöglicht eine schnelle Reaktion auf Bedrohungen und eine konsistente Durchsetzung von Richtlinien.

-

Infrastruktur als Code (IaC): Definieren Sie die Infrastruktur mithilfe von Code, um sicherzustellen, dass Sicherheitskonfigurationen automatisch repliziert werden.

-

Kontinuierliche Integration/Kontinuierlicher Bereitstellung (CI/CD): Integrieren Sie Sicherheitsscans in die Build-Pipeline, um Probleme frühzeitig zu erkennen.

-

SOAR: Verwenden Sie Plattformen für Sicherheitsorchestrierung, Automatisierung und Reaktion, um die Behandlung von Vorfällen zu vereinfachen.

3. Drittanbieter-Risikomanagement

Moderne Unternehmen verlassen sich stark auf Lieferanten und Partner. Ein Verstoß in der Lieferkette kann die gesamte Organisation gefährden.

-

Prüfung: Beurteilen Sie die Sicherheitsposition des Lieferanten vor der Onboarding-Phase.

-

Vertragliche Verpflichtungen: Schließen Sie Sicherheitsklauseln in Service-Level-Vereinbarungen ein.

-

Überwachung: Überwachen Sie kontinuierlich den Zugang und die Aktivitäten des Lieferanten.

👥 Führung und Kultur

Technologie allein kann ein Unternehmen nicht sichern. Der menschliche Faktor ist oft die schwächste Stelle. CIOs müssen eine Kultur fördern, in der Sicherheit die Verantwortung aller ist.

1. Sicherheitsbewusstseins-Schulung

Regelmäßige Schulungen halten die Mitarbeiter über aktuelle Bedrohungen auf dem Laufenden. Die Schulung sollte ansprechend und auf spezifische Rollen abgestimmt sein.

-

Phishing-Simulationen: Testen Sie die Wachsamkeit der Mitarbeiter gegenüber sozialen Ingenieurtechniken.

-

Rollenbasierte Schulung: Bieten Sie spezifische Anleitungen für Entwickler, HR- und Finanzteams an.

-

Berichterstattungsmechanismen: Erstellen Sie einfache Kanäle zur Meldung verdächtiger Aktivitäten.

2. Anreize und Verantwortlichkeit

Sicherheit sollte ein gemeinsames Ziel sein. Integrieren Sie Sicherheitsmetriken in die Leistungsbeurteilungen, um Verantwortlichkeit zu fördern.

-

KPIs: Verfolgen Sie Metriken wie Patches Verzögerung, Reaktionszeit auf Vorfälle und Abschlussquote der Schulungen.

-

Anerkennung: Anerkennen Sie Teams, die starke Sicherheitspraktiken zeigen.

-

Schuldloses Melden: Ermuntern Sie zur Meldung von Fehlern, um Lernen zu fördern statt Bestrafung.

📈 Erfolg messen

Um Risiken effektiv zu managen, müssen Sie sie messen. Schlüsselkennzahlen (KPIs) bieten Einblick in den Zustand der Sicherheitsposition.

Wichtige Metriken

-

Durchschnittliche Erkennungszeit (MTTD): Wie lange es dauert, einen Bedrohung zu identifizieren.

-

Durchschnittliche Reaktionszeit (MTTR): Wie lange es dauert, eine Bedrohung zu mindern.

-

Alter von Schwachstellen: Die durchschnittliche Zeit, die eine Schwachstelle unpatched bleibt.

-

Compliance-Status: Prozentsatz der Systeme, die Sicherheitsstandards erfüllen.

-

Kosten von Vorfällen: Finanzielle Auswirkungen von Sicherheitsvorfällen.

🔮 Architektur zukunftssicher gestalten

Die Bedrohungslandschaft ist dynamisch. Neue Technologien wie Quantencomputing und KI bringen sowohl neue Fähigkeiten als auch neue Risiken mit sich. Eine Sicherheitsarchitektur muss anpassungsfähig sein.

Ausblick auf neue Aspekte

-

KI-Sicherheit: Schützen Sie Modelle vor Verfälschung und stellen Sie sicher, dass sie keine vertraulichen Daten preisgeben.

-

Entwicklung der Cloud: Anpassung an serverlose und mehrere Cloud-Umgebungen.

-

Entwicklung der Identität: Bewegung hin zu Passwortlosen Authentifizierungen und biometrischer Überprüfung.

-

Datenschutz-Engineering: Integrieren Sie Datenschutzfunktionen standardmäßig in Systeme.

🚀 Vorwärts schauen: Umsetzbare Schritte für CIOs

Die Umsetzung dieser Architektur ist eine Reise, kein Ziel. CIOs können die folgenden Schritte unternehmen, um die Umstellung sofort zu beginnen.

-

Durchführung einer Lückenanalyse: Vergleichen Sie die aktuelle Architektur mit den Prinzipien einer Sicherheitsarchitektur.

-

Einrichtung eines Kompetenzzentrums: Gründen Sie ein spezialisiertes Team, das die Sicherheitsstrategie voranbringt.

-

Investition in Fachkräfte: Stellen Sie Personal für moderne Sicherheitspraktiken ein und schulen Sie es.

-

Verschuldungsreduzierung priorisieren: Weisen Sie Ressourcen zur Behebung kritischer veralteter Schwachstellen zu.

-

Einbindung des Vorstands: Stellen Sie sicher, dass die Führungsebene das Risikokonzept versteht und unterstützt.

Der Weg zu einem sicheren Unternehmen erfordert Disziplin, Investitionen und kontinuierliche Aufmerksamkeit. Indem Sicherheit in die DNA der Organisation eingebettet wird, können CIOs ihre Vermögenswerte schützen, während sie Innovation vorantreiben. Das Ziel besteht nicht nur darin, Verletzungen zu verhindern, sondern Systeme zu schaffen, die auch unter Angriff funktionsfähig und vertrauenswürdig bleiben.

Proaktive Cyberrisikomanagement ist die einzige tragfähige Strategie für moderne Unternehmen. Es verwandelt Sicherheit von einer Kostenstelle in ein strategisches Gut und sichert die langfristige Lebensfähigkeit in einer zunehmend feindlichen digitalen Umgebung.